Um grupo de trabalhadores de TI norte-coreanos faturou mais de US$ 3,5 milhões em apenas alguns meses, falsificando suas identidades para trabalhar como desenvolvedores e, ao mesmo tempo, tentando hackear projetos de cripto, de acordo com documentos obtidos por um hacker que comprometeu um de seus dispositivos.

Os dados vazados, obtidos pelo hacker não identificado, foram compartilhados pelo detetive de blockchain ZachXBT em uma postagem no X na quarta-feira. Revelou-se que um dos trabalhadores de TI, “Jerry”, e uma equipe de 140 membros estavam faturando aproximadamente US$ 1 milhão por mês, totalizando US$ 3,5 milhões em cripto desde o final de novembro.

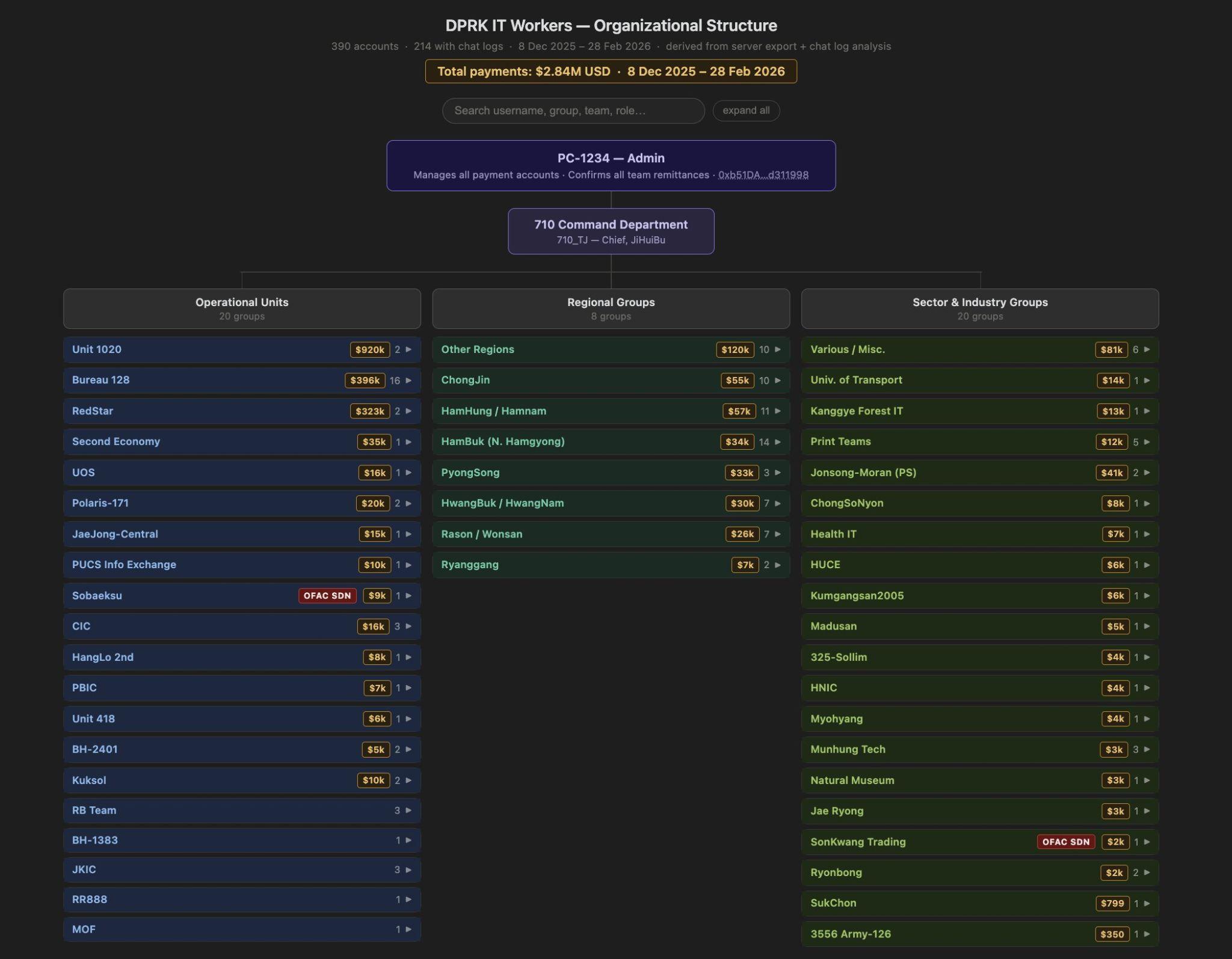

Os trabalhadores de TI norte-coreanos coordenavam pagamentos em um site chamado “luckyguys.site” usando uma senha compartilhada, “123456”, disse ZachXBT, acrescentando que alguns dos usuários dessa plataforma pareciam trabalhar para Sobaeksu, Saenal e Songkwang, que são sancionadas pelo Escritório de Controle de Ativos Estrangeiros dos EUA (OFAC).

Esses pagamentos em cripto foram convertidos em moeda fiduciária e enviados para contas bancárias chinesas por meio de plataformas de pagamento online como Payoneer. O rastreamento desses endereços de carteira também revelou ligações com outras carteiras norte-coreanas conhecidas que foram banidas pela Tether em dezembro, disse ZachXBT.

Atores maliciosos da Coreia do Norte e de outros países continuam a ameaçar a indústria de cripto com táticas cada vez mais sofisticadas para realizar hacks e golpes.

Trabalhadores norte-coreanos apoiados pelo Estado roubaram mais de US$ 7 bilhões em fundos desde 2009, com uma grande parte vindo de projetos de cripto. O hack de US$ 1,4 bilhão da exchange de cripto Bybit e o hack de US$ 625 milhões da ponte Ronin estão entre seus ataques mais notáveis.

Hackers norte-coreanos também foram responsabilizados pelo hack de US$ 280 milhões do Drift Protocol em 1º de abril.

Os trabalhadores de TI norte-coreanos que tiveram seus dados expostos possuíam um ranking mostrando quanto cripto cada trabalhador havia arrecadado para a organização desde 8 de dezembro, com links para páginas de exploradores de blockchain exibindo detalhes das transações.

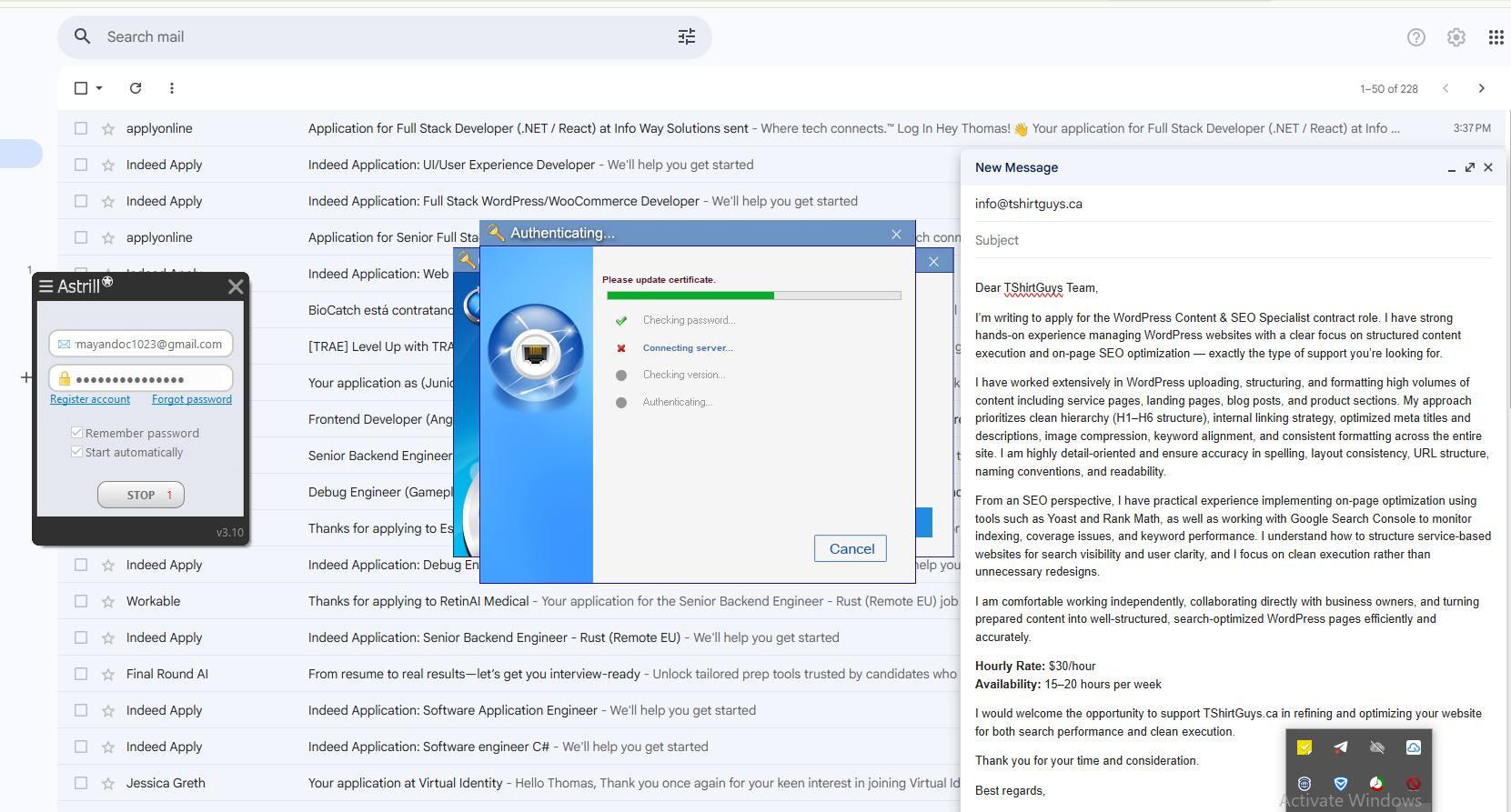

Outra captura de tela compartilhada por ZachXBT mostrou que Jerry usou uma rede privada virtual Astrill para acessar o Gmail, onde enviou várias candidaturas para vagas de desenvolvedor full-stack e engenheiro de software no Indeed.

Relacionado: Suposto chefe de lavagem de dinheiro da Huione é extraditado para a China

Em um e-mail não enviado, Jerry escreveu uma carta para uma posição de especialista em conteúdo WordPress e otimização para motores de busca em uma empresa de camisetas no Texas, buscando US$ 30 por hora com disponibilidade de 15 a 20 horas por semana.

Documentos de identificação também foram falsificados, com um dos trabalhadores de TI, “Rascal”, compartilhando fotos de uma fatura usando um nome falso e um endereço falso em Hong Kong.

Rascal também compartilhou uma foto de um passaporte irlandês, embora não esteja claro se foi utilizado.

ZachXBT, no entanto, afirmou que esses trabalhadores de TI eram menos sofisticados em comparação com outros grupos norte-coreanos como AppleJeus e TraderTraitor, que “operam de forma muito mais eficiente e representam os maiores riscos para a indústria.”

Revista: Asia Express: Cheques fantasmas de Bitcoin, China rastreia impostos em blockchain