Pesquisadores de segurança associaram uma nova campanha de malware para macOS ao Lazarus Group, a operação de hacking ligada à Coreia do Norte, responsável por alguns dos maiores roubos da indústria cripto.

Sinalizado na terça-feira, o novo kit de malware “Mach-O Man” é distribuído através de esquemas de engenharia social “ClickFix” em empresas tradicionais e empresas de cripto, de acordo com Mauro Eldritch, especialista em segurança ofensiva e fundador da empresa de inteligência de ameaças BCA Ltd.

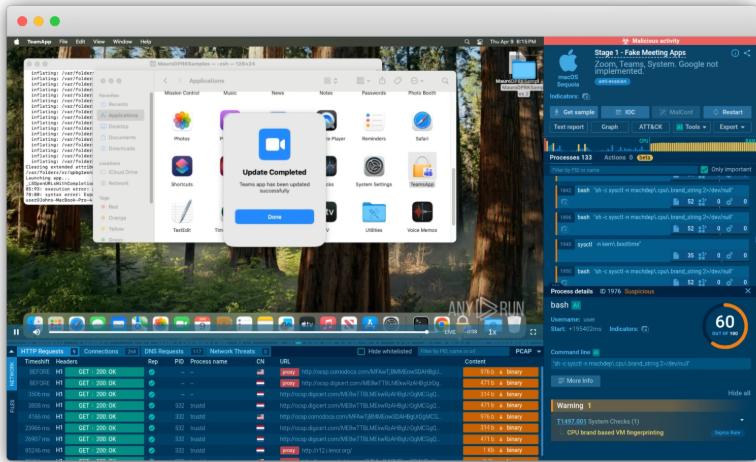

As vítimas são atraídas para uma chamada falsa no Zoom ou Google Meet onde são solicitadas a executar comandos que baixam o malware em segundo plano, permitindo que os atacantes contornem os controles tradicionais sem serem detectados para obter acesso a credenciais e sistemas corporativos, disse o pesquisador de segurança em um relatório de terça-feira.

Os pesquisadores afirmaram que a campanha pode levar a tomadas de controle de contas, acesso não autorizado à infraestrutura, perdas financeiras e exposição de dados críticos, ressaltando como o Lazarus continua a expandir seu alvo para além das empresas nativas de cripto.

O Lazarus Group é o principal suspeito em alguns dos maiores hacks de criptomoedas de todos os tempos, incluindo o hack de US$ 1,4 bilhão da exchange Bybit em 2025, o maior da indústria até agora.

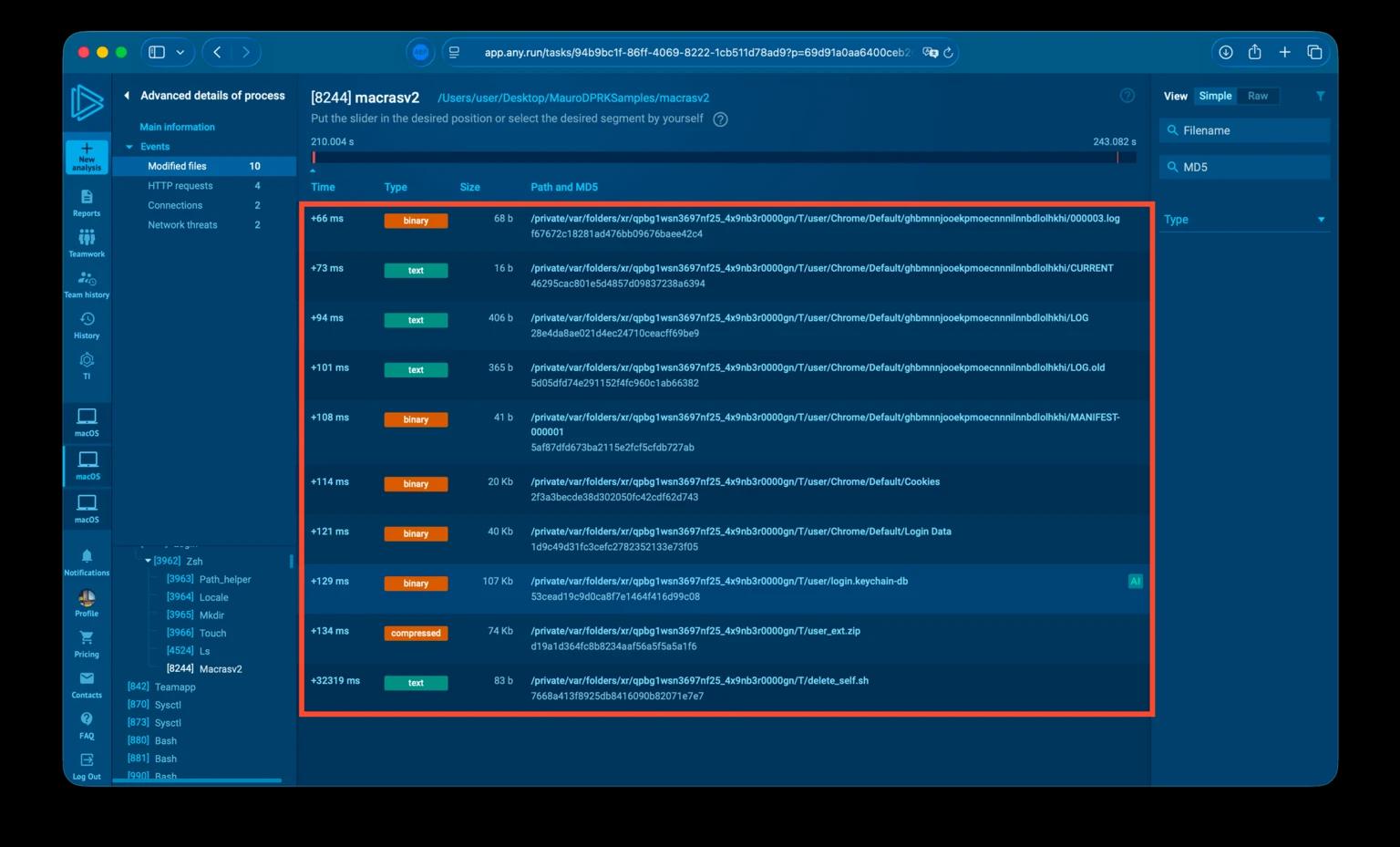

A fase final da campanha é um stealer projetado para extrair dados de extensões de navegador, credenciais de navegador armazenadas, cookies, entradas do Keychain do macOS e outras informações sensíveis de dispositivos infectados.

Após a coleta, os dados são arquivados em um arquivo zip e exfiltrados via Telegram para os atacantes. Finalmente, o script de autoexclusão do malware remove todo o kit usando o comando rm do sistema, que ignora a confirmação e as permissões do usuário ao remover arquivos.

O novo kit de malware foi reconstruído pelo especialista em segurança através das capacidades de análise de macOS do sandbox de malware baseado em nuvem Any.run.

Relacionado: CZ soa o alarme enquanto equipe ‘SEAL’ descobre 60 falsos trabalhadores de TI ligados à Coreia do Norte

No início de abril, hackers norte-coreanos usaram esquemas de engenharia social habilitados por IA para roubar cerca de US$ 100.000 em fundos da carteira de cripto Zerion, após obter acesso às sessões logadas de alguns membros da equipe, credenciais e chaves privadas da empresa, conforme relatado pelo Cointelegraph em 15 de abril.

Magazine: 53 projetos DeFi infiltrados, 50M tokens NEO poderiam ser ‘devolvidos’: Asia Express