Trabalhadores de TI norte-coreanos têm se infiltrado em empresas de cripto e projetos de finanças descentralizadas por pelo menos sete anos, de acordo com um analista de cibersegurança.

“Muitos trabalhadores de TI da RPDC construíram os protocolos que você conhece e ama, desde o 'DeFi summer',” disse o desenvolvedor do MetaMask e pesquisador de segurança Taylor Monahan no domingo.

Monahan alegou que mais de 40 plataformas DeFi, algumas delas nomes conhecidos, tiveram trabalhadores de TI norte-coreanos atuando em seus protocolos.

Os “sete anos de experiência em desenvolvimento de blockchain” em seus currículos “não são uma mentira,” ela acrescentou.

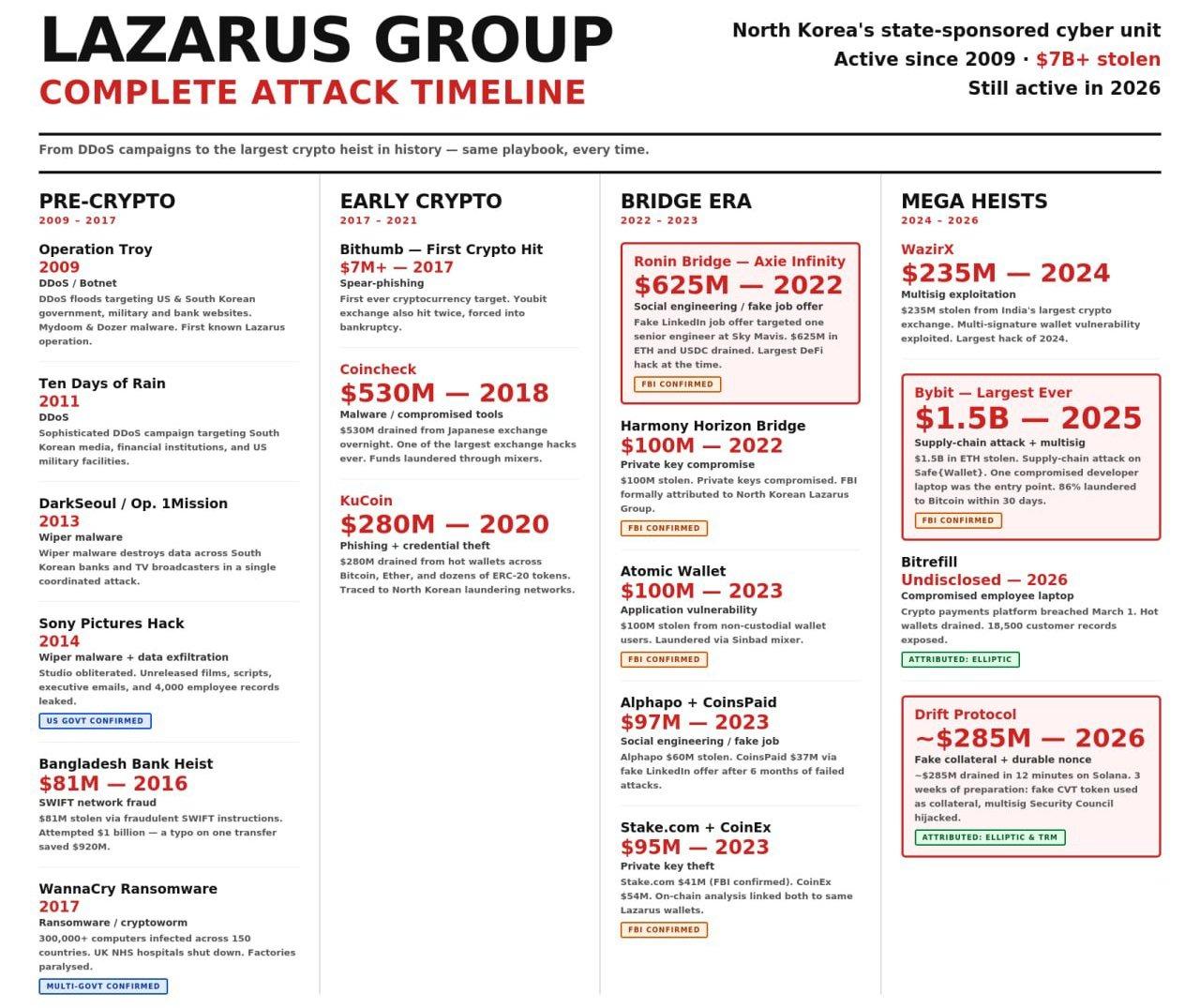

O Grupo Lazarus é um coletivo de hackers afiliado à Coreia do Norte que roubou um valor estimado de US$ 7 bilhões em cripto desde 2017, de acordo com analistas da rede de criadores R3ACH.

Ele tem sido ligado aos hacks de maior destaque da indústria, incluindo o exploit de US$ 625 milhões da Ronin Bridge em 2022, o hack de US$ 235 milhões da WazirX em 2024 e o roubo de US$ 1,4 bilhão da Bybit em 2025.

Os comentários de Monahan vieram poucas horas depois que o Drift Protocol disse ter “confiança média-alta” de que o recente exploit de US$ 280 milhões contra ele foi realizado por um grupo afiliado ao estado norte-coreano.

Tim Ahhl, fundador da Titan Exchange, um agregador DEX baseado em Solana, disse que em um trabalho anterior, “entrevistamos alguém que se revelou um agente do Lazarus.”

Ahhl disse que o candidato “fez chamadas de vídeo e era extremamente qualificado.” Ele recusou uma entrevista presencial e eles mais tarde descobriram o nome dele em um “vazamento de informações” do Lazarus.

O Escritório de Controle de Ativos Estrangeiros dos EUA (OFAC) possui um site onde empresas de cripto podem verificar contrapartes em relação às listas de sanções atualizadas da OFAC e ficar atentas a padrões consistentes com fraude de trabalhadores de TI.

Relacionado: Drift Protocol diz que exploit de US$ 280 milhões levou 'meses de preparação deliberada'

O post-mortem do Drift Protocol sobre o exploit de US$ 280 milhões da semana passada também apontou para hackers afiliados à Coreia do Norte como responsáveis pelo ataque.

No entanto, disse que as reuniões presenciais que eventualmente levaram ao exploit não foram com cidadãos norte-coreanos, mas sim com “intermediários terceirizados” com “identidades totalmente construídas, incluindo históricos de emprego, credenciais públicas e redes profissionais.”

“Anos depois, e parece que o Lazarus agora tem não-coreanos [não-norte-coreanos] trabalhando para eles para enganar pessoas pessoalmente,” disse Ahhl.

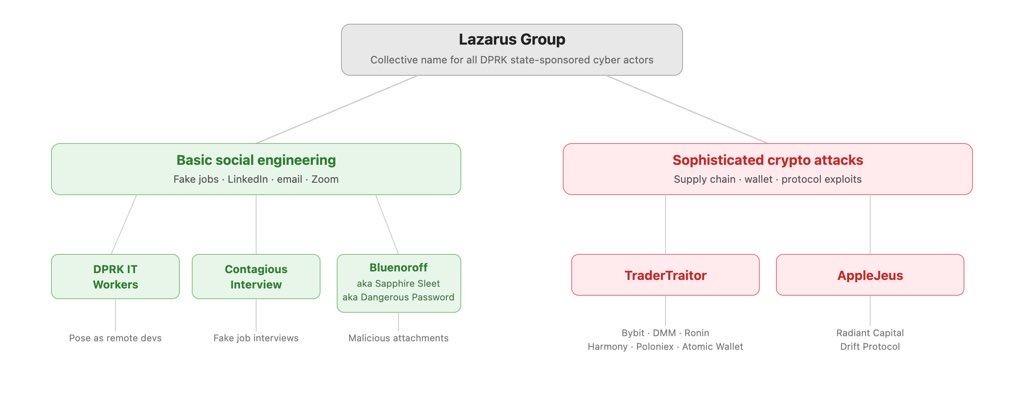

O Grupo Lazarus é o nome coletivo para “todos os atores cibernéticos patrocinados pelo estado da RPDC,” explicou o investigador de blockchain ZachXBT no domingo.

“O principal problema é que todos os agrupam quando a complexidade das ameaças é diferente,” ele acrescentou.

ZachXBT disse que as ameaças via anúncios de emprego, LinkedIn, e-mail, Zoom ou entrevistas são “básicas e de forma alguma sofisticadas… a única coisa sobre isso é que são implacáveis.”

“Se você ou sua equipe ainda cair nelas em 2026, é muito provável que seja negligente,” ele disse.

Revista: Chega de colapsos de 85% do Bitcoin, Taiwan precisa de reserva de guerra BTC: Hodler’s Digest