بر اساس اسنادی که توسط هکری که یکی از دستگاههای آنها را به خطر انداخته بود به دست آمده، گروهی از کارکنان فناوری اطلاعات کره شمالی با جعل هویت خود برای کار به عنوان توسعهدهنده و همچنین تلاش برای هک پروژههای رمزارزی، تنها در چند ماه بیش از 3.5 میلیون دلار به دست آوردهاند.

دادههای افشا شده که توسط هکر ناشناس به دست آمده بود، روز چهارشنبه توسط کارآگاه بلاکچین ZachXBT در پستی در X (توییتر سابق) به اشتراک گذاشته شد. این دادهها نشان داد که یکی از کارکنان فناوری اطلاعات به نام «جری» و تیمی متشکل از 140 نفر، ماهانه تقریباً 1 میلیون دلار درآمد داشتهاند که از اواخر نوامبر (آذر) تاکنون به 3.5 میلیون دلار رمزارز رسیده است.

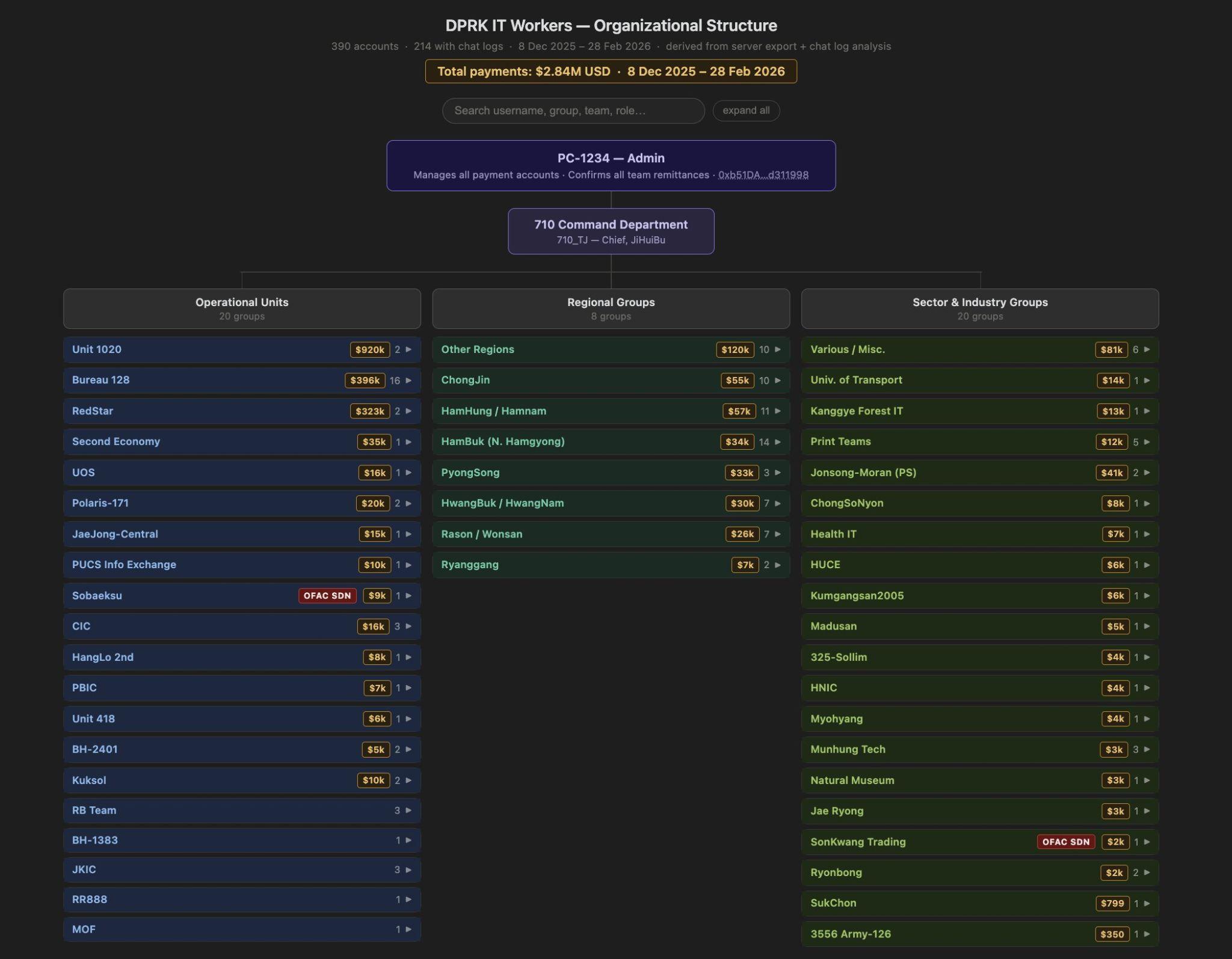

ZachXBT گفت که کارکنان فناوری اطلاعات کره شمالی پرداختها را در وبسایتی به نام «luckyguys.site» با استفاده از رمز عبور مشترک «123456» هماهنگ کردهاند و افزود که برخی از کاربران آن پلتفرم ظاهراً برای شرکتهای Sobaeksu، Saenal و Songkwang کار میکردند که توسط دفتر کنترل داراییهای خارجی ایالات متحده (OFAC) تحریم شدهاند.

این پرداختهای رمزارزی به فیات تبدیل شده و از طریق پلتفرمهای پرداخت آنلاین مانند Payoneer به حسابهای بانکی چینی ارسال شدهاند. ZachXBT گفت که ردیابی این آدرسهای کیف پول همچنین پیوندهایی را با سایر کیف پولهای شناختهشده کره شمالی که در دسامبر (آذر) توسط تتر (Tether) در لیست سیاه قرار گرفته بودند، نشان داد.

عوامل مخرب از کره شمالی و سایر کشورها همچنان صنعت رمزارز را با تاکتیکهای بهطور فزایندهای پیچیده برای انجام هک و کلاهبرداری تهدید میکنند.

کارکنان تحت حمایت دولت کره شمالی از سال 2009 تاکنون بیش از 7 میلیارد دلار بودجه سرقت کردهاند که بخش زیادی از آن از پروژههای رمزارزی بوده است. هک 1.4 میلیارد دلاری صرافی رمزارز Bybit و هک 625 میلیون دلاری پل Ronin از جمله برجستهترین حملات آنها هستند.

هکرهای کره شمالی همچنین مسئول هک 280 میلیون دلاری پروتکل Drift در 1 آوریل (13 فروردین) شناخته شدهاند.

کارکنان فناوری اطلاعات کره شمالی که دادههایشان افشا شده بود، یک تابلوی امتیازات داشتند که نشان میداد هر کارمند فناوری اطلاعات از 8 دسامبر (17 آذر) چقدر رمزارز برای سازمان به ارمغان آورده است، همراه با پیوندهایی به صفحات کاوشگر بلاکچین که جزئیات تراکنشها را نشان میداد.

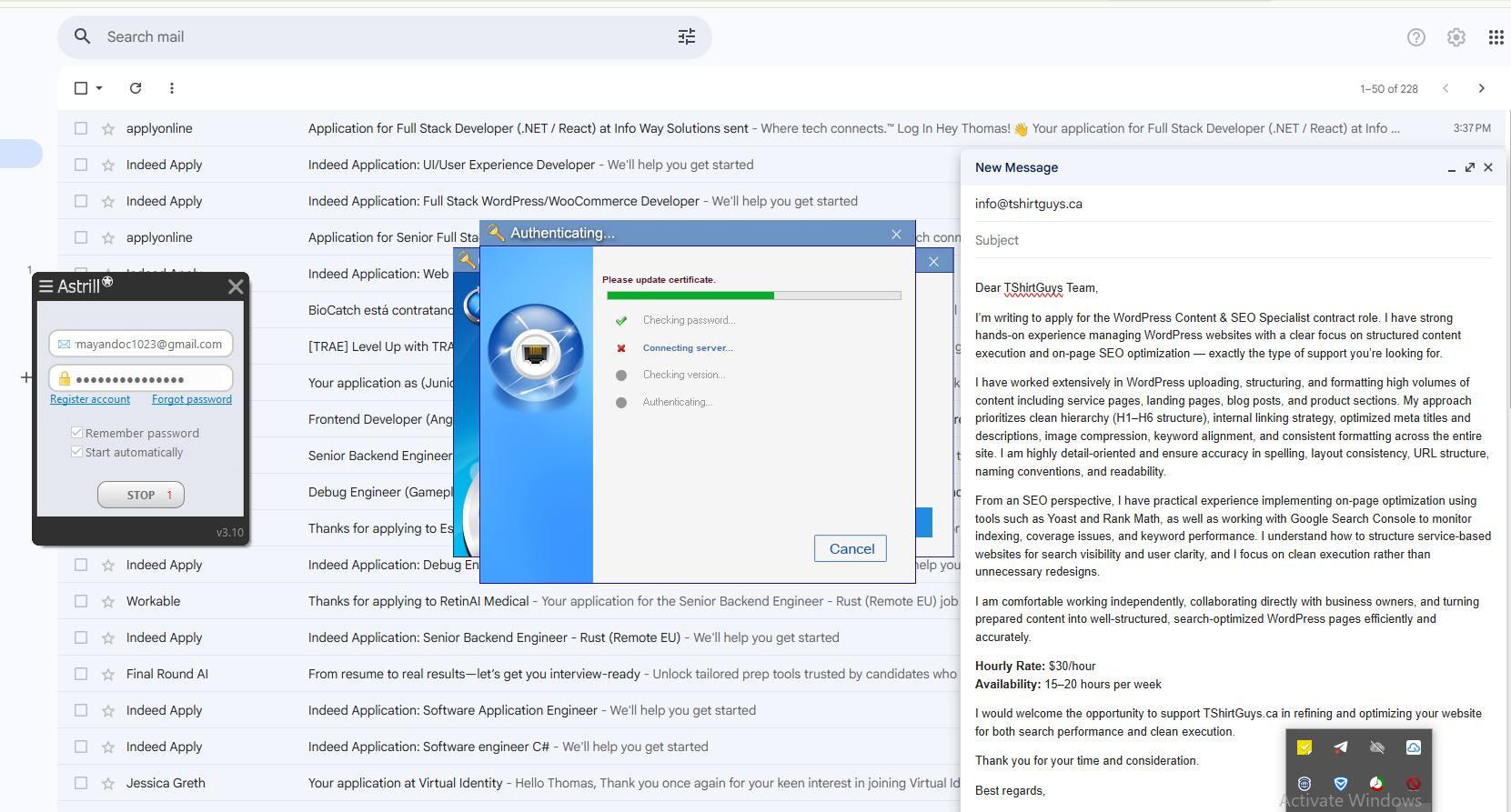

تصویر دیگری که توسط ZachXBT به اشتراک گذاشته شده بود، نشان میداد که جری از یک شبکه خصوصی مجازی (VPN) Astrill برای دسترسی به جیمیل استفاده کرده است، جایی که او چندین درخواست شغلی برای نقشهای توسعهدهنده فولاستک و مهندس نرمافزار در Indeed ارسال کرده بود.

مطالب مرتبط: رئیس پولشویی مظنون Huione به چین استرداد شد

در یک ایمیل ارسال نشده، جری نامهای برای یک موقعیت شغلی متخصص محتوای وردپرس و بهینهسازی موتور جستجو (SEO) در یک شرکت تیشرت در تگزاس نوشته بود، که در آن ساعتی 30 دلار با در دسترس بودن 15 تا 20 ساعت در هفته درخواست کرده بود.

اسناد شناسایی نیز جعل شده بود، به طوری که یکی از کارکنان فناوری اطلاعات به نام «Rascal»، تصاویری از یک صورتحساب با نام و آدرس جعلی در هنگ کنگ را به اشتراک گذاشته بود.

Rascal همچنین تصویری از یک گذرنامه ایرلندی را به اشتراک گذاشت، اگرچه مشخص نیست که آیا از آن استفاده شده است یا خیر.

با این حال، ZachXBT گفت که این کارکنان فناوری اطلاعات در مقایسه با سایر گروههای کره شمالی مانند AppleJeus و TraderTraitor که «بسیار کارآمدتر عمل میکنند و بزرگترین خطرات را برای صنعت ایجاد میکنند»، از پیچیدگی کمتری برخوردار بودند.

مجله: آسیا اکسپرس: چکهای بیتکوین شبحوار، چین مالیات را در بلاکچین ردیابی میکند