محققان امنیتی یک کمپین بدافزاری جدید macOS را به گروه لازاروس، عملیات هکری مرتبط با کره شمالی که پشت برخی از بزرگترین سرقتهای صنعت کریپتو است، مرتبط دانستهاند.

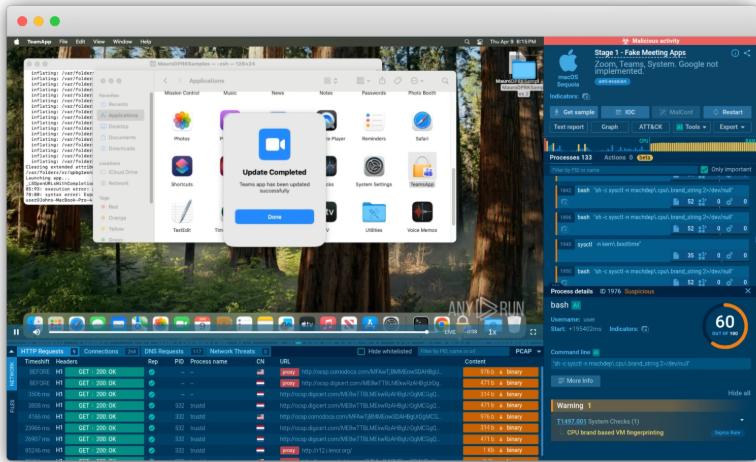

به گفته مائورو الدریچ، کارشناس امنیت تهاجمی و بنیانگذار شرکت اطلاعات تهدید BCA Ltd، کیت بدافزاری جدید "Mach-O Man" که روز سهشنبه شناسایی شد، از طریق طرحهای مهندسی اجتماعی "ClickFix" در کسبوکارهای سنتی و شرکتهای کریپتو توزیع میشود.

این محقق امنیتی در گزارشی که روز سهشنبه منتشر شد، گفت که قربانیان به یک تماس جعلی زوم یا گوگل میت کشانده میشوند، جایی که از آنها خواسته میشود دستوراتی را اجرا کنند که بدافزار را در پسزمینه دانلود میکند و به مهاجمان اجازه میدهد بدون شناسایی، کنترلهای سنتی را دور زده و به اطلاعات کاربری و سیستمهای شرکتی دسترسی پیدا کنند.

محققان گفتند این کمپین میتواند منجر به تصاحب حسابها، دسترسی غیرمجاز به زیرساختها، زیانهای مالی و افشای دادههای حیاتی شود و تاکید کردند که لازاروس چگونه همچنان هدفگیری خود را فراتر از شرکتهای بومی کریپتو گسترش میدهد.

گروه لازاروس مظنون اصلی در برخی از بزرگترین هکهای ارزهای دیجیتال تاریخ است، از جمله هک 1.4 میلیارد دلاری صرافی Bybit در سال 2025 که بزرگترین در نوع خود در این صنعت تا کنون بوده است.

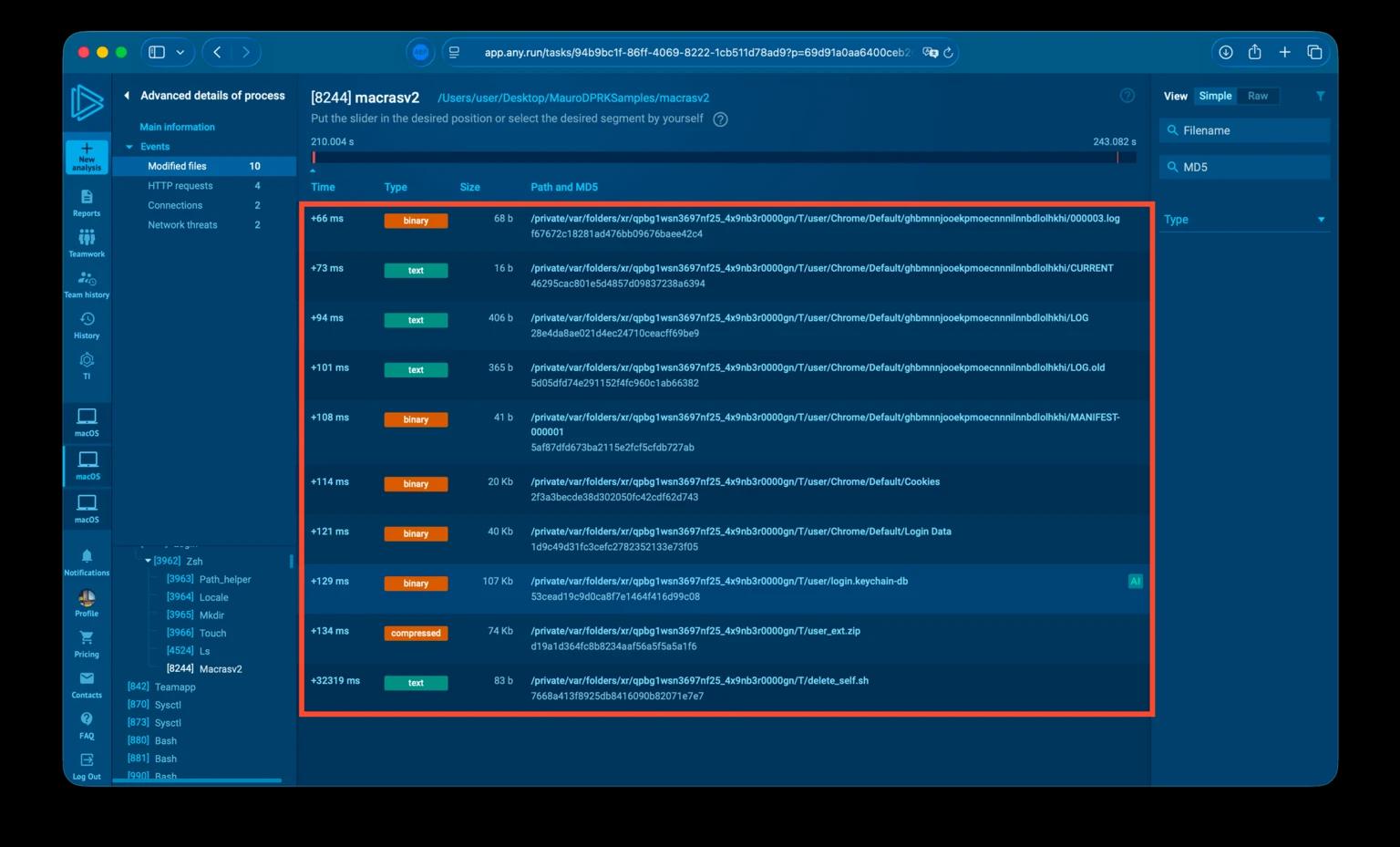

مرحله نهایی این کمپین یک بدافزار سرقتکننده است که برای استخراج دادههای افزونههای مرورگر، اطلاعات کاربری ذخیره شده مرورگر، کوکیها، ورودیهای Keychain macOS و سایر اطلاعات حساس از دستگاههای آلوده طراحی شده است.

پس از جمعآوری، دادهها در یک فایل فشرده (zip) آرشیو شده و از طریق تلگرام به مهاجمان ارسال میشوند. در نهایت، اسکریپت خودحذفی بدافزار کل کیت را با استفاده از دستور rm سیستم حذف میکند، که تایید کاربر و مجوزها را هنگام حذف فایلها دور میزند.

این کیت بدافزاری جدید توسط کارشناس امنیتی از طریق قابلیتهای تجزیه و تحلیل macOS سندباکس ابری بدافزار Any.run بازسازی شد.

مطالب مرتبط: CZ هشدار میدهد: تیم «SEAL» 60 کارمند IT جعلی مرتبط با کره شمالی را کشف کرد

پیشتر در ماه آوریل، هکرهای کره شمالی از طرحهای مهندسی اجتماعی مجهز به هوش مصنوعی برای سرقت حدود 100,000 دلار از کیف پول کریپتو Zerion استفاده کردند، پس از اینکه به جلسات فعال، اطلاعات کاربری و کلیدهای خصوصی برخی از اعضای تیم دسترسی پیدا کردند، کوینتلگراف در 15 آوریل گزارش داد.

مجله: 53 پروژه DeFi نفوذ شد، 50 میلیون توکن NEO ممکن است «بازگردانده شود»: Asia Express