بر اساس گفته یک تحلیلگر امنیت سایبری، کارکنان فناوری اطلاعات کره شمالی دستکم هفت سال است که خود را در شرکتهای کریپتو و پروژههای مالی غیرمتمرکز (دیفای) جای دادهاند.

تیلور موناهان، توسعهدهنده متامسک و محقق امنیتی، روز یکشنبه گفت: «بسیاری از کارکنان فناوری اطلاعات جمهوری دموکراتیک خلق کره (DPRK) پروتکلهایی را ساختهاند که شما میشناسید و دوست دارید، این موضوع به تابستان دیفای باز میگردد.»

موناهان ادعا کرد که بیش از 40 پلتفرم دیفای، که برخی از آنها نامهای شناختهشدهای هستند، کارکنان فناوری اطلاعات کره شمالی را در پروتکلهای خود به کار گرفتهاند.

او افزود که «هفت سال تجربه توسعه بلاکچین» در رزومه آنها «دروغ نیست.»

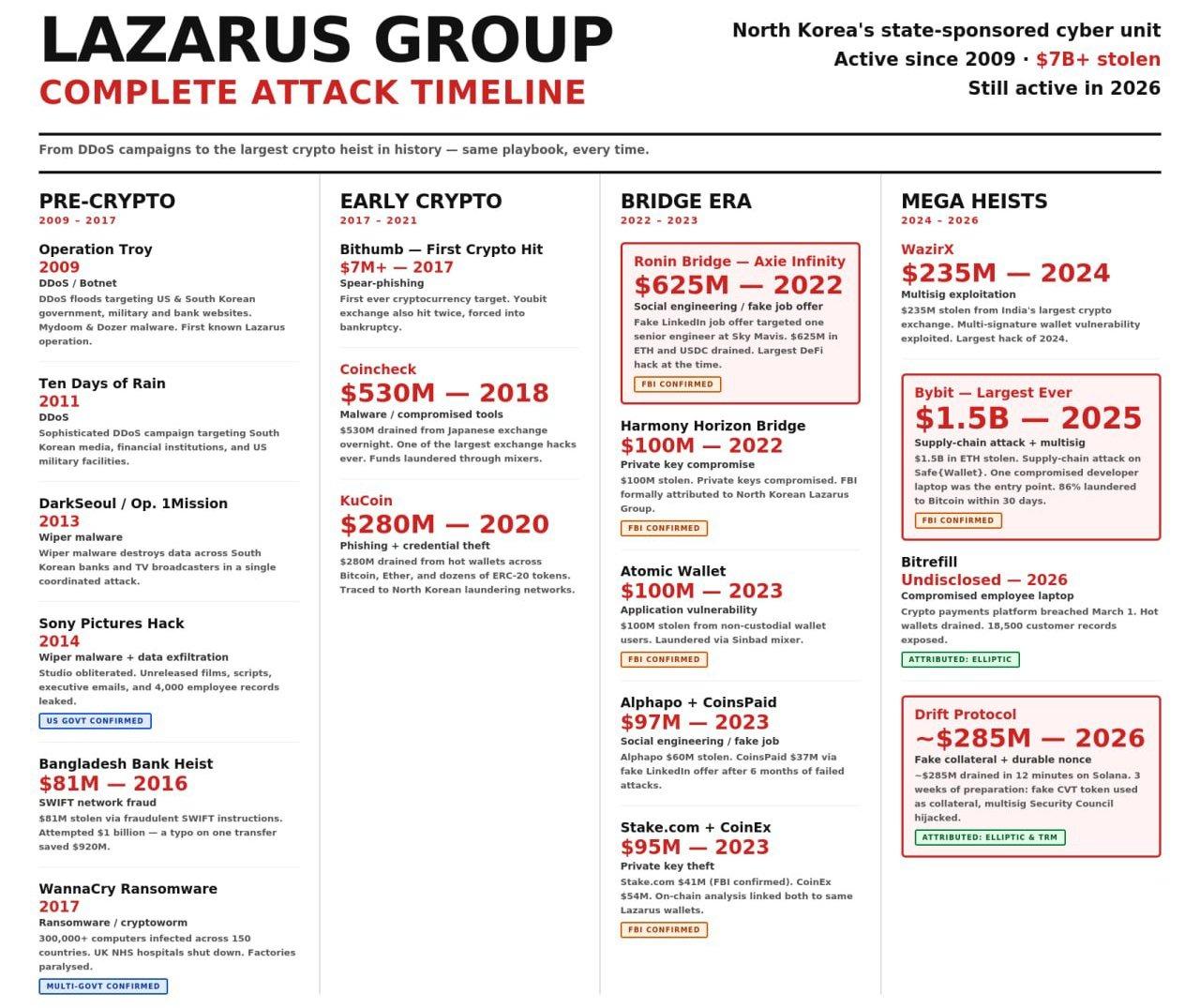

بر اساس گفته تحلیلگران شبکه سازندگان R3ACH، گروه لازاروس یک گروه هکری وابسته به کره شمالی است که از سال 2017 تاکنون حدود 7 میلیارد دلار کریپتو را به سرقت برده است.

این گروه به بزرگترین هکهای صنعت، از جمله اکسپلویت 625 میلیون دلاری Ronin Bridge در سال 2022، هک 235 میلیون دلاری WazirX در سال 2024 و سرقت 1.4 میلیارد دلاری Bybit در سال 2025 مرتبط است.

اظهارات موناهان تنها چند ساعت پس از آن منتشر شد که پروتکل Drift اعلام کرد «اطمینان متوسط تا بالا» دارد که اکسپلویت 280 میلیون دلاری اخیر علیه آن توسط یک گروه وابسته به دولت کره شمالی انجام شده است.

تیم آل، بنیانگذار Titan Exchange، یک تجمیعکننده صرافی غیرمتمرکز (DEX) مبتنی بر سولانا، گفت که در یک شغل قبلی، «ما با کسی مصاحبه کردیم که مشخص شد یکی از عاملان لازاروس بوده است.»

آل گفت که این کاندیدا «تماسهای تصویری برقرار کرد و بسیار واجد شرایط بود.» او مصاحبه حضوری را رد کرد و آنها بعداً نام او را در یک «افشای اطلاعاتی» لازاروس کشف کردند.

دفتر کنترل داراییهای خارجی ایالات متحده (OFAC) وبسایتی دارد که کسبوکارهای کریپتو میتوانند طرفهای مقابل را در برابر فهرستهای تحریم بهروز OFAC بررسی کنند و نسبت به الگوهای منطبق با کلاهبرداری کارکنان فناوری اطلاعات هوشیار باشند.

مرتبط: پروتکل Drift میگوید اکسپلویت 280 میلیون دلاری 'ماهها آمادگی عمدی' نیاز داشته است

تحلیل پس از حادثه پروتکل Drift درباره اکسپلویت 280 میلیون دلاری هفته گذشته نیز به هکرهای وابسته به کره شمالی برای این حمله اشاره داشت.

با این حال، این پروتکل گفت که جلسات حضوری که در نهایت منجر به اکسپلویت شد، با شهروندان کره شمالی نبوده، بلکه با «واسطههای شخص ثالث» با «هویتهای کاملاً ساختگی شامل سوابق شغلی، اعتبارنامههای عمومی و شبکههای حرفهای» صورت گرفته است.

آل گفت: «سالها بعد، به نظر میرسد لازاروس اکنون افراد غیر کرهشمالی را برای فریب دادن مردم به صورت حضوری استخدام کرده است.»

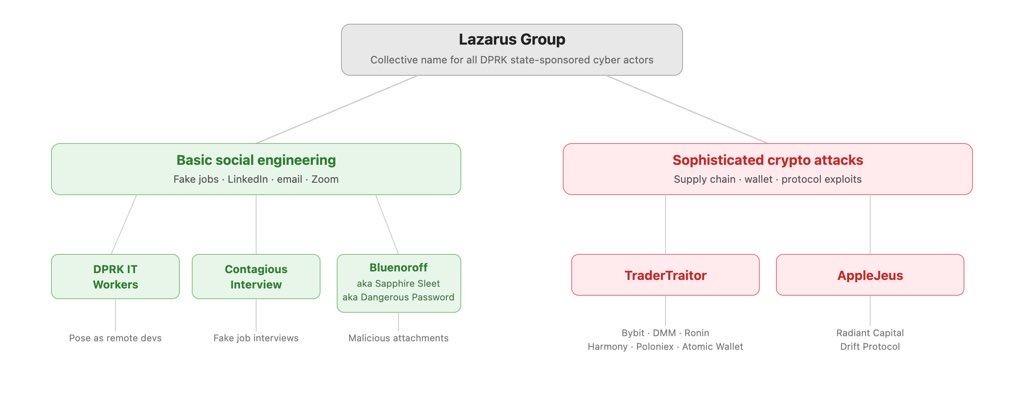

بر اساس توضیحات زک ایکسبیتی، کارآگاه بلاکچین، در روز یکشنبه، گروه لازاروس نامی جمعی برای «همه عاملان سایبری تحت حمایت دولت DPRK» است.

او افزود: «مسئله اصلی این است که همه آنها را در یک گروه قرار میدهند، در حالی که پیچیدگی تهدیدها متفاوت است.»

زک ایکسبیتی گفت که تهدیدها از طریق آگهیهای شغلی، لینکدین، ایمیل، زوم یا مصاحبهها «ساده و به هیچ وجه پیچیده نیستند... تنها نکته این است که آنها خستگیناپذیر هستند.»

او گفت: «اگر شما یا تیمتان در سال 2026 هنوز فریب آنها را میخورید، به احتمال زیاد سهلانگار هستید.»

مجله: دیگر خبری از سقوط 85 درصدی بیتکوین نیست، تایوان به ذخیره جنگی بیتکوین نیاز دارد: خلاصه هودلر