Amerykański Departament Skarbu, za pośrednictwem Biura ds. Cyberbezpieczeństwa i Ochrony Infrastruktury Krytycznej (OCCIP), ogłosił w czwartek rozszerzenie swojego programu identyfikacji zagrożeń cyberbezpieczeństwa o firmy zajmujące się aktywami cyfrowymi.

Firmy blockchain, które zdecydują się wziąć udział w programie, otrzymają te same dane wywiadowcze dotyczące zagrożeń cybernetycznych, które są dostarczane tradycyjnym instytucjom finansowym, i to „bezpłatnie”, zgodnie z oświadczeniem Departamentu Skarbu.

„Zagrożenia cybernetyczne wymierzone w platformy aktywów cyfrowych rosną pod względem częstotliwości i wyrafinowania” — powiedział Cory Wilson, zastępca asystenta sekretarza ds. cyberbezpieczeństwa w OCCIP.

Inicjatywa ta spełnia zalecenia polityczne administracji prezydenta USA Donalda Trumpa, przedstawione w raporcie z lipca 2025 roku, zatytułowanym „Wzmocnienie amerykańskiego przywództwa w cyfrowej technologii finansowej”.

Redakcja Cointelegraph skontaktowała się z Departamentem Skarbu, ale do czasu publikacji nie otrzymała odpowiedzi.

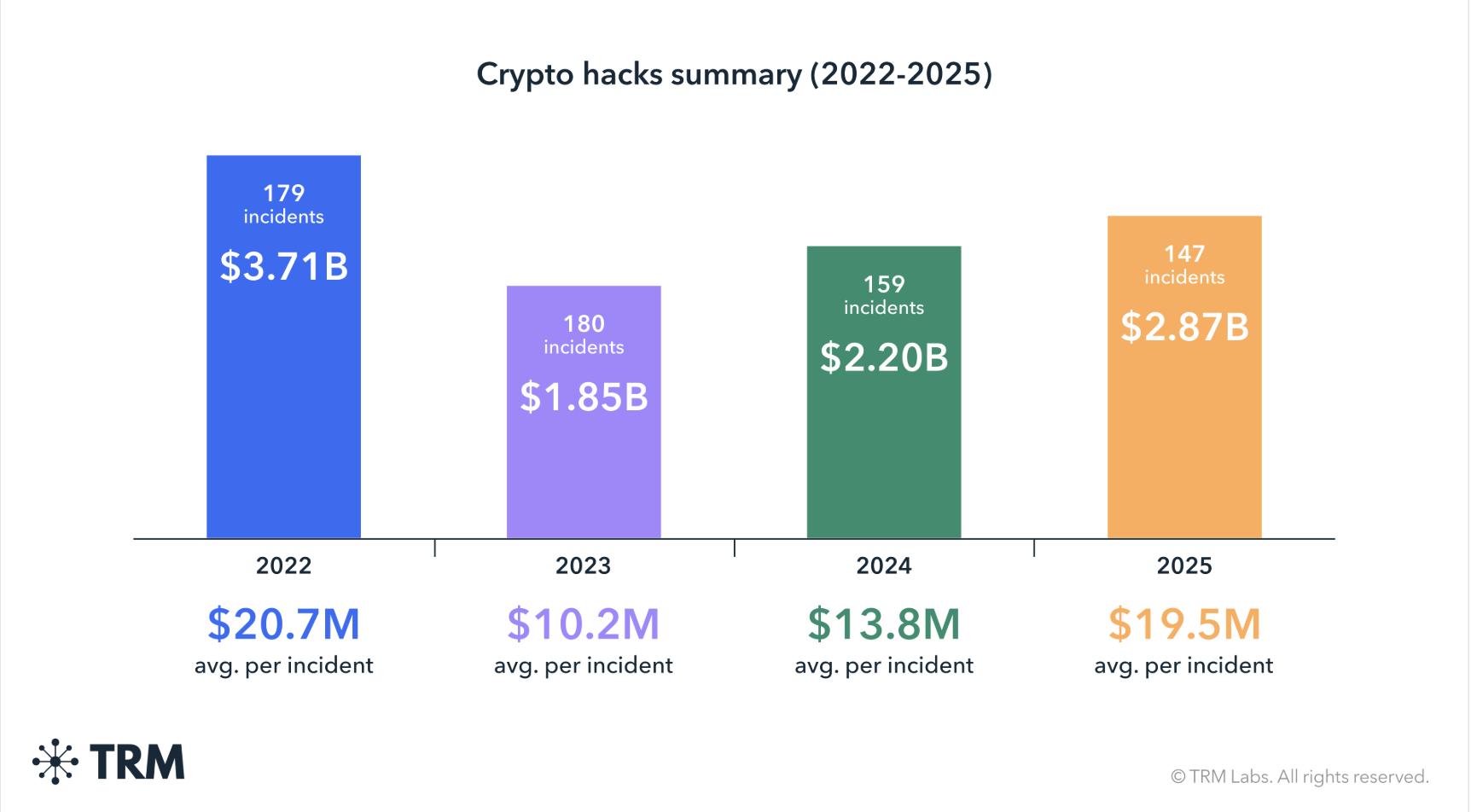

Inicjatywa odzwierciedla ciągłe wyzwanie związane z przeciwdziałaniem ewoluującym zagrożeniom cybernetycznym wpływającym na protokoły blockchain i ich użytkowników, ponieważ same straty finansowe z tytułu hacków platform zdecentralizowanych finansów (DeFi) osiągnęły w pierwszym kwartale tego roku prawie 169 milionów dolarów.

Powiązane: Google Threat Intel ostrzega przed złośliwym oprogramowaniem „Ghostblade” kradnącym kryptowaluty

Projekty kryptowalutowe i ich użytkownicy są coraz bardziej narażeni na ewoluujące zagrożenia cybernetyczne, które mogą być realizowane poprzez inżynierię społeczną lub infiltrację przez hakerów powiązanych z państwami, w tym grupę Lazarus związaną z Koreą Północną.

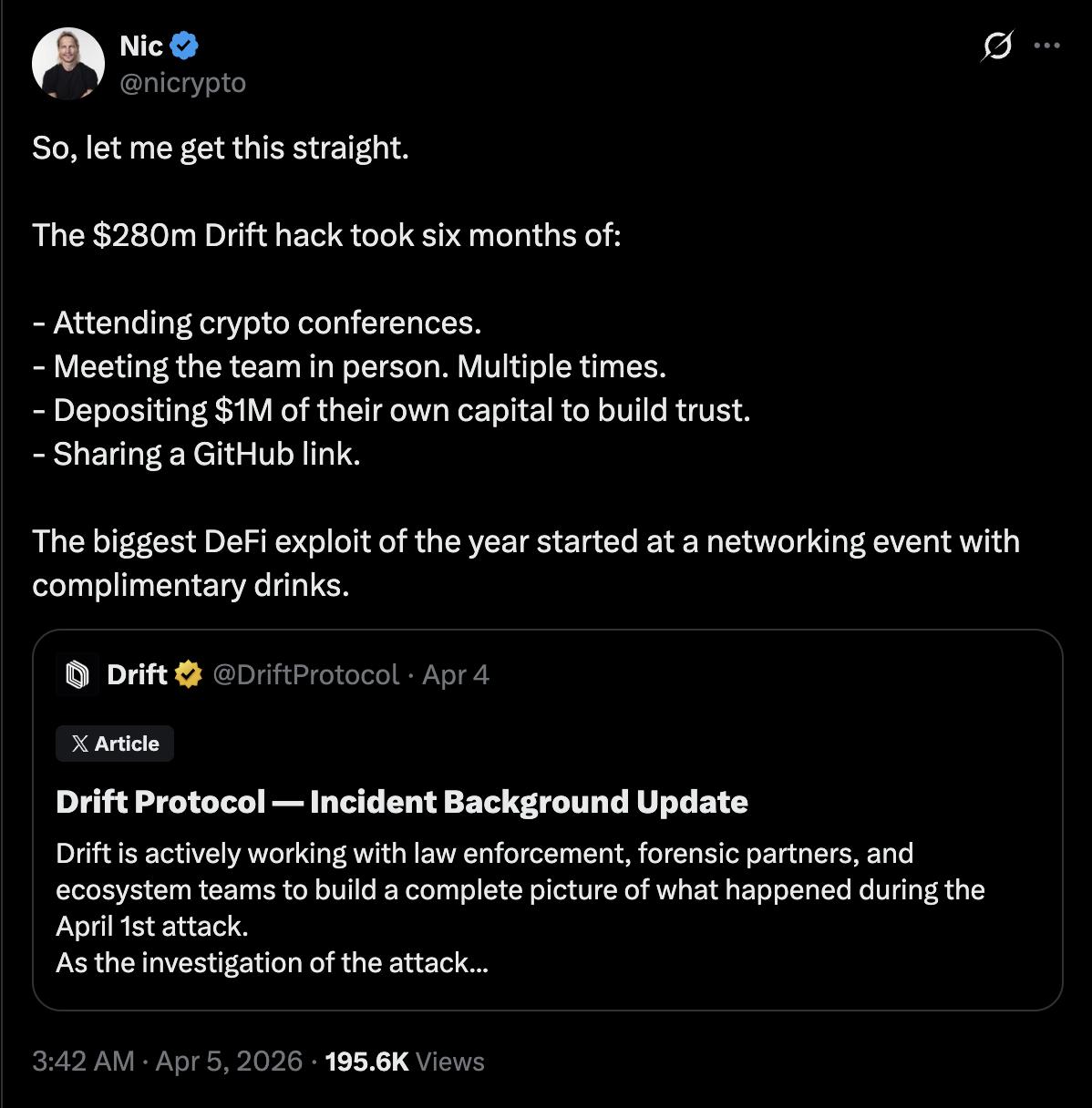

Drift Protocol, zdecentralizowana giełda kryptowalut, padła w tym miesiącu ofiarą exploitu o wartości 280 milionów dolarów, dokonanego prawdopodobnie przez hakerów powiązanych z Koreą Północną.

Zespół Drift osobiście spotkał się ze złośliwymi aktorami na „ważnej” konferencji branży kryptowalut i utrzymywał z nimi kontakt przez miesiące po pierwszym spotkaniu, zgodnie ze wstępnym raportem incydentu Drift Protocol.

Podczas trwającej miesiącami interakcji hakerzy wdrożyli złośliwe oprogramowanie kradnące kryptowaluty na maszyny deweloperskie zespołu Drift, które zostało aktywowane podczas kwietniowego exploitu.

Osoby, które po raz pierwszy skontaktowały się z zespołem Drift na konferencji branżowej, nie były obywatelami Korei Północnej, jak wynika z raportu.

Zespół Seals911, grupa specjalistów ds. cyberbezpieczeństwa blockchain, stwierdził z „średnio-wysoką pewnością”, że atak został prawdopodobnie przeprowadzony przez tę samą grupę hakerów odpowiedzialną za październikowy hack platformy DeFi Radiant Capital w 2024 roku.

Magazyn: Ujawniono ulubiony exploit grupy Lazarus — analiza hacków kryptowalutowych