Kelp, protokół płynnego restakingu, padł w sobotę ofiarą cyberataku, co zmusiło platformę do wstrzymania kontraktów smart dla swojego tokena restakingu (rsETH), podczas gdy "investiguje" atak w obliczu doniesień o stratach sięgających setek milionów dolarów.

„Wcześniej dzisiaj zidentyfikowaliśmy podejrzaną aktywność międzyłańcuchową dotyczącą rsETH. Wstrzymaliśmy kontrakty rsETH w sieci głównej i na kilku rozwiązaniach warstwy drugiej”, podała platforma Kelp w poście na X.

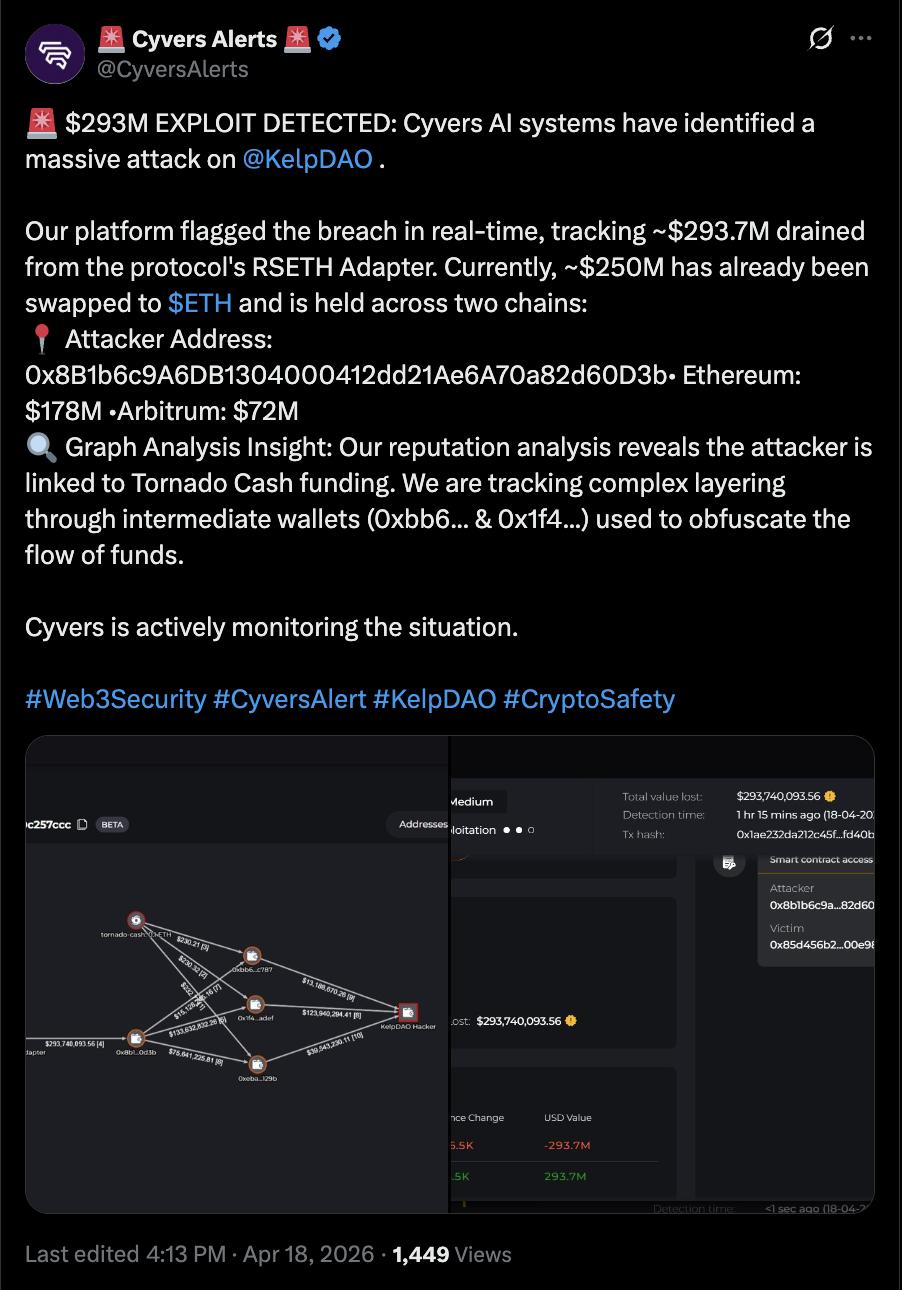

Atakujący wykorzystał kontrakt pomostowy adaptera rsETH, kod oprogramowania, który zarządza tokenem rsETH Kelp, i opróżnił platformę z około 293 milionów dolarów, jak podała firma Cyvers zajmująca się bezpieczeństwem blockchain.

Atakujący użył adresu zasilonego przez mikser kryptowalut Tornado Cash i już przekonwertował około 250 milionów dolarów ze skradzionych środków na Ether (ETH), natywną kryptowalutę sieci blockchain warstwy pierwszej Ethereum, poinformował Cyvers Cointelegraph.

W odpowiedzi na atak, platforma zdecentralizowanych finansów (DeFi) Aave ogłosiła zamrożenie rynków rsETH na Aave V3 i V4. Co najmniej dziewięć protokołów kryptowalutowych miało ekspozycję na ten token i w odpowiedzi zamroziło aktywność na swoich platformach, podała firma Cyvers.

„To jest dokładnie ten rodzaj incydentu, który uwypukla ryzyko kompozycyjności w DeFi”, powiedział Cointelegraphowi Deddy Lavid, dyrektor generalny Cyvers. Cointelegraph skontaktował się z Kelpem, ale do czasu publikacji nie uzyskał odpowiedzi.

Incydent ten jest najnowszym z serii ataków cybernetycznych i exploitów na platformy kryptowalutowe w ciągu ostatnich kilku miesięcy, ponieważ straty z tytułu włamań i oszustw kryptowalutowych wyniosły w pierwszym kwartale 2026 roku około 482 milionów dolarów.

Powiązane: Fałszywa aplikacja Ledger Live w Apple App Store wyłudziła 9,5 mln dolarów od ofiar: ZachXBT

Zdecentralizowana giełda kryptowalut Drift Protocol również ucierpiała z powodu exploita w kwietniu, który pozbawił platformę około 280 milionów dolarów.

Zespół Drift Protocol stwierdził, że atak wymagał „miesięcy celowego przygotowania”, podczas których zespół został zinfiltrowany przez podejrzanych hakerów powiązanych z państwem północnokoreańskim.

W aktualizacji po incydencie zespół Drift powiedział, że spotkali się z atakującymi na „głównej” konferencji kryptowalutowej i współpracowali z nimi przez kilka miesięcy, zanim atakujący wdrożyli złośliwe oprogramowanie na maszynach deweloperów i skompromitowali platformę.

Magazyn: Miliardowy sekret DeFi: Sprawcy włamań od wewnątrz