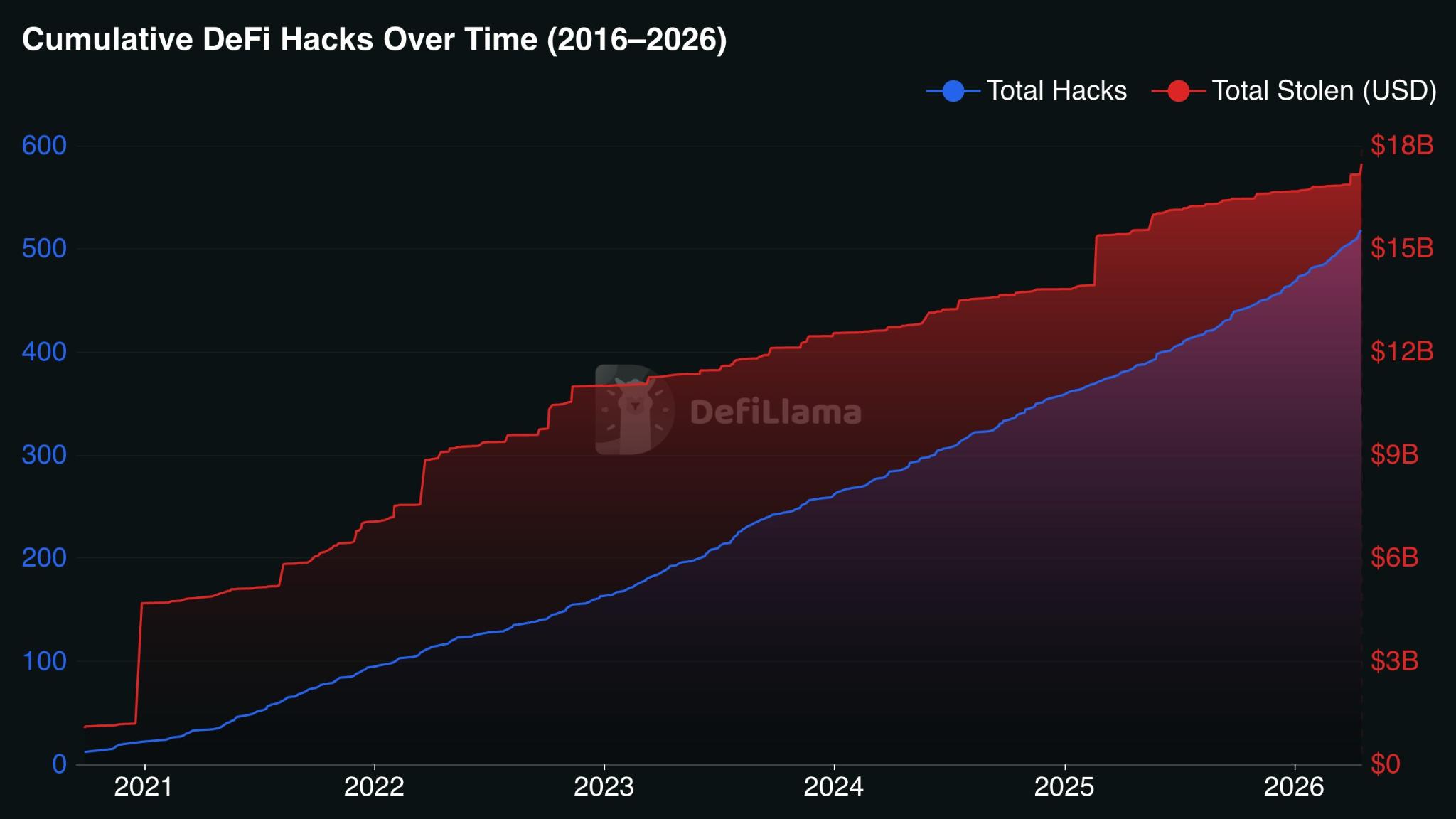

Kompromitacje kluczy prywatnych stają się jednym z najkosztowniejszych wektorów ataków w świecie kryptowalut, a hakerzy ukradli ponad 17 miliardów dolarów w 518 zarejestrowanych incydentach w ciągu ostatniej dekady, jak podaje platforma danych DefiLlama.

W danych udostępnionych we wtorek, panel DefiLlama pokazuje, że duża część tych incydentów wynikała ze skompromitowanych kluczy prywatnych, obok phishingu i innych ataków opartych na danych uwierzytelniających.

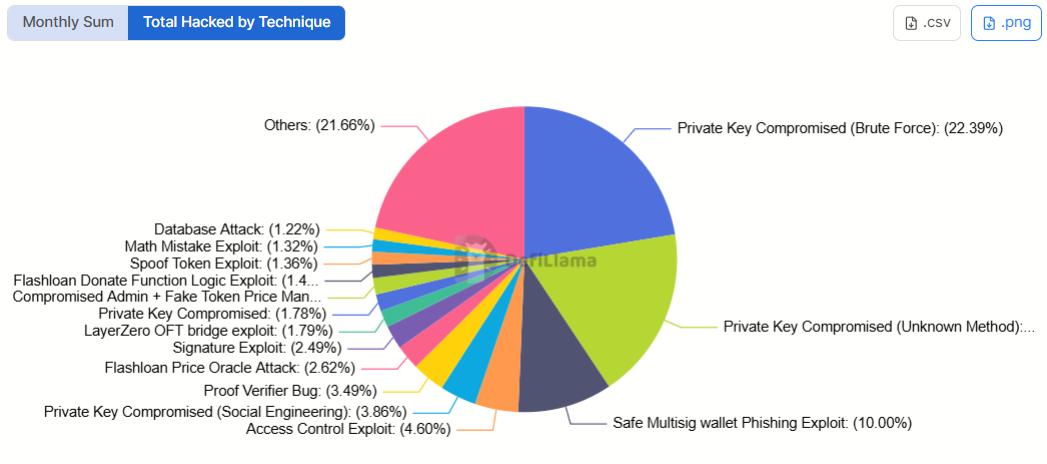

Około 22,3% incydentów przypisano kompromitacjom kluczy prywatnych poprzez „brute force”, 18,2% kompromitacjom kluczy prywatnych za pomocą „nieznanych metod”, a 10% miało miejsce z powodu ataków phishingowych na portfele wielopodpisowe.

Dane te stanowią dodatkowy dowód na to, że niektóre z największych strat w branży coraz częściej wynikają ze słabości w zabezpieczeniach portfeli, infrastrukturze podpisywania i zachowaniu użytkowników, a nie tylko z błędów w kodzie protokołu.

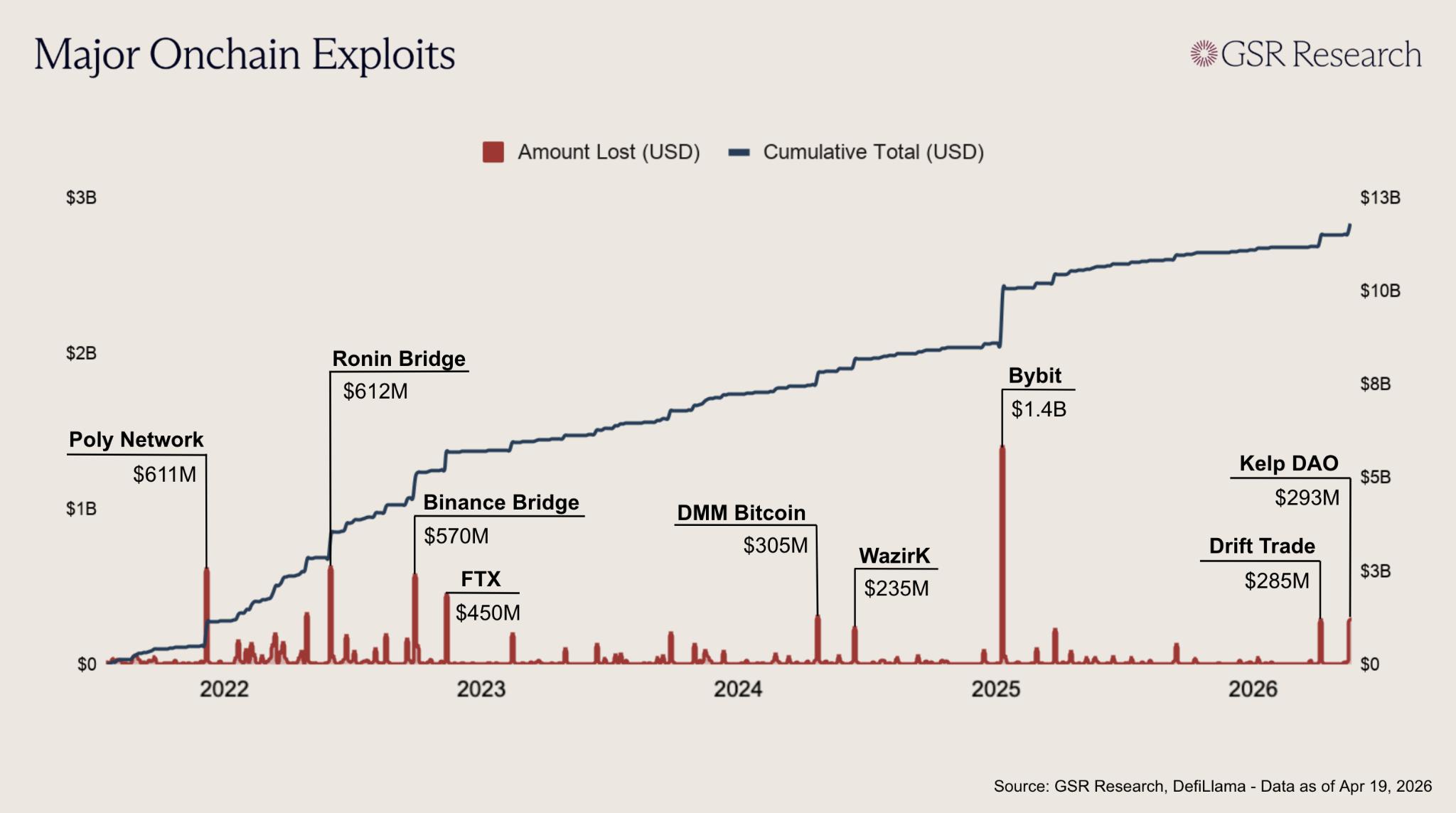

Ustalenia te pojawiają się kilka dni po tym, jak w sobotę branża kryptowalut doświadczyła największego jak dotąd w 2026 roku ataku, kiedy to haker wypompował około 116 500 restaked Ether (rsETH), o wartości około 290 do 293 milionów dolarów, z mostu rsETH Kelp DAO opartego na LayerZero.

Ostatnia fala strat mocno uderzyła również w zdecentralizowane finanse. Ponad 600 milionów dolarów zostało skradzionych z protokołów DeFi w ciągu ostatnich 60 dni, zgodnie z poniedziałkowym raportem firmy handlującej kryptowalutami GSR, przy czym exploit Kelp i exploit z 1 kwietnia dotyczący zdecentralizowanej giełdy Drift Protocol opartej na Solanie stanowiły większość tej sumy.

Ataki te rodzą nowe pytania o to, czy samo ulepszanie audytów smart kontraktów wystarczy do ochrony użytkowników. W swoim raporcie GSR stwierdziło, że atakujący wydają się przenosić swoje działania na „bezpieczeństwo operacyjne, infrastrukturę podpisywania, narzędzia dla deweloperów i ludzi za nimi stojących”, w miarę jak bezpieczeństwo smart kontraktów ulega poprawie.

Ta zmiana wywiera presję na sektor, który już boryka się z niższymi zwrotami. „Rentowności DeFi zbliżyły się do stawek TradFi, rodząc pytanie, czy deponowanie on-chain nadal jest warte ryzyka” – napisało GSR.

Firmy zajmujące się cyberbezpieczeństwem twierdzą, że postępy w złośliwym oprogramowaniu i sztucznej inteligencji ułatwiają skalowanie ataków inżynierii społecznej i ataków na portfele, polegających na tym, że oszuści nakłaniają ofiary do wysyłania kryptowalut na nielegalne adresy, najpierw wysyłając im małe transakcje, mając nadzieję, że inwestorzy skopiują i wkleją adres atakującego z historii transakcji.

Powiązane: ZachXBT prosi MemeCore o wyjaśnienie wyceny i podaży tokenów

Wzrost narzędzi „hacking-as-a-service” również obniża barierę wejścia dla potencjalnych atakujących, według Dymy Budorina, współzałożyciela i CEO firmy zajmującej się cyberbezpieczeństwem Hacken.

„Jeśli ludzie otrzymują te linki, ich portfele mogą zostać całkowicie opróżnione” – powiedział Budorin Cointelegraph w wywiadzie podczas EthCC 2026. „Platforma w darknecie pobierze prowizję za swoje narzędzia, a [oszustki] otrzymają większą część opróżnionych portfeli.”

Budorin dodał, że hakerzy zazwyczaj szukają najłatwiejszych celów, które wymagają najmniejszego wysiłku do oszukania.

Projekty Web3 straciły 482 miliony dolarów w pierwszym kwartale 2026 roku, z czego phishing i oszustwa oparte na inżynierii społecznej stanowiły 306 milionów dolarów strat jako największy wektor ataku, według raportu Hacken.

Mimo to, niektóre aspekty zagrożeń uległy poprawie. Scam Sniffer stwierdził w styczniowym raporcie, że straty związane z atakami phishingowymi na kryptowaluty gwałtownie spadły w 2025 roku, co sugeruje, że użytkownicy stali się bardziej świadomi zagrożeń, mimo że skrypty do opróżniania portfeli i nowe odmiany złośliwego oprogramowania nadal krążyły.

Magazyn: 53 projekty DeFi zinfiltrowane, 50 mln tokenów NEO może zostać „zwróconych”: Asia Express