Grupa północnokoreańskich pracowników IT zarobiła ponad 3,5 miliona dolarów w ciągu zaledwie kilku miesięcy, fałszując swoje tożsamości, aby pracować jako deweloperzy, jednocześnie próbując atakować projekty kryptograficzne, wynika z dokumentów uzyskanych przez hakera, który skompromitował jedno z ich urządzeń.

Ujawnione dane uzyskane przez anonimowego hakera zostały udostępnione przez tropiciela blockchain ZachXBT we wpisie na X w środę. Ujawniły one, że jeden z pracowników IT, „Jerry”, wraz z zespołem 140 członków, zarabiał około 1 miliona dolarów miesięcznie, co daje łącznie 3,5 miliona dolarów w kryptowalutach od końca listopada.

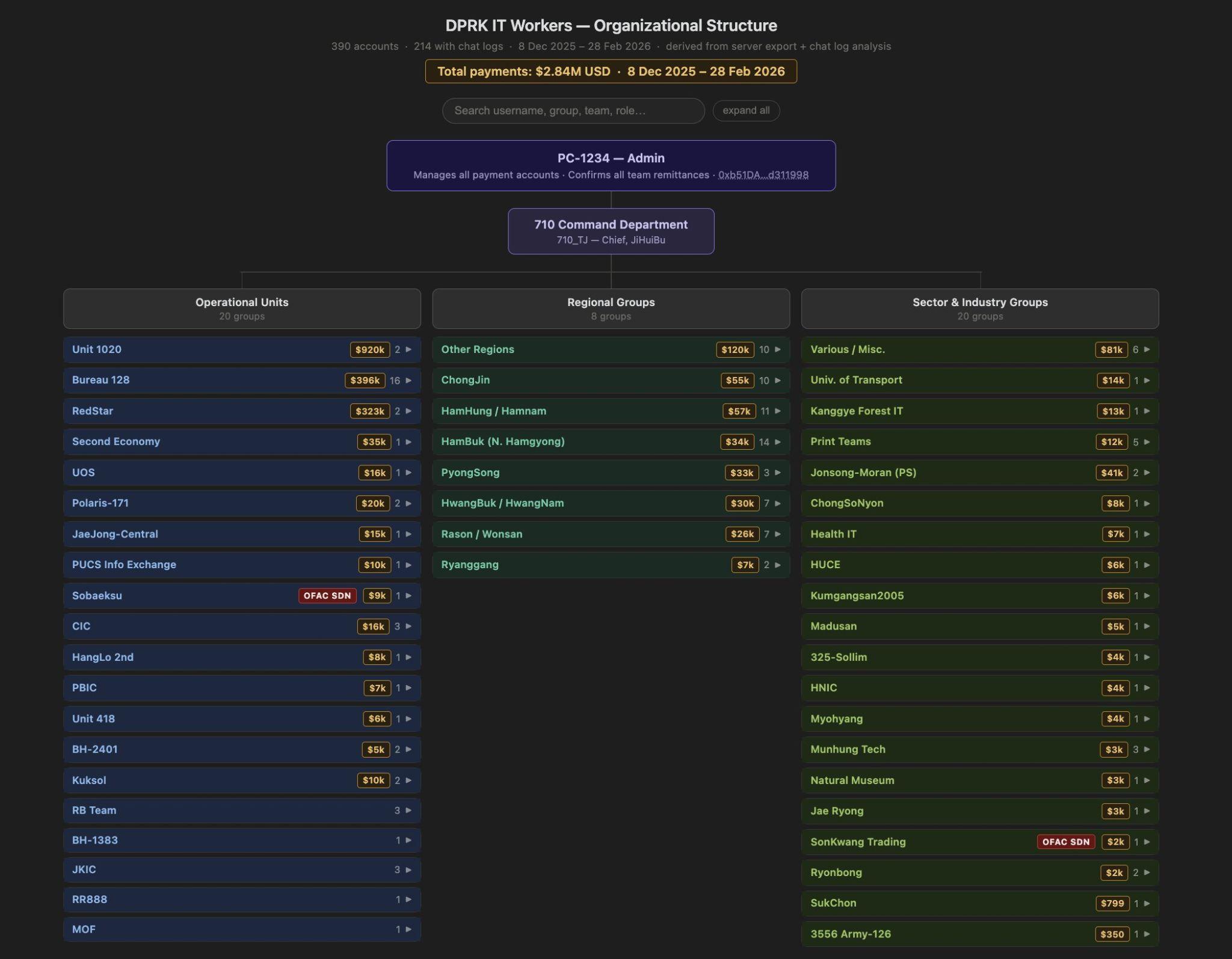

Północnokoreańscy pracownicy IT koordynowali płatności na stronie internetowej „luckyguys.site” używając wspólnego hasła „123456”, powiedział ZachXBT, dodając, że niektórzy użytkownicy tej platformy wydawali się pracować dla Sobaeksu, Saenal i Songkwang, które są objęte sankcjami amerykańskiego Biura Kontroli Aktywów Zagranicznych (OFAC).

Te płatności kryptograficzne były konwertowane na walutę fiducjarną i wysyłane na chińskie konta bankowe za pośrednictwem platform płatności online, takich jak Payoneer. Śledzenie tych adresów portfeli ujawniło również powiązania z innymi znanymi północnokoreańskimi portfelami, które zostały umieszczone na czarnej liście przez Tether w grudniu, powiedział ZachXBT.

Złośliwi aktorzy z Korei Północnej i innych krajów nadal zagrażają branży kryptograficznej coraz bardziej wyrafinowanymi taktykami przeprowadzania ataków i oszustw.

Pracownicy wspierani przez państwo północnokoreańskie ukradli ponad 7 miliardów dolarów od 2009 roku, z czego duża część pochodziła z projektów kryptograficznych. Atak na giełdę kryptowalut Bybit o wartości 1,4 miliarda dolarów oraz atak na most Ronin o wartości 625 milionów dolarów to jedne z najbardziej znaczących ataków.

Północnokoreańscy hakerzy zostali również obwinieni o atak na Drift Protocol o wartości 280 milionów dolarów 1 kwietnia.

Północnokoreańscy pracownicy IT, których dane zostały ujawnione, mieli tablicę wyników pokazującą, ile kryptowalut każdy pracownik IT przyniósł organizacji od 8 grudnia, z linkami do stron eksploratora blockchain pokazującymi szczegóły transakcji.

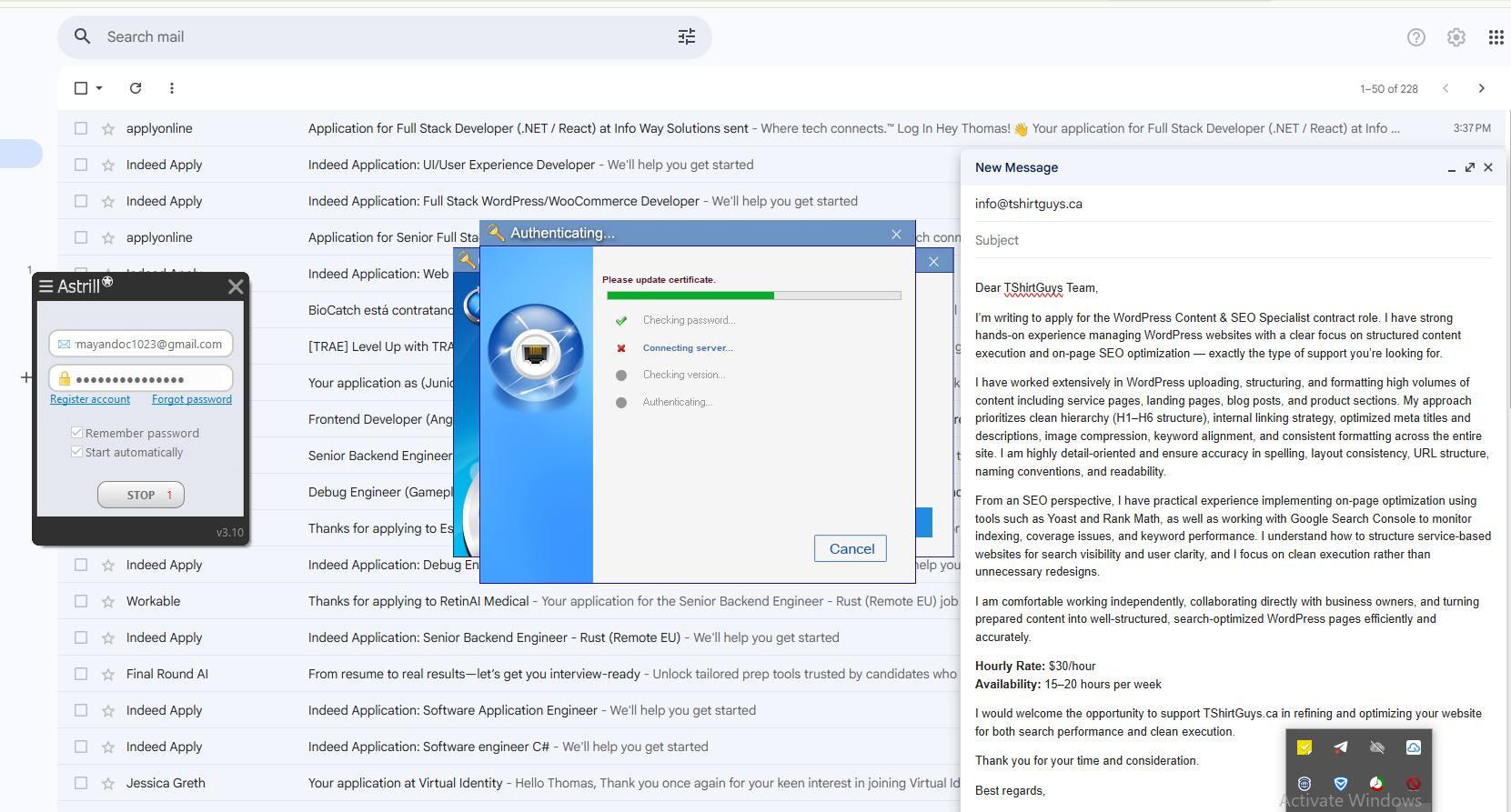

Inny zrzut ekranu udostępniony przez ZachXBT pokazał, że Jerry używał wirtualnej sieci prywatnej Astrill do uzyskiwania dostępu do Gmaila, gdzie złożył kilka aplikacji na stanowiska programisty full-stack i inżyniera oprogramowania na Indeed.

Powiązane: Domniemany szef prania pieniędzy Huione ekstradowany do Chin

W niewysłanym e-mailu Jerry napisał list na stanowisko specjalisty ds. treści WordPress i optymalizacji pod kątem wyszukiwarek w firmie produkującej koszulki w Teksasie, żądając 30 dolarów za godzinę przy dostępności 15 do 20 godzin tygodniowo.

Sfałszowano również dokumenty tożsamości, a jeden z pracowników IT, „Rascal”, udostępnił zdjęcia rachunku z fałszywym imieniem i nazwiskiem oraz fałszywym adresem w Hongkongu.

Rascal udostępnił również zdjęcie irlandzkiego paszportu, choć nie jest jasne, czy został on użyty.

ZachXBT stwierdził jednak, że ci pracownicy IT byli mniej wyrafinowani w porównaniu do innych grup północnokoreańskich, takich jak AppleJeus i TraderTraitor, które „działają znacznie bardziej efektywnie i stanowią największe zagrożenie dla branży”.

Magazyn: Asia Express: Fantomowe czeki Bitcoin, Chiny śledzą podatek na blockchainie