Badacze bezpieczeństwa powiązali nową kampanię złośliwego oprogramowania na macOS z grupą Lazarus, operacją hakerską powiązaną z Koreą Północną, stojącą za jednymi z największych kradzieży w branży kryptowalut.

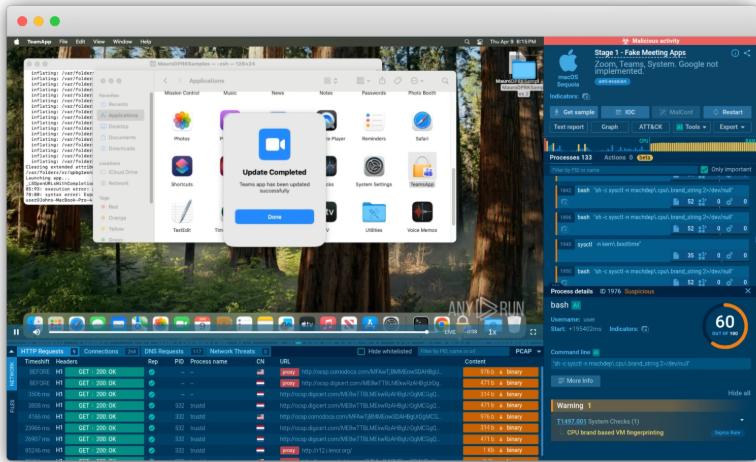

Zasygnalizowany we wtorek, nowy zestaw złośliwego oprogramowania „Mach-O Man” jest rozpowszechniany za pośrednictwem schematów inżynierii społecznej „ClickFix” zarówno w tradycyjnych firmach, jak i firmach kryptowalutowych, według Mauro Eldritcha, eksperta ds. bezpieczeństwa ofensywnego i założyciela firmy wywiadu zagrożeń BCA Ltd.

Ofiary są wabione na fałszywe połączenie Zoom lub Google Meet, gdzie są zachęcane do wykonania poleceń, które pobierają złośliwe oprogramowanie w tle, umożliwiając atakującym ominięcie tradycyjnych zabezpieczeń bez wykrycia w celu uzyskania dostępu do danych uwierzytelniających i systemów korporacyjnych, jak powiedział badacz bezpieczeństwa w raporcie z wtorku.

Badacze stwierdzili, że kampania może prowadzić do przejmowania kont, nieautoryzowanego dostępu do infrastruktury, strat finansowych i ujawnienia krytycznych danych, podkreślając, jak Lazarus kontynuuje rozszerzanie swoich celów poza firmy stricte kryptowalutowe.

Grupa Lazarus jest głównym podejrzanym w niektórych z największych w historii ataków hakerskich na kryptowaluty, w tym włamania na giełdę Bybit o wartości 1,4 miliarda dolarów w 2025 roku, jak dotąd największego w branży.

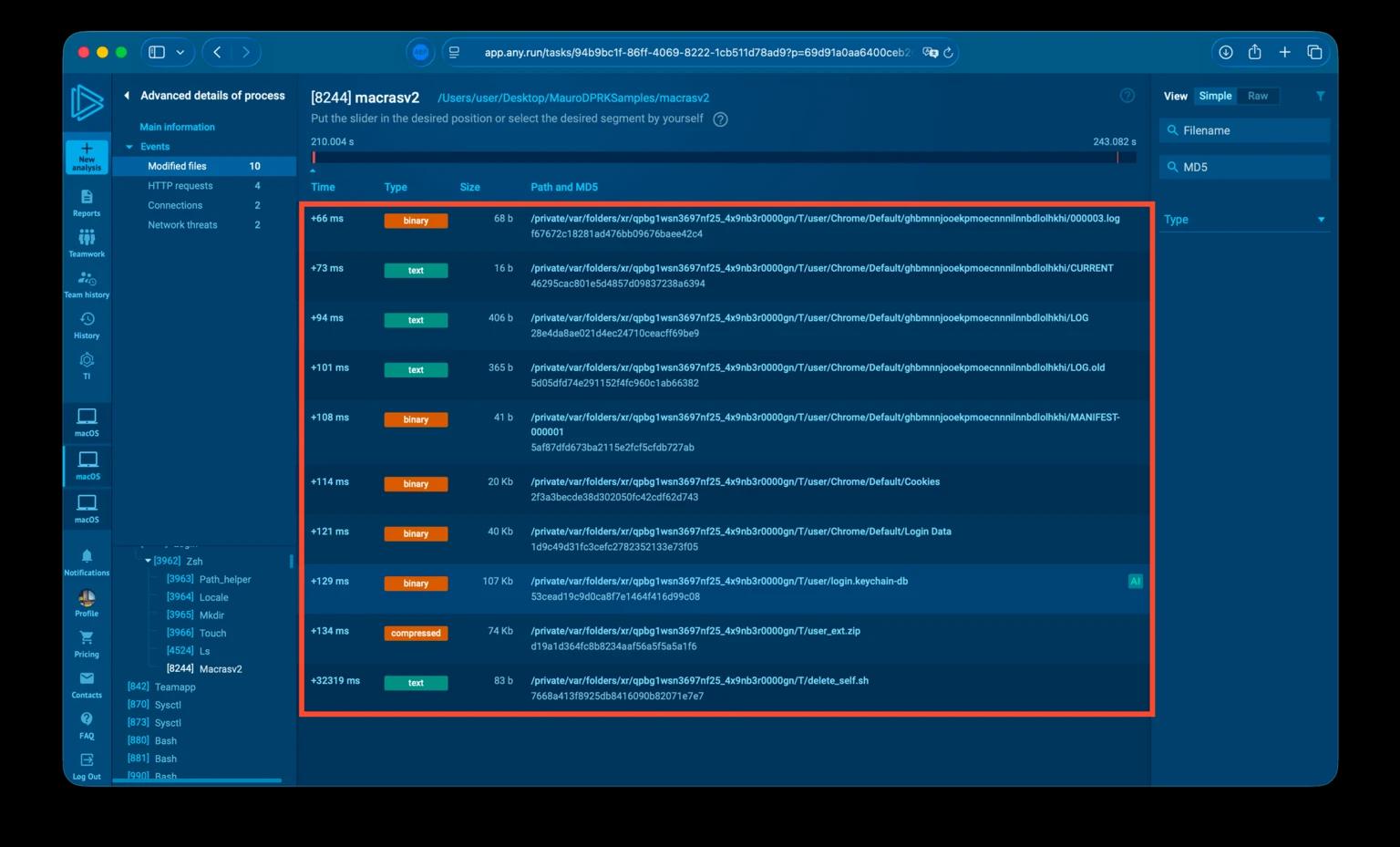

Końcowym etapem kampanii jest oprogramowanie typu stealer, zaprojektowane do wyodrębniania danych rozszerzeń przeglądarki, przechowywanych danych uwierzytelniających przeglądarki, plików cookie, wpisów z Pęku Kluczy macOS i innych wrażliwych informacji z zainfekowanych urządzeń.

Po zebraniu dane są archiwizowane w pliku zip i eksfiltrowane przez Telegram do atakujących. Wreszcie, skrypt samodzielnego usuwania złośliwego oprogramowania usuwa cały zestaw za pomocą systemowego polecenia rm, które omija potwierdzenie użytkownika i uprawnienia podczas usuwania plików.

Nowatorski zestaw złośliwego oprogramowania został zrekonstruowany przez eksperta ds. bezpieczeństwa dzięki możliwościom analizy macOS w chmurowej piaskownicy złośliwego oprogramowania Any.run.

Powiązane: CZ bije na alarm, gdy zespół „SEAL” odkrywa 60 fałszywych pracowników IT powiązanych z Koreą Północną

Wcześniej w kwietniu, północnokoreańscy hakerzy wykorzystali schematy inżynierii społecznej wspomagane przez AI, aby ukraść około 100 000 dolarów z portfela kryptowalutowego Zerion, po uzyskaniu dostępu do zalogowanych sesji niektórych członków zespołu, danych uwierzytelniających i kluczy prywatnych firmy, jak podał Cointelegraph 15 kwietnia.

Magazyn: 53 projekty DeFi zinfiltrowane, 50M tokenów NEO może zostać „zwróconych”: Asia Express