Protokół interoperacyjności LayerZero twierdzi, że nieodpowiednia konfiguracja powiązana z zdecentralizowaną siecią weryfikatorów (DVN) Kelp umożliwiła złośliwym aktorom kradzież 290 milionów dolarów z Kelp DAO, dodając, że wstępne oznaki wskazują na aktorów zagrożenia powiązanych z Koreą Północną.

W sobotę atakujący opróżnił około 116 500 Restaked ETH (rsETH), o wartości około 292-293 milionów dolarów w tamtym czasie, z mostu rsETH Kelp DAO, zasilanego przez LayerZero.

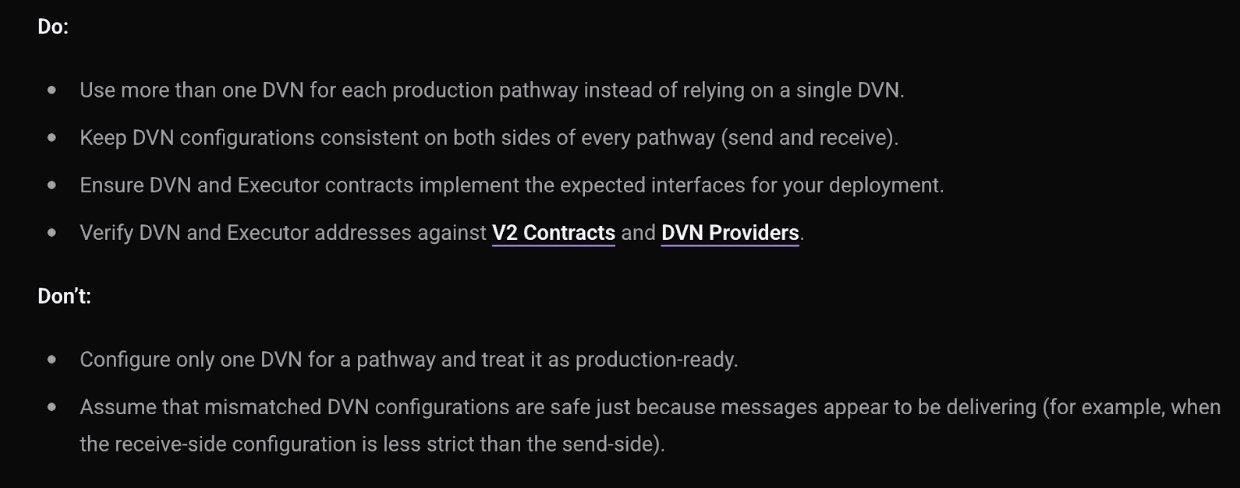

LayerZero oświadczyło w poniedziałek, że exploit wynikał z pojedynczego punktu awarii w konfiguracji Kelp, która polegała na pojedynczym DVN LayerZero jako jedynej zweryfikowanej ścieżce, pomimo wcześniejszych ostrzeżeń LayerZero przed takim rozwiązaniem.

„LayerZero i inne strony zewnętrzne wcześniej przekazały KelpDAO najlepsze praktyki dotyczące dywersyfikacji DVN. Pomimo tych zaleceń, KelpDAO zdecydowało się na konfigurację DVN 1/1.”

W praktyce oznaczało to, że Kelp polegał na pojedynczej ścieżce weryfikacji dla wiadomości cross-chain, zamiast wymagać wielu niezależnych sprawdzeń.

Exploit szybko przeniósł uwagę z przyczyny technicznej na pytanie, kto powinien ponieść straty, podczas gdy konsekwencje rozprzestrzeniły się na Aave, gdzie atakujący użył rsETH jako zabezpieczenia do pożyczenia prawdziwej płynności.

Całkowita wartość zablokowanych środków (TVL) Aave spadła o około 8,9 miliarda dolarów do 17,5 miliarda dolarów w momencie pisania tego tekstu, po tym jak wykorzystujący środki użył skradzionych funduszy do zaciągnięcia pożyczek na Aave, pozostawiając około 195 milionów dolarów w „złych długach”, co wywołało wypłaty z protokołu pożyczkowego.

LayerZero podało, że most rsETH Kelp polegał wyłącznie na DVN LayerZero Labs i argumentowało, że incydent odzwierciedlał niebezpieczną konfigurację aplikacji, a nie kompromitację samego LayerZero. Firma oświadczyła, że obecnie wzywa wszystkie aplikacje korzystające z konfiguracji DVN 1/1 do migracji na konfiguracje multi-DVN i zaprzestanie podpisywania lub poświadczania wiadomości dla aplikacji, które zachowają projekt z pojedynczym weryfikatorem.

Ponieważ nie ogłoszono jeszcze planu odzyskania ani odszkodowania, użytkownicy i obserwatorzy rynku spędzili poniedziałek, debatując, czy straty powinny spoczywać na Kelp DAO, LayerZero, Aave, czy samych posiadaczach rsETH.

Yishi Wang, założyciel i dyrektor generalny portfela sprzętowego open-source OneKey, stwierdził, że najlepszą drogą naprzód są negocjacje z hakerem, zaoferowanie nagrody w wysokości 10% do 15% i odzyskanie większości środków.

„Jeśli negocjacje zawiodą, fundusz ekosystemowy LayerZero powinien pokryć większość rachunku — ma najgłębsze kieszenie i najbardziej długoterminowe zaangażowanie w grę” – napisał założyciel w poniedziałkowym poście na X, dodając, że Kelp DAO jest „spłukane” i mogłoby to nadrobić tokenami i przyszłymi dochodami, lub rozważyć sprzedaż projektu.

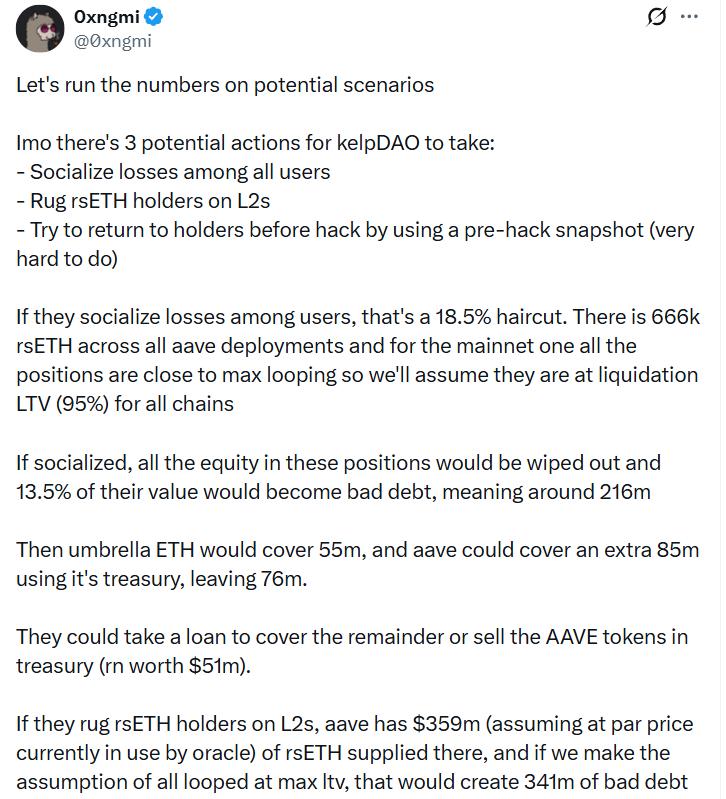

Pseudonimowy założyciel platformy analitycznej DeFiLlama, 0xngmi, przedstawił trzy rozwiązania, w tym opcję „socjalizacji” strat wśród wszystkich użytkowników, „zrugowanie” posiadaczy rsETH na L2, lub próbę przywrócenia sald posiadaczy do stanu sprzed ataku (snapshotu), co byłoby „bardzo trudne do wykonania”, napisał w poniedziałkowym poście na X.

Cointelegraph skontaktował się z Aave w celu uzyskania komentarza, ale do czasu publikacji nie otrzymał odpowiedzi.

Powiązane: Atakujący Hyperbridge wybija 1 miliard zmostkowanych tokenów Polkadot w exploitie za 237 tysięcy dolarów

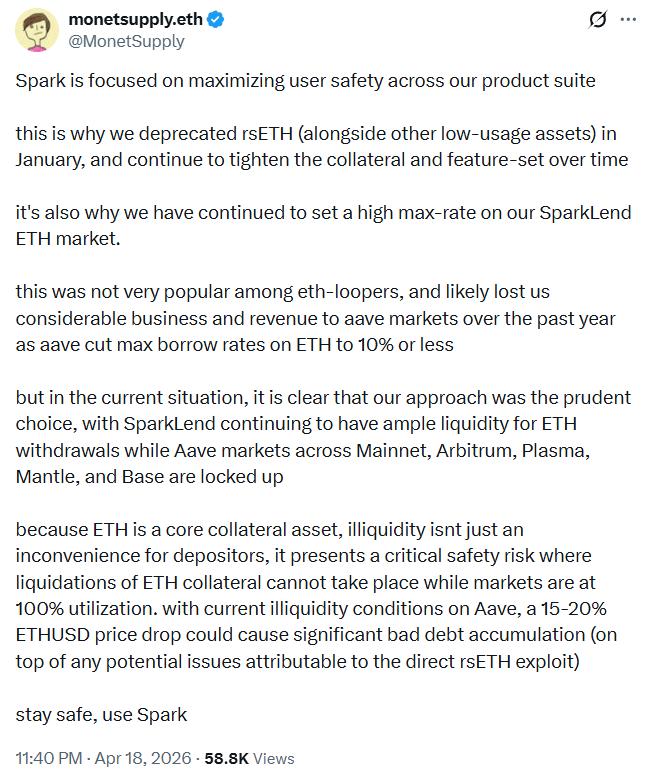

Obawy inwestorów związane z exploitem Kelp znacząco zmniejszyły płynność Etheru (ETH) na Aave, kluczowym aktywie zabezpieczającym protokołu pożyczkowego.

Ta niska płynność stanowi „krytyczne ryzyko bezpieczeństwa, gdzie likwidacje zabezpieczeń ETH nie mogą mieć miejsca, gdy rynki są w 100% wykorzystane” – powiedział MoneySupply, pseudonimowy szef strategii w konkurencyjnym protokole pożyczkowym Spark, w sobotnim poście na X.

„Przy obecnych warunkach braku płynności na Aave, spadek ceny ETHUSD o 15-20% może spowodować znaczące nagromadzenie złych długów (oprócz wszelkich potencjalnych problemów związanych z bezpośrednim exploitem rsETH)” – powiedział.

Aave oświadczyło, że natychmiast zamroziło wszystkie rsETH w Aave v3 i V4, zapobiegając dalszym szkodom. Własne smart kontrakty Aave nie zostały wykorzystane.

Magazyn: Poznaj detektywów krypto on-chain, którzy walczą z przestępczością lepiej niż policja