Protokół Drift, zdecentralizowana giełda (DEX) oparta na Solanie, poinformował w piątek, że nawiązał kontakt on-chain z portfelami powiązanymi ze skradzionymi funduszami w wyniku exploita, które zewnętrzne firmy oszacowały na około 280 do 286 milionów dolarów.

Drift poinformował na platformie X, że zainicjował kontakt on-chain z portfelami przechowującymi skradziony Ether (ETH), dążąc do nawiązania komunikacji.

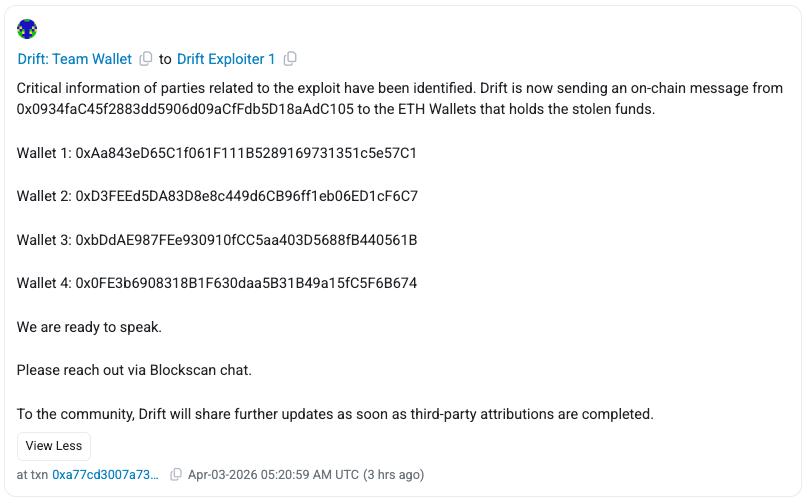

Zespół wysłał wiadomości on-chain ze swojego adresu Ethereum (0x0934faC) do czterech portfeli powiązanych z exploiterem w momencie publikacji, wzywając atakującego do skontaktowania się poprzez czat Blockscan. „Jesteśmy gotowi do rozmowy” – powiedział Drift.

Wysyłanie wiadomości on-chain stało się powszechną taktyką w odpowiedzi na exploit, umożliwiając protokołom bezpośrednią komunikację z atakującymi przy zachowaniu anonimowości. W przeszłości, na przykład w przypadku hacku Euler Finance, podobne działania doprowadziły do częściowego odzyskania funduszy.

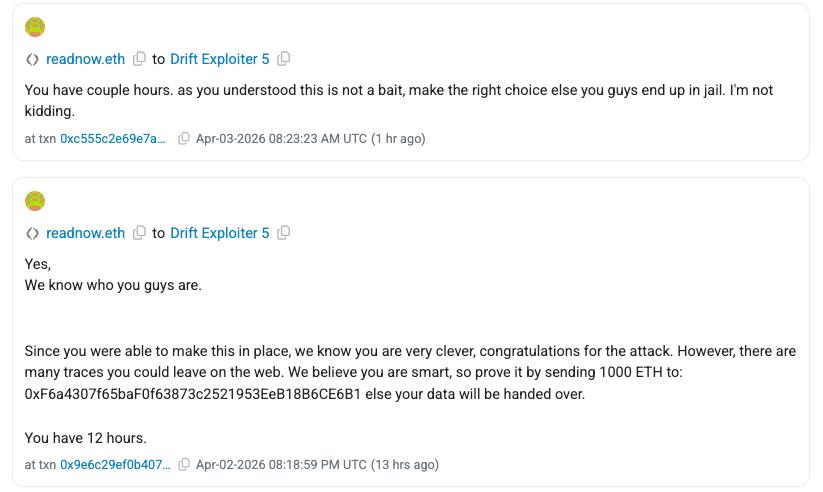

Komunikacja Drift nastąpiła kilka godzin po tym, jak nieznany nadawca, używający nazwy ENS readnow.eth, również skontaktował się z portfelami powiązanymi z atakującym w czwartek za pośrednictwem wiadomości on-chain.

Nadawca twierdził, że zna tożsamość stojącą za atakiem i zażądał zapłaty 1000 ETH w zamian za wstrzymanie informacji.

Twierdzeń tych nie można było niezależnie zweryfikować i mogą one stanowić próbę wprowadzenia w błąd lub wywarcia presji na właściciela portfela. Incydent podkreśla, jak obok oficjalnych komunikatów, nieweryfikowane wiadomości mogą krążyć on-chain po exploitach kryptowalutowych.

Według SolanaFloor, exploit Drift dotknął dotychczas co najmniej 20 protokołów Solany, w tym platformę zdecentralizowanych finansów (DeFi) Gauntlet, której straty oszacowano na 6,4 miliona dolarów.

Platforma bezpieczeństwa blockchain Cyvers poinformowała, że skutki wciąż się rozszerzają w piątek rano, a żadne fundusze nie zostały odzyskane 48 godzin po ataku.

Cyvers stwierdził, że atak był prawdopodobnie „trwającą tygodniami, etapową operacją”, zauważając, że atakujący skonfigurował trwałe nonces, funkcję Solany umożliwiającą użytkownikom wstępne podpisywanie transakcji do przyszłego wykonania, na kilka dni przed exploitem.

Powiązane: Hakerzy kryptowalutowi kradną 169 milionów dolarów z 34 protokołów DeFi w I kwartale: DefiLlama

„To bardzo przypomina hack Bybit, inna technika, ten sam podstawowy problem: sygnatariusze nieświadomie zatwierdzający złośliwe transakcje” – dodał Cyvers.

Niektórzy obserwatorzy branży, w tym dyrektor ds. technologii w Ledger, Charles Guillemet, zasugerowali, że exploit może być powiązany z aktorami z Korei Północnej, choć szczegóły pozostają niepotwierdzone.

Magazyn: Nikt nie wie, czy kryptografia kwantowo odporna w ogóle zadziała