Według analityka cyberbezpieczeństwa, północnokoreańscy pracownicy IT infiltrowali firmy kryptowalutowe i projekty zdecentralizowanych finansów od co najmniej siedmiu lat.

„Wielu pracowników IT z KRLD budowało protokoły, które znacie i kochacie, już od lata DeFi” – powiedział w niedzielę Taylor Monahan, deweloper MetaMask i badacz bezpieczeństwa.

Monahan twierdzi, że ponad 40 platform DeFi, z których niektóre są dobrze znanymi nazwami, zatrudniało północnokoreańskich pracowników IT przy swoich protokołach.

„Siedem lat doświadczenia w rozwoju blockchain” w ich CV „nie jest kłamstwem” – dodała.

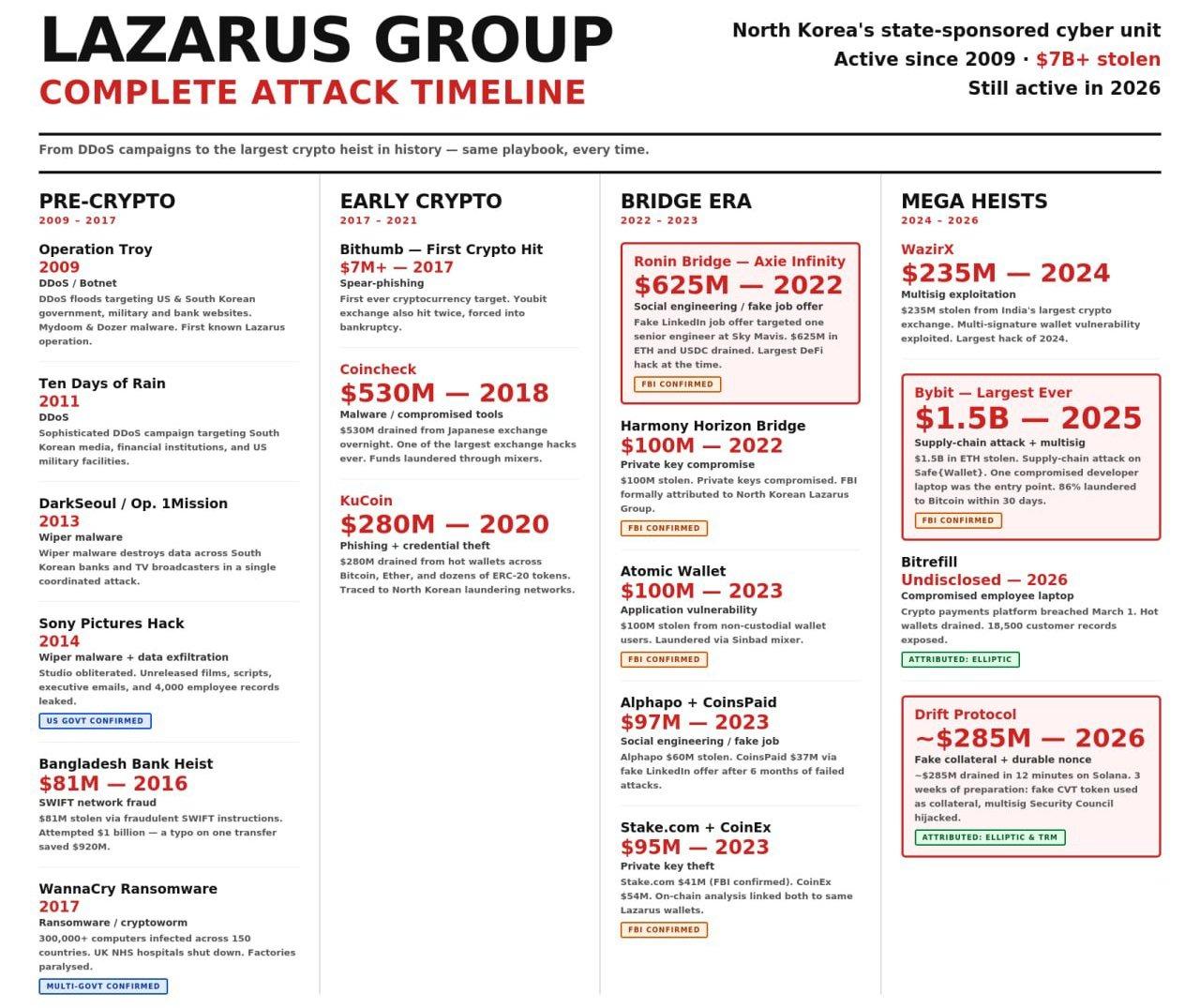

Według analityków z sieci twórców R3ACH, Lazarus Group to powiązana z Koreą Północną grupa hakerska, która od 2017 roku ukradła kryptowaluty o szacowanej wartości 7 miliardów dolarów.

Została powiązana z najbardziej głośnymi atakami w branży, w tym z exploitem Ronin Bridge na kwotę 625 milionów dolarów w 2022 roku, atakiem na WazirX na kwotę 235 milionów dolarów w 2024 roku oraz kradzieżą z Bybit na kwotę 1,4 miliarda dolarów w 2025 roku.

Komentarze Monahan pojawiły się zaledwie kilka godzin po tym, jak Drift Protocol oświadczył, że ma „średnio-wysokie przekonanie”, iż niedawny exploit na 280 milionów dolarów został przeprowadzony przez grupę powiązaną z państwem północnokoreańskim.

Tim Ahhl, założyciel Titan Exchange, agregatora DEX opartego na Solanie, powiedział, że w poprzedniej pracy „przeprowadziliśmy rozmowę z kimś, kto okazał się być agentem Lazarus”.

Ahhl powiedział, że kandydat „prowadził rozmowy wideo i był niezwykle wykwalifikowany”. Odmówił osobistej rozmowy kwalifikacyjnej, a później jego nazwisko zostało odkryte w „zrzucie informacji” Lazarus.

Amerykańskie Biuro Kontroli Aktywów Zagranicznych (OFAC) posiada stronę internetową, na której firmy kryptowalutowe mogą sprawdzać kontrahentów pod kątem zaktualizowanych list sankcji OFAC i być wyczulonymi na wzorce zgodne z oszustwami pracowników IT.

Powiązane: Drift Protocol twierdzi, że exploit na 280 milionów dolarów wymagał 'miesięcy celowych przygotowań'

Analiza pośmiertna Drift Protocol dotycząca zeszłotygodniowego exploitu na 280 milionów dolarów również wskazała na hakerów powiązanych z Koreą Północną jako sprawców ataku.

Jednakże stwierdzono, że spotkania twarzą w twarz, które ostatecznie doprowadziły do exploitu, nie odbyły się z obywatelami Korei Północnej, lecz z „pośrednikami zewnętrznymi” posiadającymi „w pełni skonstruowane tożsamości, w tym historie zatrudnienia, publicznie dostępne dane uwierzytelniające i sieci zawodowe”.

„Lata później wygląda na to, że Lazarus ma teraz osoby niebędące Koreańczykami Północnymi, które pracują dla nich, aby oszukiwać ludzi osobiście” – powiedział Ahhl.

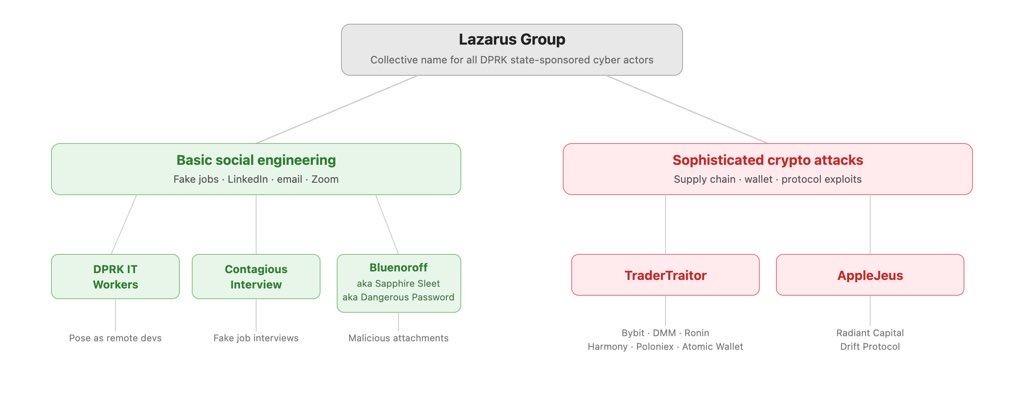

Lazarus Group to zbiorcza nazwa dla „wszystkich cyberprzestępców sponsorowanych przez państwo KRLD” – wyjaśnił w niedzielę badacz blockchain ZachXBT.

„Głównym problemem jest to, że wszyscy grupują ich razem, podczas gdy złożoność zagrożeń jest różna” – dodał.

ZachXBT stwierdził, że zagrożenia poprzez ogłoszenia o pracę, LinkedIn, e-mail, Zoom lub rozmowy kwalifikacyjne są „podstawowe i w żaden sposób nie wyrafinowane… jedyną ich cechą jest to, że są bezwzględne”.

„Jeśli ty lub twój zespół nadal dajecie się na to nabrać w 2026 roku, to jest to bardzo prawdopodobnie zaniedbanie” – powiedział.

Magazyn: Koniec z 85% spadkami Bitcoina, Tajwan potrzebuje rezerwy w BTC na wypadek wojny: Hodler’s Digest