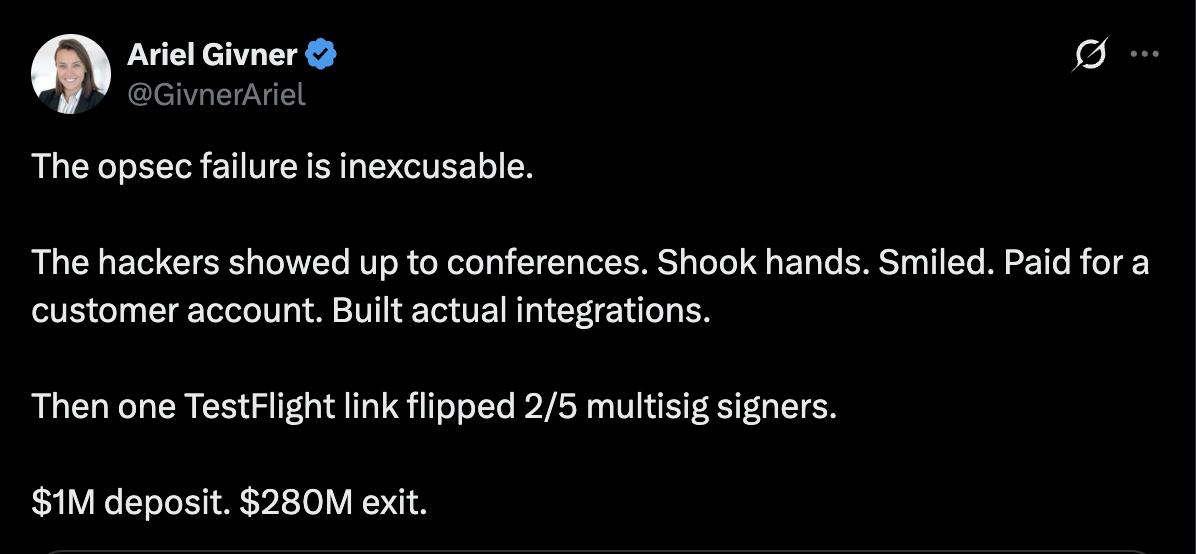

Atak na opartą na Solanie platformę zdecentralizowanych finansów (DeFi) Drift Protocol mógłby zostać zapobieżony, gdyby zespół Drift przestrzegał standardowych procedur bezpieczeństwa operacyjnego, i może stanowić „zaniedbanie cywilne”, według prawniczki Ariel Givner.

„Mówiąc prościej, zaniedbanie cywilne oznacza, że nie wypełnili swojego podstawowego obowiązku ochrony zarządzanych przez siebie pieniędzy” – powiedziała Givner, komentując pośmiertną aktualizację dostarczoną przez zespół Drift oraz sposób, w jaki poradził sobie z eksploitem o wartości 280 milionów dolarów w środę.

Zespół Drift nie zastosował się do „podstawowych” procedur bezpieczeństwa, w tym przechowywania kluczy do podpisu na oddzielnych, „izolowanych powietrzem” systemach, nigdy nieużywanych do prac deweloperskich, oraz przeprowadzenia należytej staranności w stosunku do deweloperów blockchain poznanych na konferencjach branżowych.

„Każdy poważny projekt to wie. Drift tego nie przestrzegał” – powiedziała, dodając: „Wiedzieli, że krypto jest pełne hakerów, zwłaszcza zespołów państwowych z Korei Północnej”. Givner kontynuowała:

„A jednak ich zespół spędził miesiące na czatowaniu na Telegramie, spotykaniu obcych ludzi na konferencjach, otwieraniu podejrzanych repozytoriów kodu i pobieraniu fałszywych aplikacji na urządzenia powiązane z kontrolą multisignature.”

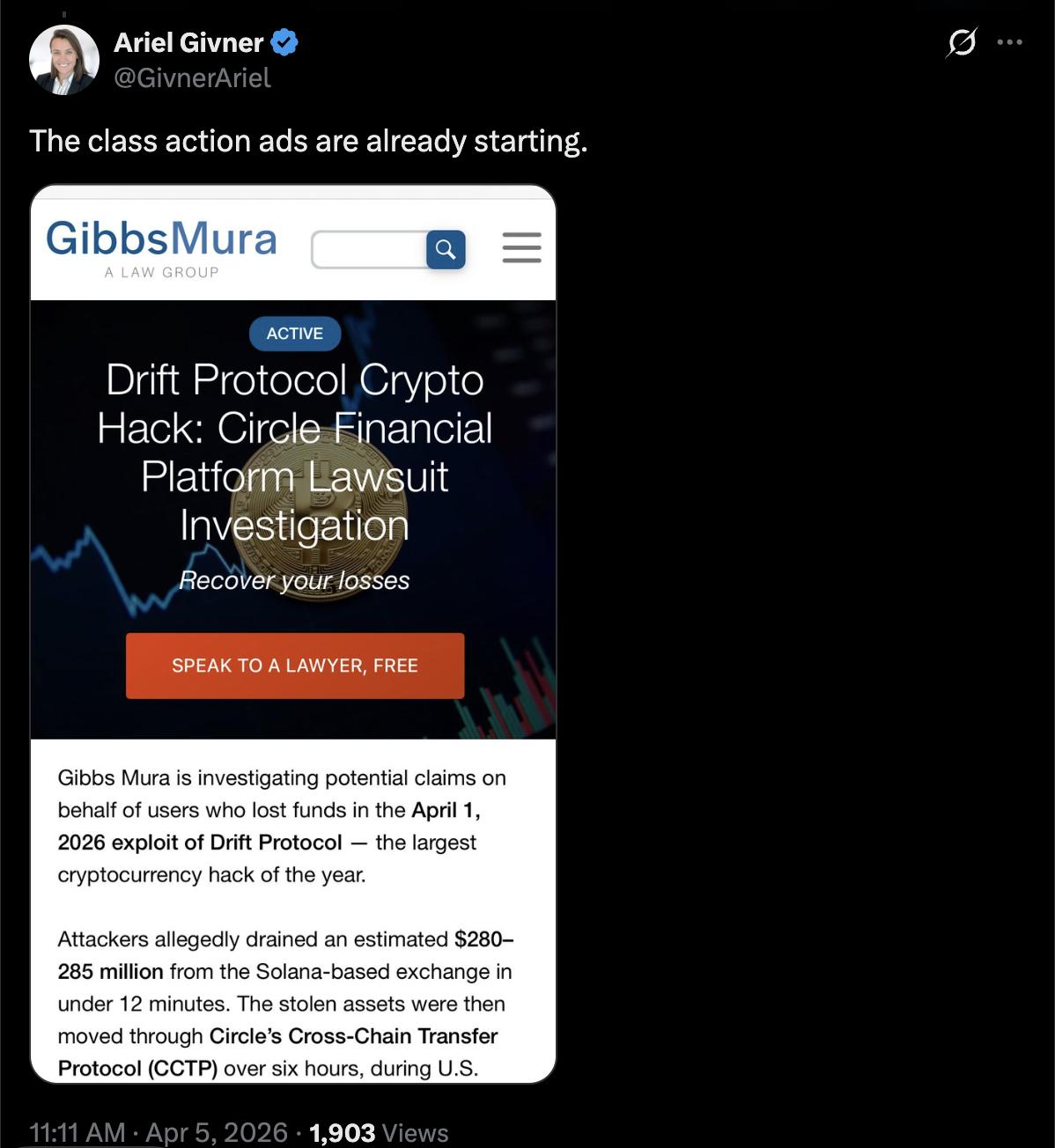

Reklamy pozwów zbiorowych przeciwko Drift Protocol już krążą – powiedziała. Cointelegraph skontaktował się z zespołem Drift, ale nie otrzymał odpowiedzi do czasu publikacji.

Incydent ten przypomina, że inżynieria społeczna i infiltracja projektów przez złośliwych aktorów to główne wektory ataku dla deweloperów kryptowalut, które mogą wyczerpać środki użytkowników i trwale podkopać zaufanie klientów do skompromitowanych platform.

Powiązane: Drift wyjaśnia exploit o wartości 280 milionów dolarów, podczas gdy krytycy kwestionują Circle w sprawie zamrożenia USDC

Zespół Drift Protocol opublikował w sobotę aktualizację, opisującą, jak doszło do exploita, i twierdził, że atakujący planowali go przez sześć miesięcy przed jego wykonaniem.

Złośliwi aktorzy po raz pierwszy skontaktowali się z zespołem Drift na „ważnej” konferencji branży krypto w październiku 2025 roku, wyrażając zainteresowanie integracjami protokołów i współpracą.

Złośliwi aktorzy kontynuowali budowanie relacji z zespołem deweloperskim Drift przez kolejne sześć miesięcy, a gdy tylko zaufanie zostało zbudowane, zaczęli wysyłać zespołowi Drift złośliwe linki i osadzać złośliwe oprogramowanie, które skompromitowało maszyny deweloperskie.

Osoby te, podejrzewane o współpracę z hakerami powiązanymi z państwem północnokoreańskim, którzy fizycznie skontaktowali się z deweloperami Drift, nie były obywatelami Korei Północnej, według zespołu Drift.

Drift stwierdził, z „średnio-wysoką pewnością”, że exploit został przeprowadzony przez tych samych aktorów, którzy stali za atakiem na Radiant Capital w październiku 2024 roku.

W grudniu 2024 roku Radiant Capital oświadczył, że exploit został przeprowadzony za pośrednictwem złośliwego oprogramowania wysłanego przez Telegram przez hakera powiązanego z Koreą Północną, podającego się za byłego kontrahenta.

Magazyn: Poznaj hakerów, którzy mogą pomóc odzyskać Twoje oszczędności kryptowalutowe