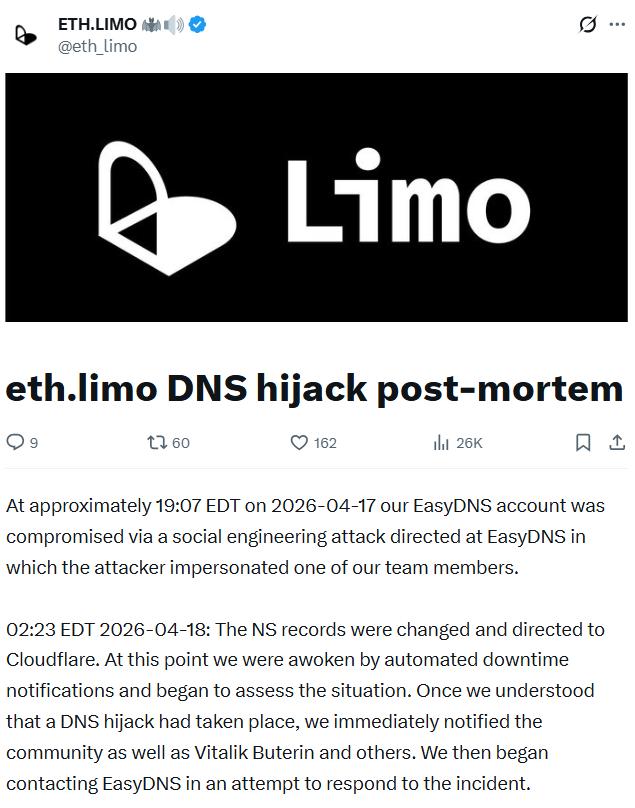

درگاه سرویس نام اتریوم eth.limo فاش کرده است که ربودن دامنه در روز جمعه به دلیل یک حمله مهندسی اجتماعی علیه EasyDNS، ارائه دهنده خدمات نام دامنه آن، بوده است.

بر اساس گزارش پس از حادثه که eth.limo روز شنبه منتشر کرد، یک مهاجم با جعل هویت یکی از اعضای تیم خود برای شروع فرآیند بازیابی حساب با easyDNS، دسترسی به حساب eth.limo را به دست آورد و به آنها اجازه داد تنظیمات دامنه را تغییر دهند.

این شرکت اعلام کرد: «رکوردهای NS تغییر کرده و به سمت Cloudflare هدایت شدند... به محض اینکه متوجه شدیم یک حمله ربایش DNS رخ داده است، بلافاصله جامعه و همچنین ویتالیک بوترین و دیگران را مطلع کردیم. سپس برای پاسخگویی به حادثه با EasyDNS تماس گرفتیم.»

Eth.limo به عنوان پلی برای Web2 عمل میکند که دسترسی به حدود 2 میلیون وبسایت غیرمتمرکز را با استفاده از نام دامنه .eth فراهم میکند. ربودن این سرویس میتوانست به مهاجم اجازه دهد کاربران را به وبسایتهای مخرب هدایت کند. ویتالیک بوترین، همبنیانگذار اتریوم، روز جمعه به کاربران هشدار داد تا زمان رفع مشکل از وبلاگ او دوری کنند.

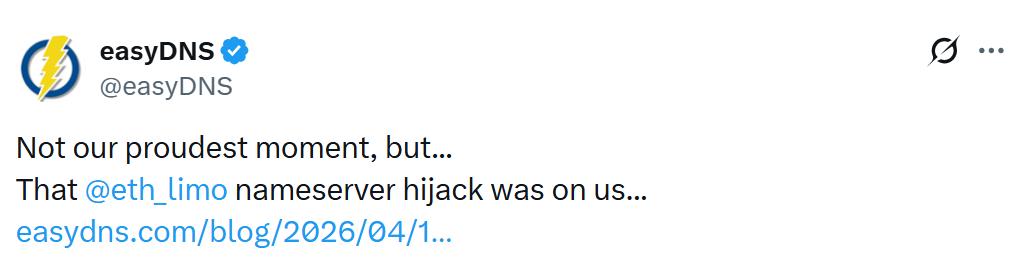

مارک جفتویک، مدیرعامل easyDNS، در گزارش پس از حادثه خود به طور عمومی مسئولیت این اتفاق را پذیرفته است.

جفتویک روز شنبه گفت: «ما خراب کردیم و مسئولیتش را میپذیریم.»

«این اولین حمله موفقیتآمیز مهندسی اجتماعی علیه یک مشتری easyDNS در 28 سال تاریخ ما خواهد بود. تلاشهای بیشماری وجود داشته است.»

هر دو شرکت به افزونه امنیتی سیستم نام دامنه (DNSSEC) اشاره کردهاند که در خنثی کردن تلاشهای هکر برای وارد کردن آسیب بیشتر نقش داشته است.

مهاجم نتوانست امضاهای رمزنگاری معتبر تولید کند، بنابراین حلکنندههای سیستم نام دامنه، پاسخهای جعلی DNS مهاجم را رد کردند و باعث شدند کاربران به جای هدایت شدن به سایتهای مخرب، پیامهای خطا مشاهده کنند.

جفتویک گفت: «DNSSEC برای دامنه آنها فعال بود؛ زمانی که مهاجمان تلاش کردند نامسرورهایشان را تغییر دهند، احتمالاً برای انجام نوعی حمله فیشینگ یا تزریق بدافزار، حلکنندههای آگاه به DNSSEC، که امروزه اکثر آنها اینگونه هستند، شروع به رد کردن درخواستها کردند.»

در گزارش پس از حادثه خود، eth.limo اشاره کرد که از آنجا که مهاجم فاقد کلیدهای امضا بود، نتوانست از اقدامات حفاظتی عبور کند که احتمالاً «شعاع تخریب این ربایش را کاهش داد. ما در حال حاضر از هیچ تأثیر کاربری اطلاعی نداریم. در صورت تغییر، بهروزرسانیهایی ارائه خواهیم داد.»

جفتویک حمله مهندسی اجتماعی را «بسیار پیچیده» توصیف کرد و گفت easyDNS همچنان در حال بررسی چگونگی وقوع این نقض امنیتی است و تغییراتی را برای جلوگیری از تکرار آن آغاز کرده است.

او افزود: «در مورد eth.limo، ما آنها را به Domainsure منتقل خواهیم کرد که دارای وضعیت امنیتی مناسبتری برای دامنههای سازمانی و فینتک با ارزش بالا است. به طور خلاصه، هیچ مکانیزمی برای بازیابی حساب در Domainsure وجود ندارد، این امکان وجود ندارد.»

«از طرف همه ما، من از تیم eth.limo و جامعه گستردهتر اتریوم عذرخواهی میکنم. ENS همیشه جایگاه ویژهای در قلب ما داشته است، به عنوان اولین ثبتکنندهای که امکان اتصال ENS به دامنههای وب2 را فراهم کرد و ما از سال 2017 در این فضا فعالیت داشتهایم.»

مرتبط: RaveDAO دستکاری را رد میکند در حالی که بایننس و بیتگت در حال بررسی فعالیت معاملاتی RAVE هستند

حادثه eth.limo جدیدترین مورد از مجموعه ربایشهای دامنه است که پروژههای کریپتو را هدف قرار دادهاند. چند روز قبل، جمعآورنده صرافی غیرمتمرکز CoW Swap کنترل وبسایت خود را پس از اینکه یک طرف ناشناس دامنه آن را ربود، از دست داد.

Steakhouse Financial، یک شرکت مشاوره و پژوهشی دیفای، به طور مشابه در پایان ماه مارس فاش کرد که کنترل دامنه خود را به یک مهاجم از دست داده است.

مجله: آیا قانون CLARITY برای دیفای خوب خواهد بود — یا بد؟