Investigadores de seguridad han vinculado una nueva campaña de malware para macOS con el Grupo Lazarus, la operación de hacking vinculada a Corea del Norte detrás de algunos de los mayores robos de la industria cripto.

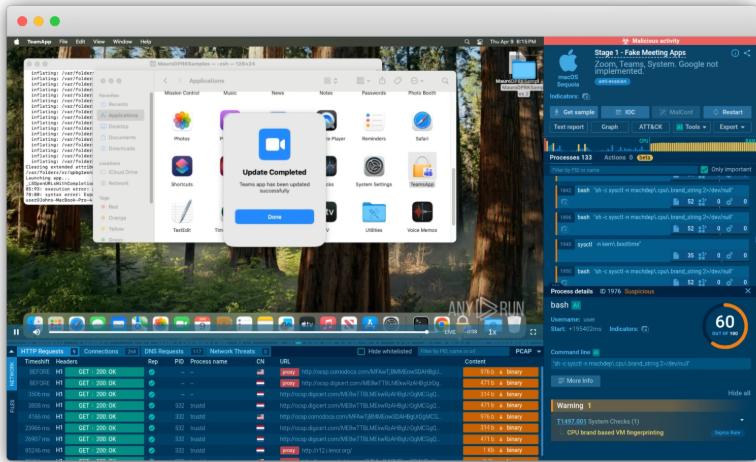

Alertado el martes, el nuevo kit de malware “Mach-O Man” se distribuye a través de esquemas de ingeniería social “ClickFix” en empresas tradicionales y compañías cripto, según Mauro Eldritch, experto en seguridad ofensiva y fundador de la empresa de inteligencia de amenazas BCA Ltd.

Las víctimas son atraídas a una llamada falsa de Zoom o Google Meet donde se les solicita ejecutar comandos que descargan el malware en segundo plano, permitiendo a los atacantes eludir los controles tradicionales sin ser detectados para obtener acceso a credenciales y sistemas corporativos, dijo el investigador de seguridad en un informe del martes.

Los investigadores afirmaron que la campaña puede llevar a tomas de control de cuentas, acceso no autorizado a la infraestructura, pérdidas financieras y la exposición de datos críticos, subrayando cómo Lazarus continúa expandiendo su objetivo más allá de las empresas nativas de criptomonedas.

El Grupo Lazarus es el principal sospechoso en algunos de los mayores hacks de criptomonedas de la historia, incluyendo el hack de $1.4 mil millones de la bolsa Bybit en 2025, el mayor de la industria hasta el momento.

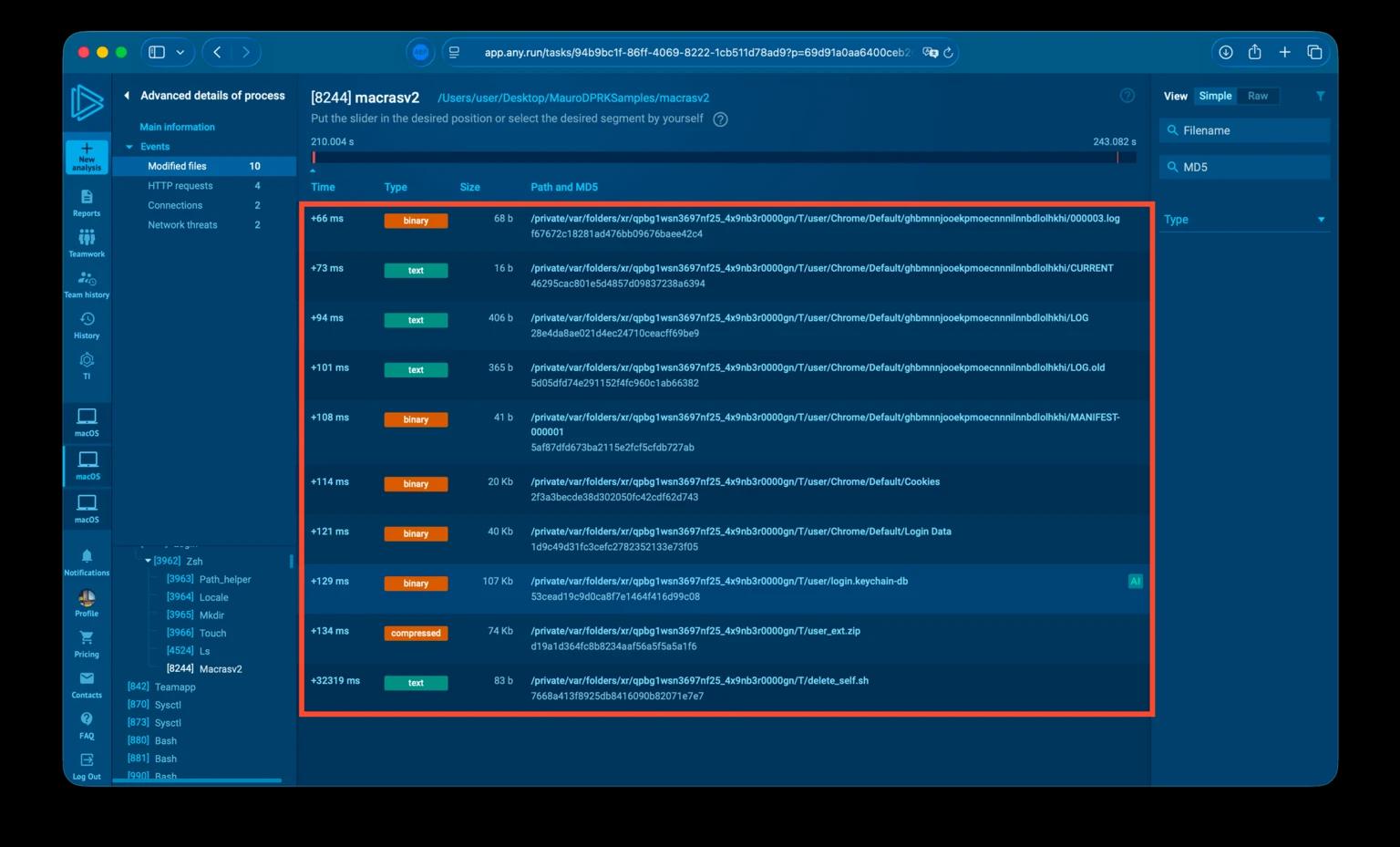

La etapa final de la campaña es un stealer diseñado para extraer datos de extensiones de navegador, credenciales de navegador almacenadas, cookies, entradas del Llavero de macOS y otra información sensible de los dispositivos infectados.

Después de la recolección, los datos se archivan en un archivo zip y se exfiltran a los atacantes a través de Telegram. Finalmente, el script de autoeliminación del malware elimina todo el kit utilizando el comando rm del sistema, lo que omite la confirmación del usuario y los permisos al eliminar archivos.

El novedoso kit de malware fue reconstruido por el experto en seguridad a través de las capacidades de análisis de macOS del sandbox de malware basado en la nube Any.run.

Relacionado: CZ da la alarma mientras el equipo ‘SEAL’ descubre 60 trabajadores de TI falsos vinculados a Corea del Norte

A principios de abril, hackers norcoreanos utilizaron esquemas de ingeniería social habilitados por IA para robar alrededor de $100,000 en fondos de la billetera de criptomonedas Zerion, después de obtener acceso a las sesiones iniciadas, credenciales y claves privadas de algunos miembros del equipo, informó Cointelegraph el 15 de abril.

Revista: 53 proyectos DeFi infiltrados, 50M de tokens NEO podrían ser ‘devueltos’: Asia Express