Trabajadores de TI norcoreanos se han estado infiltrando en empresas de criptomonedas y proyectos de finanzas descentralizadas durante al menos siete años, según un analista de ciberseguridad.

“Muchos trabajadores de TI de la RPDC construyeron los protocolos que ustedes conocen y aman, desde el verano de DeFi”, dijo el desarrollador de MetaMask y el investigador de seguridad Taylor Monahan el domingo.

Monahan afirmó que más de 40 plataformas DeFi, algunas de ellas nombres muy conocidos, han tenido trabajadores de TI norcoreanos trabajando en sus protocolos.

Los “siete años de experiencia en desarrollo blockchain” en su currículum “no son una mentira”, añadió.

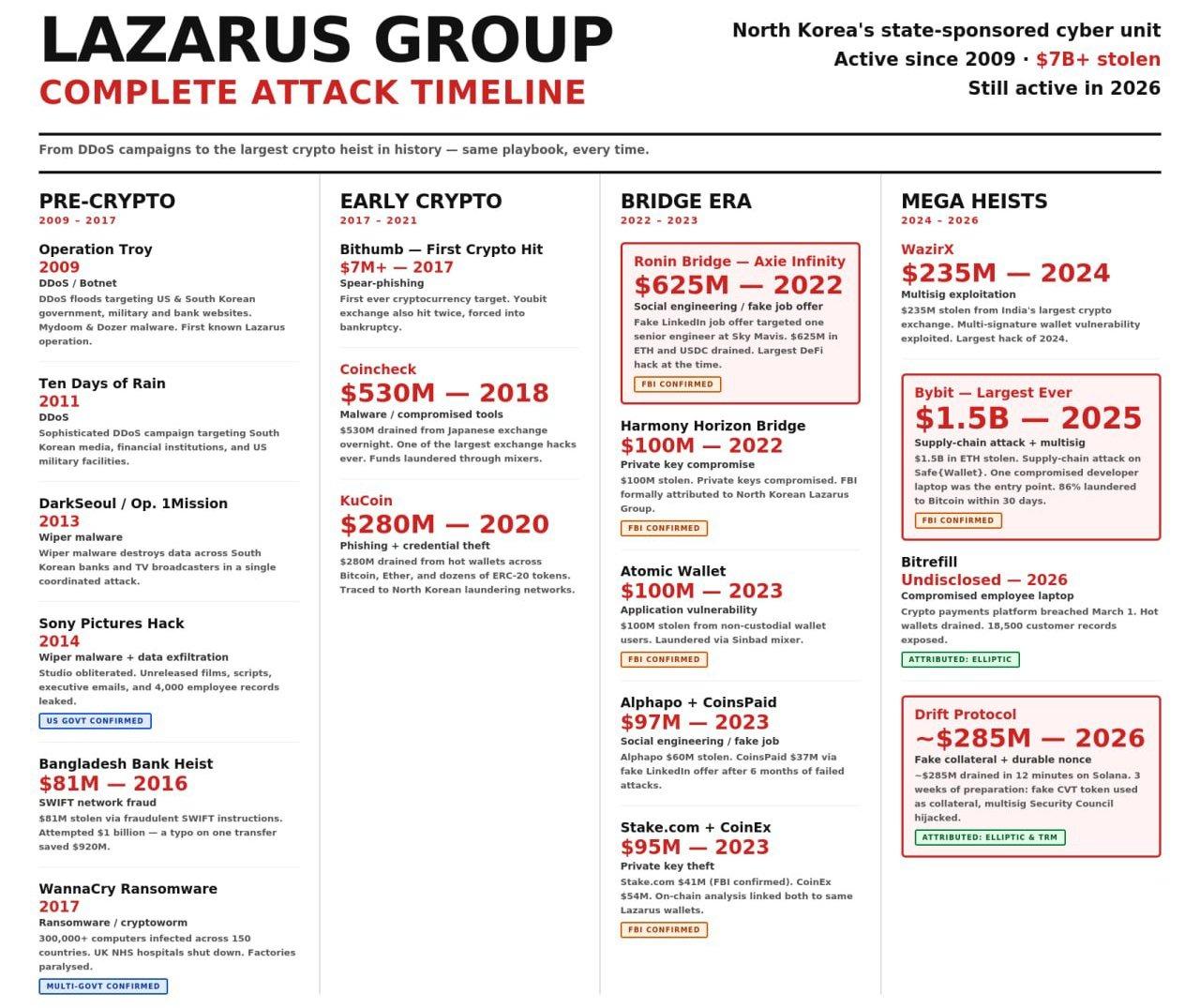

El Grupo Lazarus es un colectivo de hackers afiliado a Corea del Norte que ha robado un estimado de 7 mil millones de dólares en criptomonedas desde 2017, según analistas de la red de creadores R3ACH.

Ha sido vinculado a los hacks de más alto perfil de la industria, incluyendo el exploit de 625 millones de dólares de Ronin Bridge en 2022, el hack de 235 millones de dólares de WazirX en 2024 y el robo de 1.4 mil millones de dólares de Bybit en 2025.

Los comentarios de Monahan llegaron pocas horas después de que Drift Protocol dijera que tenía una “confianza media-alta” en que el reciente exploit de 280 millones de dólares en su contra fue llevado a cabo por un grupo afiliado al estado norcoreano.

Tim Ahhl, fundador de Titan Exchange, un agregador DEX basado en Solana, dijo que en un trabajo anterior, “entrevistamos a alguien que resultó ser un operativo de Lazarus”.

Ahhl dijo que el candidato “hizo videollamadas y estaba extremadamente cualificado”. Rechazó una entrevista en persona y más tarde descubrieron su nombre en un “volcado de información” de Lazarus.

La Oficina de Control de Activos Extranjeros de EE. UU. tiene un sitio web donde las empresas de criptomonedas pueden examinar a sus contrapartes con las listas de sanciones actualizadas de la OFAC y estar alerta a patrones consistentes con el fraude de trabajadores de TI.

Relacionado: Drift Protocol dice que el exploit de 280 millones de dólares llevó 'meses de preparación deliberada'

El análisis post-mortem de Drift Protocol sobre el exploit de 280 millones de dólares de la semana pasada también señaló a hackers afiliados a Corea del Norte como responsables del ataque.

Sin embargo, dijo que las reuniones cara a cara que finalmente llevaron al exploit no fueron con ciudadanos norcoreanos, sino con “intermediarios de terceros” con “identidades totalmente construidas, incluyendo historiales laborales, credenciales públicas y redes profesionales”.

“Años después, y parece que Lazarus ahora tiene no norcoreanos trabajando para ellos para estafar a la gente en persona”, dijo Ahhl.

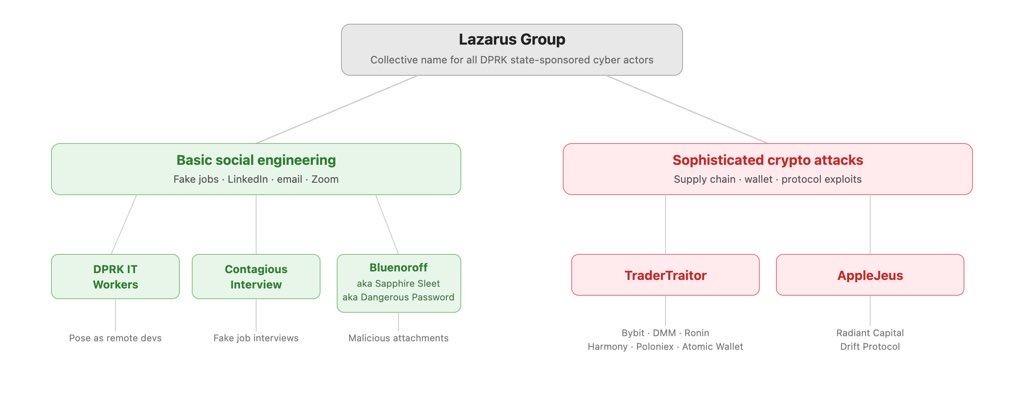

El Grupo Lazarus es el nombre colectivo de “todos los ciberactores patrocinados por el estado de la RPDC”, explicó el detective de blockchain ZachXBT el domingo.

“El principal problema es que todo el mundo los agrupa a todos cuando la complejidad de las amenazas es diferente”, añadió.

ZachXBT dijo que las amenazas a través de ofertas de trabajo, LinkedIn, correo electrónico, Zoom o entrevistas son “básicas y de ninguna manera sofisticadas… lo único es que son implacables”.

“Si usted o su equipo todavía caen en ellas en 2026, es muy probable que sean negligentes”, dijo.

Revista: No más colapsos del 85% de Bitcoin, Taiwán necesita una reserva de guerra de BTC: Hodler’s Digest