Anthropic ha anunciado que está implementando su modelo de IA, Claude Mythos Preview, solo para un grupo selecto de empresas después de que el nuevo modelo encontrara miles de vulnerabilidades críticas en sistemas operativos, navegadores web y otro software.

El nuevo modelo de propósito general, dijo Anthropic, también encontró vulnerabilidades de alta seguridad en todos los principales sistemas operativos y navegadores web.

“Dada la tasa de progreso de la IA, no pasará mucho tiempo antes de que tales capacidades proliferen, potencialmente más allá de los actores que están comprometidos a desplegarlas de forma segura.”

La IA ya ha sido utilizada por hackers para realizar ciberataques. Ha habido un aumento del 72% interanual en ciberataques impulsados por IA, con un 87% de las organizaciones globales experimentando ciberataques habilitados por IA en 2025, según AllAboutAI.

Anthropic expresó su preocupación sobre lo que sucedería si capacidades similares de IA fueran utilizadas por actores malintencionados.

Para combatir esto, Anthropic anunció el martes el Proyecto Glasswing, una nueva iniciativa que reúne a más de 40 empresas, incluyendo Amazon Web Services, Apple, Cisco, Google, JPMorgan, la Fundación Linux, Microsoft y Nvidia.

El Proyecto Glasswing utilizará las capacidades de Claude Mythos Preview para encontrar errores de manera defensiva, compartir los datos con sus socios y adelantarse a las amenazas parcheando las vulnerabilidades críticas antes de que los actores malintencionados puedan explotarlas.

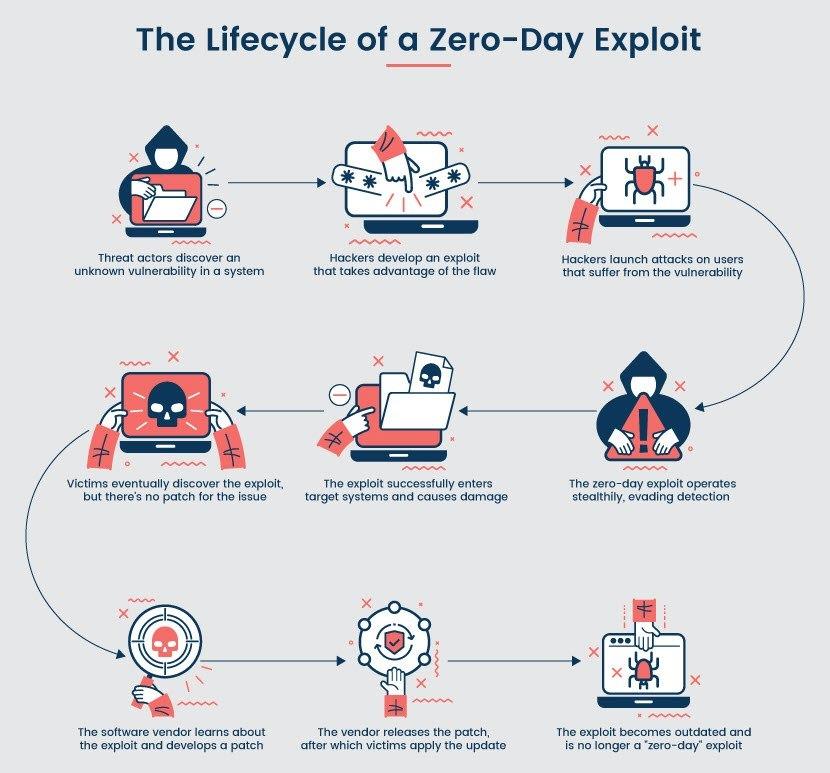

Una vulnerabilidad de día cero es un error de software que puede ser explotado antes de que cualquier persona con la capacidad de corregirlo sepa siquiera que existe. Encontrarlas y parchearlas ha requerido históricamente una experiencia humana rara y costosa, pero la IA podría cambiar la escala y la velocidad de detección.

Anthropic dijo que las vulnerabilidades que encuentra son “a menudo sutiles o difíciles de detectar.”

Muchas de ellas tienen 10 o 20 años, siendo el error más antiguo encontrado hasta ahora uno de 27 años, ya parcheado, en OpenBSD — un sistema operativo conocido principalmente por su seguridad, añadió.

También encontró un error de 16 años en la biblioteca de procesamiento de medios FFmpeg, una vulnerabilidad de ejecución remota de código de 17 años en el sistema operativo de código abierto FreeBSD y numerosas vulnerabilidades en el kernel de Linux.

Relacionado: Las acciones de ciberseguridad caen después de que Anthropic presente Claude Code Security

Mythos Preview también identificó varias debilidades en las bibliotecas de criptografía, algoritmos y protocolos más populares del mundo, incluyendo TLS, AES-GCM y SSH.

Añadió que las aplicaciones web “contienen una miríada de vulnerabilidades,” que van desde cross-site scripting y SQL injection hasta vulnerabilidades específicas de dominio como cross-site request forgery, que a menudo se utilizan en ataques de phishing.

Anthropic afirmó que el 99% de las vulnerabilidades que encontró aún no han sido parcheadas, “por lo que sería irresponsable de nuestra parte divulgar detalles sobre ellas,.

Anthropic dijo que esto es probablemente solo el comienzo de una tendencia, y que el “trabajo de defender la ciberinfraestructura mundial podría llevar años,” pero la IA ayudará a fortalecer el software y los sistemas.

“A largo plazo, esperamos que las capacidades de defensa dominen: que el mundo emerja más seguro, con software mejor reforzado —en gran parte por código escrito por estos modelos. Pero el período de transición será difícil.”

Revista: Nadie sabe si la criptografía cuántica segura funcionará