Một nhóm các nhân viên IT Triều Tiên đã kiếm được hơn 3,5 triệu đô la chỉ trong vài tháng bằng cách giả mạo danh tính để làm nhà phát triển, đồng thời cố gắng tấn công các dự án tiền mã hóa, theo các tài liệu thu được từ một hacker đã xâm nhập vào một trong các thiết bị của họ.

Dữ liệu bị rò rỉ do hacker ẩn danh thu được đã được chuyên gia blockchain ZachXBT chia sẻ trong một bài đăng trên X vào thứ Tư. Nó tiết lộ rằng một trong những nhân viên IT, “Jerry,” và một nhóm gồm 140 thành viên đã kiếm được khoảng 1 triệu đô la mỗi tháng, tổng cộng 3,5 triệu đô la tiền mã hóa kể từ cuối tháng 11.

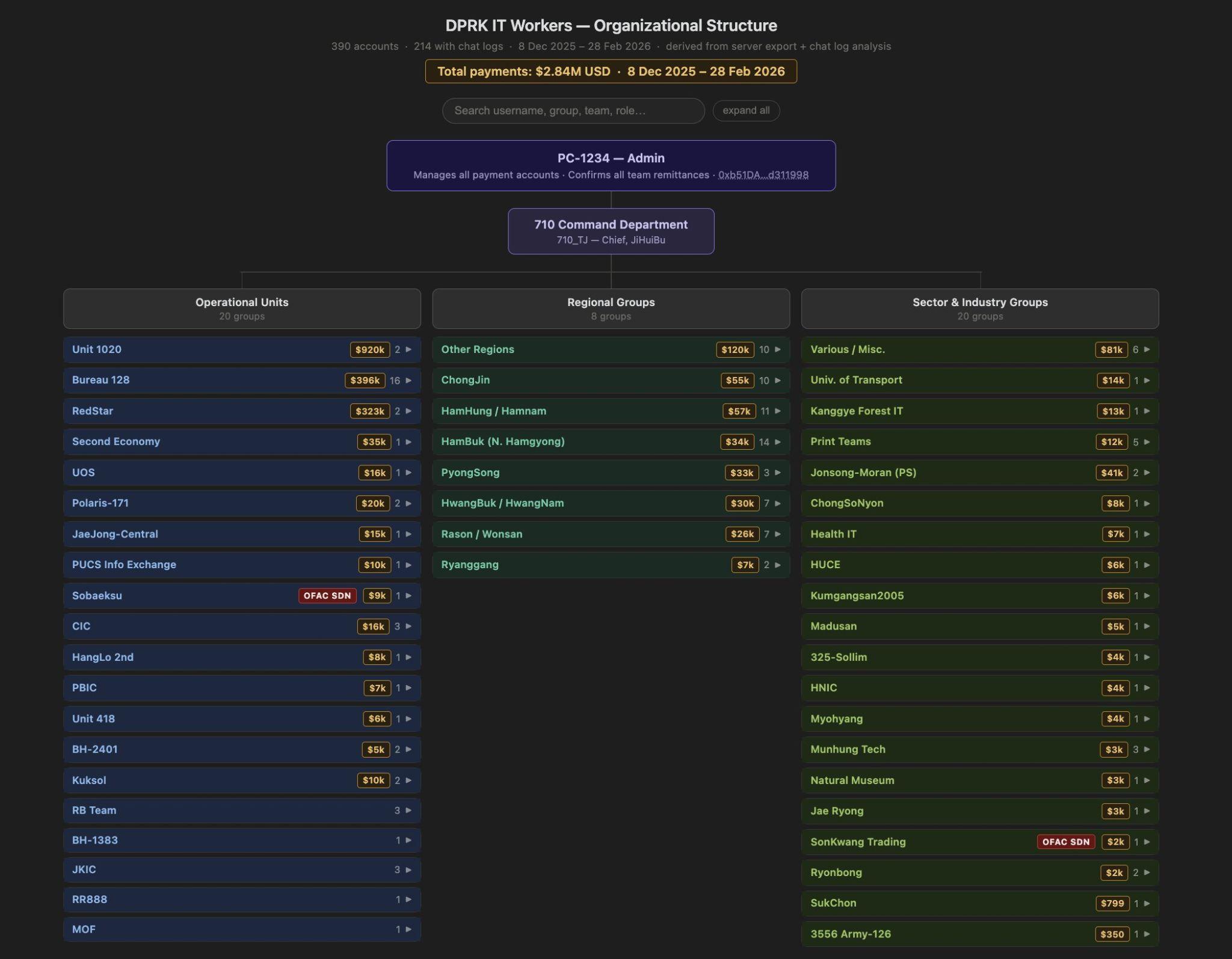

Các nhân viên IT Triều Tiên đã điều phối các khoản thanh toán trên một trang web có tên “luckyguys.site” bằng cách sử dụng mật khẩu chung, “123456,” ZachXBT cho biết, đồng thời nói thêm rằng một số người dùng trên nền tảng đó dường như làm việc cho Sobaeksu, Saenal và Songkwang, những tổ chức bị Văn phòng Kiểm soát Tài sản Nước ngoài của Hoa Kỳ trừng phạt.

Các khoản thanh toán tiền mã hóa này đã được chuyển đổi thành tiền pháp định (fiat) và gửi đến các tài khoản ngân hàng Trung Quốc thông qua các nền tảng thanh toán trực tuyến như Payoneer. ZachXBT cho biết việc truy dấu các địa chỉ ví này cũng tiết lộ mối liên hệ với các ví Triều Tiên đã biết khác bị Tether đưa vào danh sách đen vào tháng 12.

Các tác nhân xấu từ Triều Tiên và các quốc gia khác tiếp tục đe dọa ngành công nghiệp tiền mã hóa bằng các chiến thuật ngày càng tinh vi để thực hiện các vụ tấn công và lừa đảo.

Các nhân viên được nhà nước Triều Tiên hậu thuẫn đã đánh cắp hơn 7 tỷ đô la tiền kể từ năm 2009, với phần lớn số tiền đó đến từ các dự án tiền mã hóa. Vụ tấn công sàn giao dịch tiền mã hóa Bybit trị giá 1,4 tỷ đô la và vụ tấn công cầu nối Ronin trị giá 625 triệu đô la nằm trong số những vụ tấn công đáng chú ý nhất.

Các hacker Triều Tiên cũng bị đổ lỗi cho vụ tấn công Giao thức Drift trị giá 280 triệu đô la vào ngày 1 tháng 4.

Các nhân viên IT Triều Tiên có dữ liệu bị lộ đã có một bảng xếp hạng cho thấy mỗi nhân viên IT đã mang về bao nhiêu tiền mã hóa cho tổ chức kể từ ngày 8 tháng 12, kèm theo các liên kết đến các trang trình duyệt blockchain hiển thị chi tiết giao dịch.

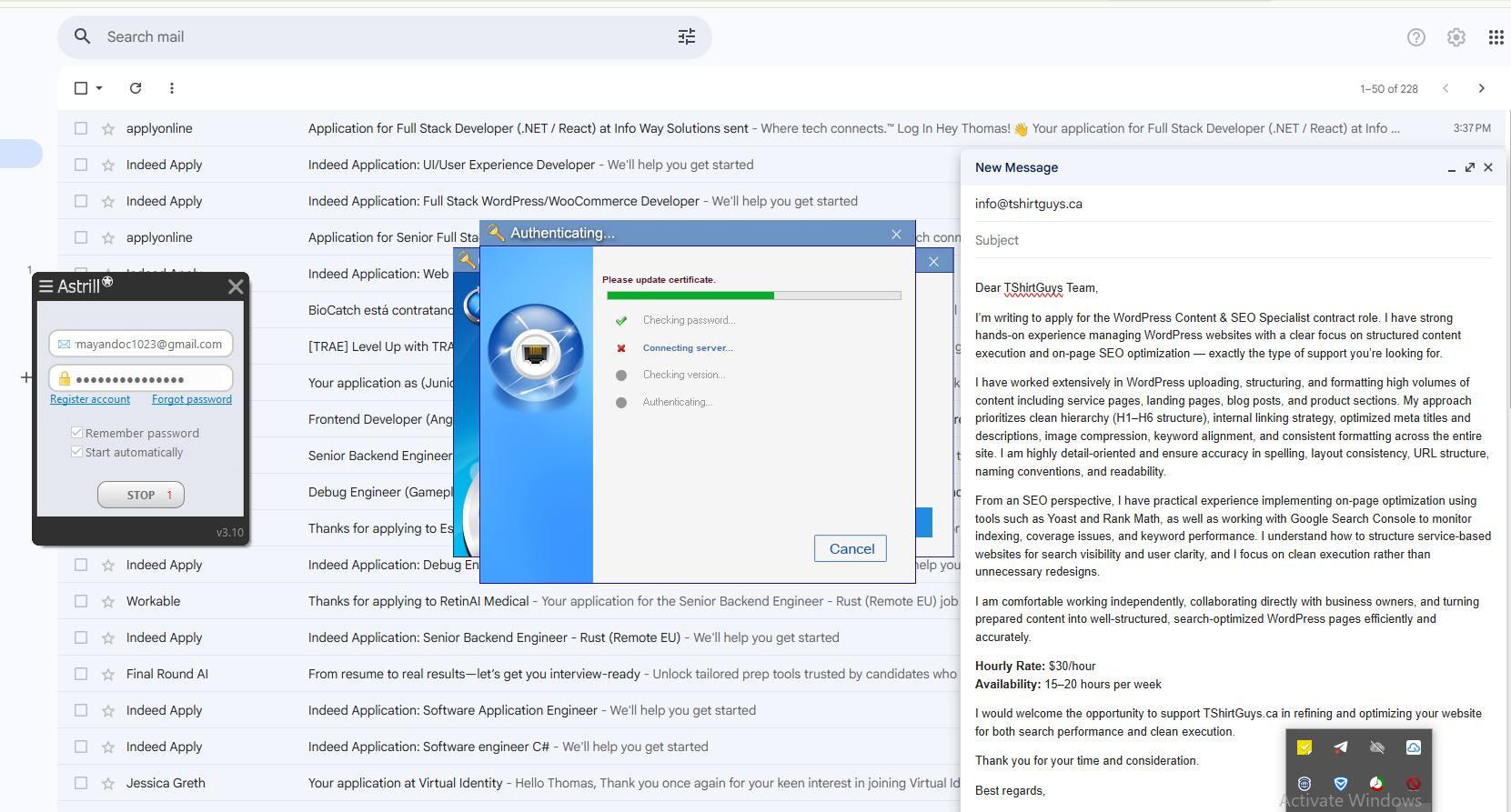

Một ảnh chụp màn hình khác do ZachXBT chia sẻ cho thấy Jerry đã sử dụng mạng riêng ảo Astrill để truy cập Gmail, nơi anh ấy đã gửi một số hồ sơ ứng tuyển cho các vị trí nhà phát triển full-stack và kỹ sư phần mềm trên Indeed.

Liên quan: Ông trùm rửa tiền bị cáo buộc của Huione bị dẫn độ về Trung Quốc

Trong một email chưa gửi, Jerry đã viết một lá thư ứng tuyển vị trí chuyên gia nội dung WordPress và tối ưu hóa công cụ tìm kiếm (SEO) tại một công ty áo phông ở Texas, yêu cầu mức lương 30 đô la một giờ với thời gian làm việc từ 15 đến 20 giờ mỗi tuần.

Các tài liệu nhận dạng cũng bị làm giả, với một trong những nhân viên IT, “Rascal,” đã chia sẻ hình ảnh một bản sao kê thanh toán sử dụng tên giả và địa chỉ giả ở Hồng Kông.

Rascal cũng chia sẻ một bức ảnh hộ chiếu Ireland, mặc dù không rõ liệu nó có được sử dụng hay không.

Tuy nhiên, ZachXBT cho biết những nhân viên IT này kém tinh vi hơn so với các nhóm Triều Tiên khác như AppleJeus và TraderTraitor, những nhóm “hoạt động hiệu quả hơn nhiều và gây ra rủi ro lớn nhất cho ngành.”

Tạp chí: Asia Express: Séc Bitcoin ảo, Trung Quốc theo dõi thuế trên blockchain