Les deepfakes en temps réel, les attaques de phishing, les compromissions de la chaîne d'approvisionnement et les vulnérabilités inter-chaînes seront probablement à l'origine de certains des plus grands hacks en 2026, selon Natalie Newson, enquêtrice blockchain senior chez CertiK.

L'industrie a déjà perdu plus de 600 millions de dollars à cause de hacks en 2026, principalement en raison de deux vols de cryptos liés à la Corée du Nord en avril, y compris l'exploit de 293 millions de dollars du Kelp DAO samedi, impliquant une défaillance d'un point de confiance unique dans l'infrastructure du protocole de messagerie inter-chaînes LayerZero, et l'exploit de 280 millions de dollars du Drift Protocol.

Une autre attaque liée à la RPDC a impliqué l'utilisation de l'IA pour l'ingénierie sociale. Le portefeuille crypto Zerion a révélé le 15 avril que des hackers affiliés à la Corée du Nord avaient utilisé l'IA dans une attaque d'ingénierie sociale à long terme pour voler environ 100 000 dollars des portefeuilles chauds de l'entreprise.

Newson a averti que, sous « certains aspects », l'accélération de l'IA ne fera qu'aggraver les attaques crypto.

« Le meilleur moyen pour les investisseurs de se protéger est d'être conscients des menaces actuelles auxquelles ils peuvent être confrontés... Par exemple, pour vous protéger contre le phishing, vérifiez toujours l'authenticité des URL et des contrats intelligents », a déclaré Newson.

Newson a déclaré qu'à mesure que les exploits deviennent plus sophistiqués, les investisseurs particuliers devraient explorer des options de stockage en dehors des plateformes d'échange de cryptos.

« L'utilisation de portefeuilles froids (cold wallets) peut aider à garder en sécurité les actifs que vous n'utilisez pas régulièrement et vous permet de signer des transactions sans jamais exposer vos clés privées », a-t-elle ajouté.

« Il existe désormais des deepfakes plus convaincants, des agents d'attaque autonomes et une "IA agissante" (agentic AI) qui peut scanner de manière autonome les contrats intelligents à la recherche de bugs, rédiger du code d'exploit et exécuter des attaques à la vitesse de la machine », a-t-elle déclaré.

Le 6 avril, Cointelegraph a rapporté qu'un acteur de la menace connu sous le nom de « Jinkusu » vendait prétendument des outils de cybercriminalité conçus pour contourner les contrôles Know Your Customer (KYC) dans les banques et sur les plateformes crypto, en utilisant des deepfakes et la manipulation vocale.

« En même temps, l'IA peut aussi être l'une des plus grandes défenses », a déclaré Newson.

Cointelegraph a récemment rapporté qu'une augmentation de l'utilisation de l'IA a entraîné un afflux de soumissions de primes aux bugs (bug bounty), valides et invalides. Le modèle d'IA Claude Mythos d'Anthropic, qui prétend avoir la capacité de trouver des vulnérabilités dans les principaux systèmes d'exploitation, a été déployé de manière défensive avec une version auprès d'un ensemble limité d'entreprises technologiques.

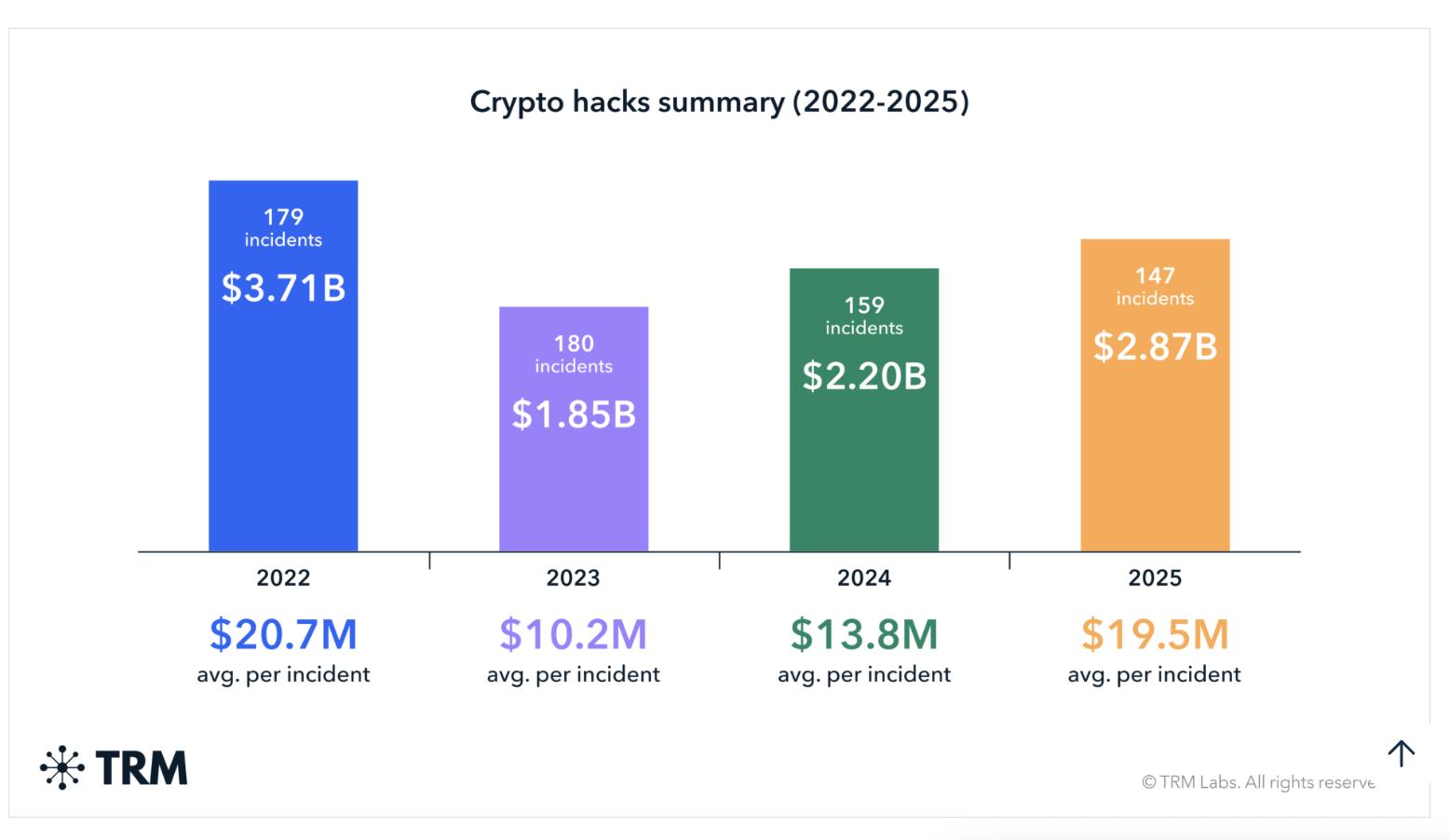

CertiK a partagé avec Cointelegraph en décembre 2025 que les hackers crypto ont volé 3,3 milliards de dollars en 2025.

L'entreprise a déclaré que les violations de la chaîne d'approvisionnement (supply-chain) sont apparues comme la menace la plus dommageable, représentant 1,45 milliard de dollars de pertes en seulement deux incidents, dont le hack de 1,4 milliard de dollars de Bybit en février 2025.

Lié : Le PDG de Telegram, Durov, avertit que l'application de vérification de l'âge de l'UE pourrait permettre un suivi plus large

« L'exploit de Bybit signale que des acteurs de la menace bien capitalisés et bien coordonnés deviennent plus actifs à travers l'écosystème », indique le rapport, prédisant une augmentation de la « sophistication » des attaques de la chaîne d'approvisionnement alors que les attaquants ciblent davantage de fournisseurs d'infrastructure.

Les régulateurs réagissent. Le 9 avril, l'Office of Cybersecurity and Critical Infrastructure Protection (OCCIP) du Département du Trésor américain a annoncé jeudi qu'il élargissait son programme d'identification des menaces de cybersécurité pour inclure les entreprises d'actifs numériques.

Magazine :Adam Back affirme que la demande actuelle est « presque » suffisante pour envoyer le Bitcoin à 1 million de dollars