Des chercheurs en sécurité ont lié une nouvelle campagne de logiciels malveillants macOS au Lazarus Group, l'opération de piratage liée à la Corée du Nord derrière certains des plus grands vols de l'industrie crypto.

Signalé mardi, le nouveau kit de logiciels malveillants « Mach-O Man » est distribué via des stratagèmes d'ingénierie sociale « ClickFix » auprès des entreprises traditionnelles et des sociétés crypto, selon Mauro Eldritch, expert en sécurité offensive et fondateur de la société de renseignement sur les menaces BCA Ltd.

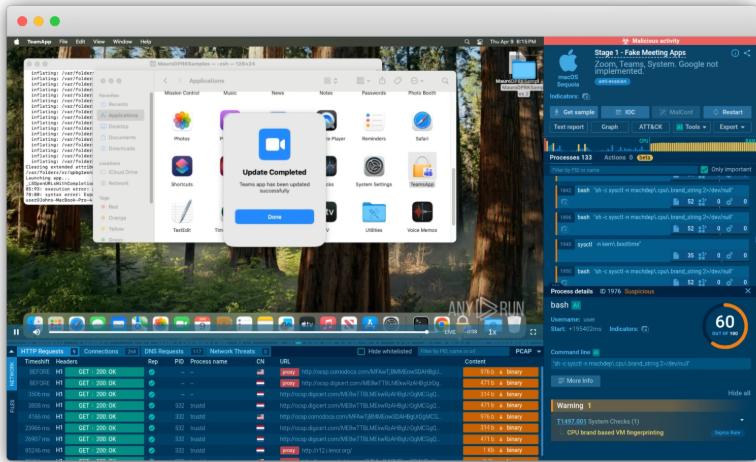

Les victimes sont attirées vers un faux appel Zoom ou Google Meet où elles sont invitées à exécuter des commandes qui téléchargent le logiciel malveillant en arrière-plan, permettant aux attaquants de contourner les contrôles traditionnels sans détection pour obtenir l'accès aux identifiants et aux systèmes d'entreprise, a déclaré le chercheur en sécurité dans un rapport de mardi.

Les chercheurs ont déclaré que la campagne peut entraîner des prises de contrôle de comptes, un accès non autorisé à l'infrastructure, des pertes financières et l'exposition de données critiques, soulignant comment Lazarus continue d'étendre son ciblage au-delà des entreprises crypto-natives.

Le Lazarus Group est le principal suspect dans certains des plus grands piratages de cryptomonnaies jamais réalisés, y compris le piratage de 1,4 milliard de dollars de l'exchange Bybit en 2025, le plus important de l'industrie à ce jour.

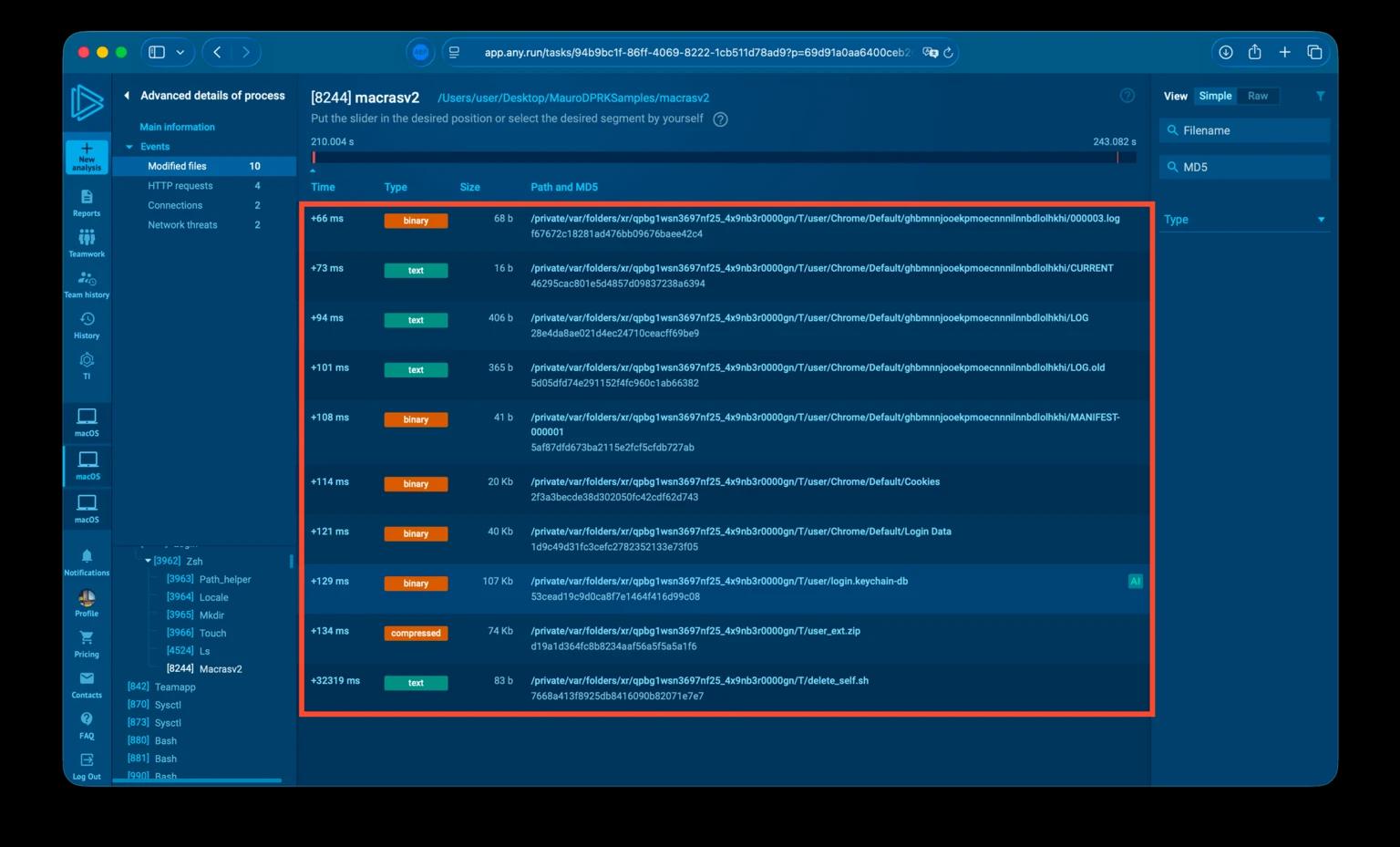

La phase finale de la campagne est un stealer conçu pour extraire les données d'extensions de navigateur, les identifiants de navigateur stockés, les cookies, les entrées du Trousseau d'accès macOS et d'autres informations sensibles des appareils infectés.

Après la collecte, les données sont archivées dans un fichier zip et exfiltrées via Telegram vers les attaquants. Enfin, le script d'auto-suppression du logiciel malveillant supprime l'intégralité du kit en utilisant la commande rm du système, ce qui contourne la confirmation et les permissions de l'utilisateur lors de la suppression de fichiers.

Le nouveau kit de logiciels malveillants a été reconstruit par l'expert en sécurité grâce aux capacités d'analyse macOS du sandbox de logiciels malveillants basé sur le cloud Any.run.

En lien : CZ tire la sonnette d'alarme alors que l'équipe « SEAL » découvre 60 faux travailleurs informatiques liés à la Corée du Nord

Plus tôt en avril, des hackers nord-coréens ont utilisé des stratagèmes d'ingénierie sociale basés sur l'IA pour voler environ 100 000 $ de fonds du portefeuille crypto Zerion, après avoir eu accès aux sessions connectées de certains membres de l'équipe, à leurs identifiants et aux clés privées de l'entreprise, a rapporté Cointelegraph le 15 avril.

Magazine : 53 projets DeFi infiltrés, 50 millions de tokens NEO pourraient être « rendus » : Asia Express