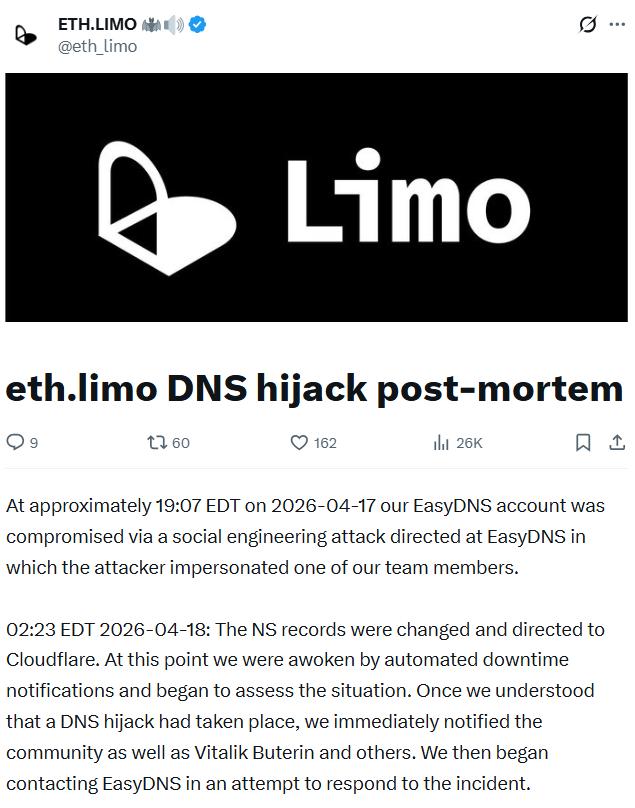

La passerelle Ethereum Name Service eth.limo a révélé que le détournement de domaine survenu vendredi était dû à une attaque d'ingénierie sociale dirigée contre EasyDNS, son fournisseur de services de noms de domaine.

Selon un rapport post-mortem publié par eth.limo samedi, un attaquant a usurpé l'identité de l'un de ses membres d'équipe pour initier un processus de récupération de compte auprès d'easyDNS, obtenant ainsi l'accès au compte eth.limo et leur permettant de modifier les paramètres de domaine.

« Les enregistrements NS ont été modifiés et redirigés vers Cloudflare… Une fois que nous avons compris qu'un détournement de DNS avait eu lieu, nous avons immédiatement informé la communauté ainsi que Vitalik Buterin et d'autres. Nous avons ensuite contacté EasyDNS pour tenter de répondre à l'incident », a déclaré la société.

Eth.limo sert de pont Web2, donnant accès à environ 2 millions de sites web décentralisés utilisant le nom de domaine .eth. Le détournement du service pourrait permettre à un attaquant de rediriger les utilisateurs vers des sites web malveillants. Le co-fondateur d'Ethereum, Vitalik Buterin, a averti les utilisateurs vendredi d'éviter son blog jusqu'à ce que l'incident soit résolu.

Mark Jeftovic, PDG d'easyDNS, a publiquement assumé la responsabilité de l'incident dans son propre rapport post-mortem.

« Nous avons fait une erreur et nous l'assumons », a déclaré Jeftovic samedi.

« Il s'agirait de la première attaque d'ingénierie sociale réussie contre un client easyDNS en 28 ans d'histoire. Il y a eu d'innombrables tentatives. »

Les deux entreprises ont souligné l'efficacité de l'Extension de Sécurité du Système de Noms de Domaine (DNSSEC) pour contrecarrer les tentatives de l'attaquant de causer davantage de dommages.

L'attaquant n'a pas pu produire de signatures cryptographiques valides, de sorte que les résolveurs de système de noms de domaine ont rejeté les réponses DNS falsifiées de l'attaquant, ce qui a fait que les utilisateurs ont vu des messages d'erreur au lieu d'être redirigés vers des sites malveillants.

« Le DNSSEC était activé pour leur domaine lorsque les attaquants ont tenté de modifier leurs serveurs de noms, vraisemblablement pour effectuer une sorte d'attaque de phishing ou d'injection de logiciels malveillants, les résolveurs compatibles DNSSEC, ce qui est le cas de la plupart de nos jours, ont commencé à abandonner les requêtes », a déclaré Jeftovic.

Dans son post-mortem, eth.limo a noté que, comme l'attaquant ne possédait pas les clés de signature, il n'a pas pu contourner les mesures de protection, ce qui a probablement « réduit le rayon d'impact du détournement. Nous n'avons connaissance d'aucun impact sur les utilisateurs à ce stade. Nous fournirons des mises à jour si cela change. »

Jeftovic a décrit l'attaque d'ingénierie sociale comme « très sophistiquée » et a déclaré qu'easyDNS menait toujours une analyse post-mortem sur la façon dont la violation s'était produite et avait déjà commencé à mettre en œuvre des changements pour éviter une récurrence.

« Dans le cas d'eth.limo, nous allons les migrer vers Domainsure, qui a une posture de sécurité plus adaptée aux domaines d'entreprise et de haute valeur fintech, en bref, il n'y a pas de mécanisme de récupération de compte sur Domainsure, ce n'est pas une option », a-t-il ajouté.

« Au nom de toute l'équipe, je présente mes excuses à l'équipe eth.limo et à la communauté Ethereum au sens large. ENS a toujours eu une place spéciale dans notre cœur en tant que premier registraire à permettre la liaison ENS aux domaines web2 et nous sommes impliqués dans l'espace depuis 2017. »

Relatif : RaveDAO nie toute manipulation alors que Binance et Bitget enquêtent sur l'activité de trading de RAVE

L'incident d'eth.limo est le dernier d'une série de détournements de domaines ciblant des projets crypto. Quelques jours plus tôt, l'agrégateur d'échanges décentralisés CoW Swap avait perdu le contrôle de son site web après qu'une partie inconnue ait détourné son domaine.

Steakhouse Financial, une société de conseil et de recherche DeFi, a également divulgué fin mars avoir perdu le contrôle de son domaine au profit d'un attaquant.

Magazine : La loi CLARITY sera-t-elle bonne – ou mauvaise – pour la DeFi ?