Des informaticiens nord-coréens s'intègrent dans des entreprises de cryptomonnaie et des projets de finance décentralisée depuis au moins sept ans, selon un analyste en cybersécurité.

« De nombreux informaticiens de la RPDC ont construit les protocoles que vous connaissez et appréciez, et ce, depuis le « DeFi summer » », a déclaré dimanche Taylor Monahan, développeur MetaMask et chercheur en sécurité.

Monahan a affirmé que plus de 40 plateformes DeFi, certaines étant des noms bien connus, ont eu des informaticiens nord-coréens travaillant sur leurs protocoles.

Les « sept ans d'expérience en développement blockchain » figurant sur leur CV ne sont « pas un mensonge », a-t-elle ajouté.

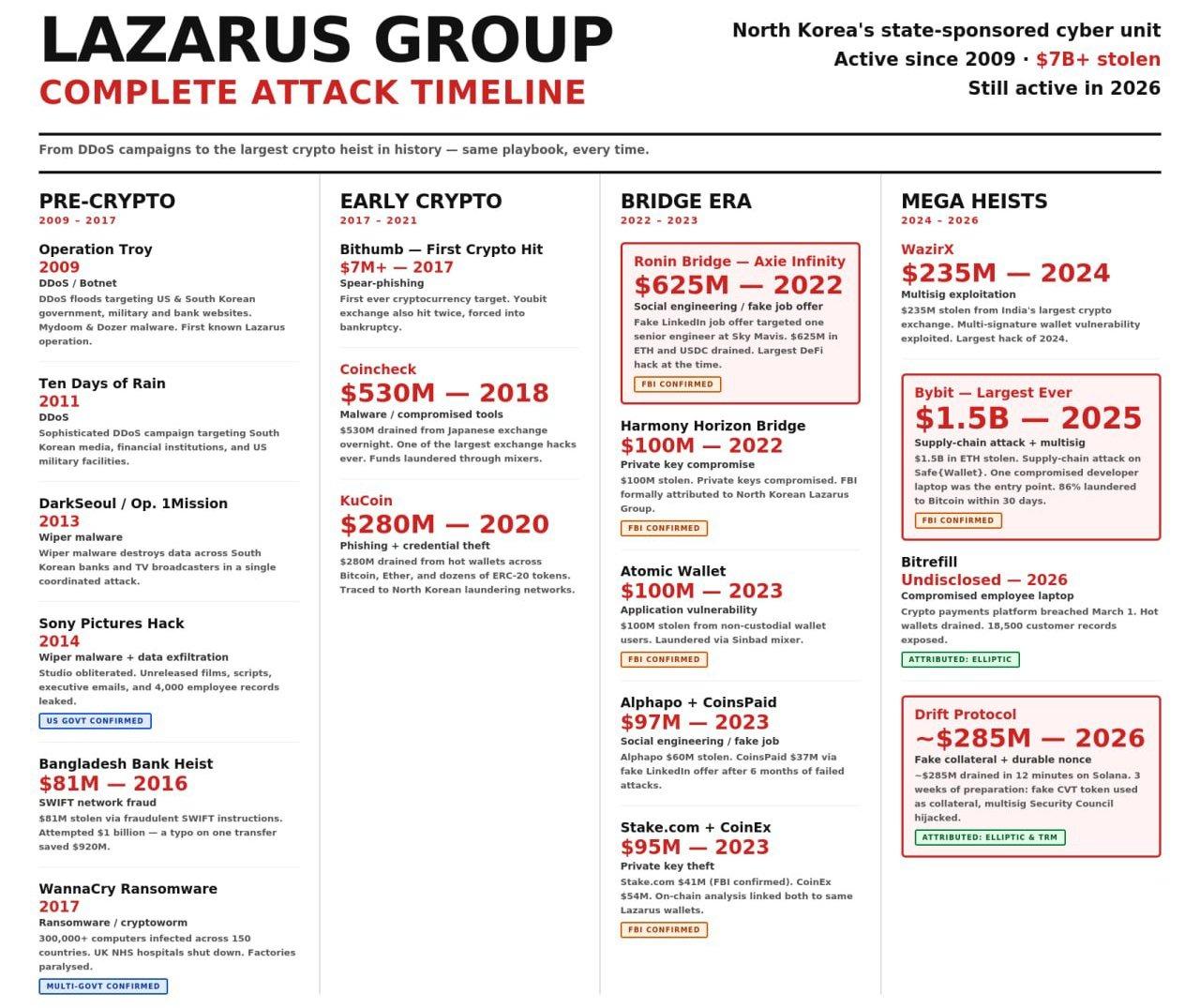

Le groupe Lazarus est un collectif de hackers affilié à la Corée du Nord qui a volé environ 7 milliards de dollars en cryptomonnaies depuis 2017, selon les analystes du réseau de créateurs R3ACH.

Il a été lié aux piratages les plus médiatisés de l'industrie, notamment l'exploit de 625 millions de dollars de Ronin Bridge en 2022, le piratage de 235 millions de dollars de WazirX en 2024 et le vol de 1,4 milliard de dollars de Bybit en 2025.

Les commentaires de Monahan sont intervenus quelques heures seulement après que le protocole Drift a déclaré avoir une « confiance moyenne à élevée » que le récent exploit de 280 millions de dollars à son encontre avait été perpétré par un groupe affilié à l'État nord-coréen.

Tim Ahhl, fondateur du Titan Exchange, un agrégateur de DEX basé sur Solana, a déclaré que lors d'un précédent emploi, « nous avons interviewé quelqu'un qui s'est avéré être un agent de Lazarus ».

Ahhl a déclaré que le candidat « avait effectué des appels vidéo et était extrêmement qualifié ». Il a refusé un entretien en personne et son nom a été découvert plus tard dans un « info dump » de Lazarus.

L'Office of Foreign Assets Control (OFAC) des États-Unis dispose d'un site web où les entreprises de cryptomonnaies peuvent vérifier leurs contreparties par rapport aux listes de sanctions de l'OFAC et être attentives aux schémas cohérents avec la fraude des travailleurs informatiques.

Article connexe : Le protocole Drift affirme que l'exploit de 280 millions de dollars a nécessité des « mois de préparation délibérée »

Le rapport post-mortem du protocole Drift sur l'exploit de 280 millions de dollars de la semaine dernière a également désigné des hackers affiliés à la Corée du Nord comme responsables de l'attaque.

Cependant, il a été précisé que les rencontres en face à face qui ont finalement mené à l'exploit n'ont pas eu lieu avec des ressortissants nord-coréens, mais plutôt avec des « intermédiaires tiers » possédant des « identités entièrement construites, y compris des historiques d'emploi, des références publiques et des réseaux professionnels ».

« Des années plus tard, il semble que Lazarus ait maintenant des non-Nord-Coréens [non-NKs] qui travaillent pour eux afin d'escroquer des gens en personne », a déclaré Ahhl.

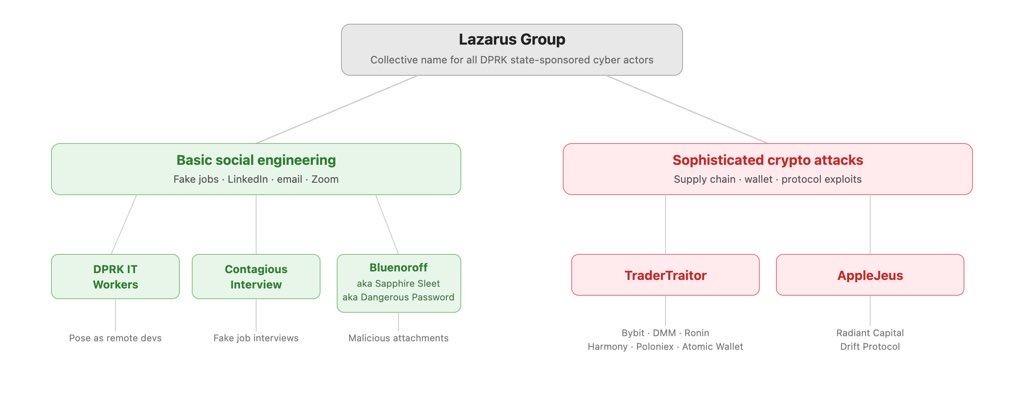

Le groupe Lazarus est le nom collectif de « tous les cyberacteurs parrainés par l'État de la RPDC », a expliqué dimanche l'enquêteur blockchain ZachXBT.

« Le problème principal est que tout le monde les regroupe alors que la complexité des menaces est différente », a-t-il ajouté.

ZachXBT a déclaré que les menaces via les offres d'emploi, LinkedIn, les e-mails, Zoom ou les entretiens sont « basiques et en aucun cas sophistiquées… la seule chose est qu'elles sont implacables ».

« Si vous ou votre équipe vous faites encore avoir en 2026, vous êtes très probablement négligents », a-t-il dit.

Magazine : Fini les effondrements de 85 % du Bitcoin, Taïwan a besoin d'une réserve de guerre en BTC : Le Digest de Hodler