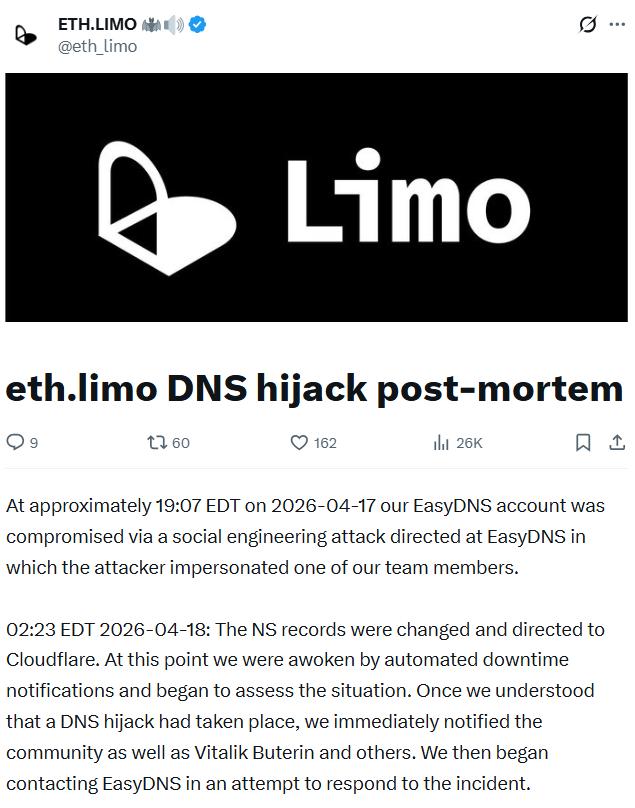

以太坊域名服務(Ethereum Name Service)閘道eth.limo透露,週五發生的網域劫持事件是由針對其網域名稱服務供應商EasyDNS的社交工程攻擊所導致的。

根據eth.limo週六發布的事件報告,攻擊者冒充其團隊成員之一,向easyDNS啟動了帳戶復原程序,從而獲得了eth.limo帳戶的存取權限,並修改了網域設定。

該公司表示:「NS記錄被更改並指向了Cloudflare… 一旦我們意識到發生了DNS劫持,我們立即通知了社群以及Vitalik Buterin和其他人。隨後我們便開始聯繫EasyDNS,試圖回應這起事件。」

Eth.limo作為一個Web2橋樑,為約200萬個使用.eth網域名稱的去中心化網站提供存取服務。劫持該服務可能會讓攻擊者將用戶重新導向惡意網站。以太坊共同創辦人Vitalik Buterin週五警告用戶,在事件解決之前應避免訪問他的部落格。

easyDNS的執行長Mark Jeftovic在其自己的事件報告中公開承認了此次事件的責任。

Jeftovic週六表示:「我們搞砸了,我們認帳。」

「這將標誌著在我們28年的歷史中,第一次針對easyDNS客戶的社交工程攻擊成功。此前曾有無數次嘗試。」

兩家公司都指出,網域名稱系統安全擴展(DNSSEC)在阻止駭客進一步損害的企圖中發揮了作用。

攻擊者無法產生有效的加密簽名,因此網域名稱系統解析器(Domain Name System resolvers)拒絕了攻擊者偽造的DNS回應,導致用戶看到錯誤訊息,而不是被重新導向惡意網站。

Jeftovic表示:「當攻擊者試圖翻轉他們的名稱伺服器時,該網域已啟用DNSSEC,這大概是為了實施某種網路釣魚或惡意軟體注入攻擊。而如今大多數都具備DNSSEC感知能力的解析器開始拒絕這些查詢。」

eth.limo在其事件報告中指出,由於攻擊者缺乏簽名密鑰,他們無法繞過安全措施,這可能「減少了劫持事件的影響範圍。我們目前尚未發現任何用戶受到影響。如果情況有所變化,我們將提供更新。」

Jeftovic將這次社交工程攻擊描述為「高度複雜」,並表示easyDNS仍在對違規事件的發生方式進行事後檢討,並已開始推出變革以防止再次發生。

他補充說:「就eth.limo而言,我們將把他們遷移到Domainsure,該服務的安全態勢更適合企業和高價值金融科技網域。簡而言之,Domainsure上沒有帳戶復原機制,這是不存在的。」

「我代表這裡的所有人,向eth.limo團隊和更廣泛的以太坊社群道歉。ENS作為第一個實現ENS鏈接到Web2網域的註冊商,在我們心中一直佔有特殊的地位,我們自2017年以來一直參與該領域。」

相關報導:RaveDAO否認操縱,幣安、Bitget調查RAVE交易活動

eth.limo事件是近期一系列針對加密專案的網域劫持事件中的最新一起。數天前,去中心化交易所聚合器CoW Swap因不明方劫持其網域而失去對其網站的控制。

DeFi諮詢與研究公司Steakhouse Financial也在三月底披露,其網域已落入攻擊者之手。

雜誌專題:CLARITY法案對DeFi是好是壞?