Các nhà nghiên cứu bảo mật đã liên kết một chiến dịch phần mềm độc hại macOS mới với Lazarus Group, nhóm tin tặc do Triều Tiên hậu thuẫn đứng sau một số vụ trộm lớn nhất trong ngành crypto.

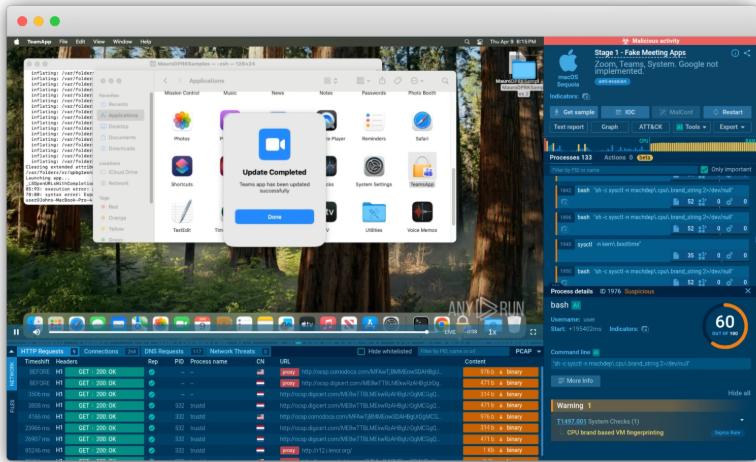

Được phát hiện vào thứ Ba, bộ phần mềm độc hại mới “Mach-O Man” được phân phối thông qua các kế hoạch kỹ thuật xã hội “ClickFix” nhắm vào các doanh nghiệp truyền thống và công ty tiền điện tử, theo Mauro Eldritch, chuyên gia bảo mật tấn công và người sáng lập công ty tình báo mối đe dọa BCA Ltd.

Các nạn nhân bị dụ vào một cuộc gọi Zoom hoặc Google Meet giả mạo, nơi họ được nhắc thực hiện các lệnh tải xuống phần mềm độc hại trong nền, cho phép kẻ tấn công vượt qua các biện pháp kiểm soát truyền thống mà không bị phát hiện để truy cập vào thông tin đăng nhập và hệ thống của công ty, nhà nghiên cứu bảo mật cho biết trong một báo cáo hôm thứ Ba.

Các nhà nghiên cứu cho biết chiến dịch này có thể dẫn đến việc chiếm đoạt tài khoản, truy cập trái phép vào cơ sở hạ tầng, tổn thất tài chính và lộ dữ liệu quan trọng, nhấn mạnh cách Lazarus tiếp tục mở rộng mục tiêu của mình ra ngoài các công ty tiền điện tử thuần túy.

Lazarus Group là nghi phạm chính trong một số vụ hack tiền điện tử lớn nhất từ trước đến nay, bao gồm vụ hack sàn giao dịch Bybit trị giá 1,4 tỷ USD vào năm 2025, vụ lớn nhất trong ngành cho đến nay.

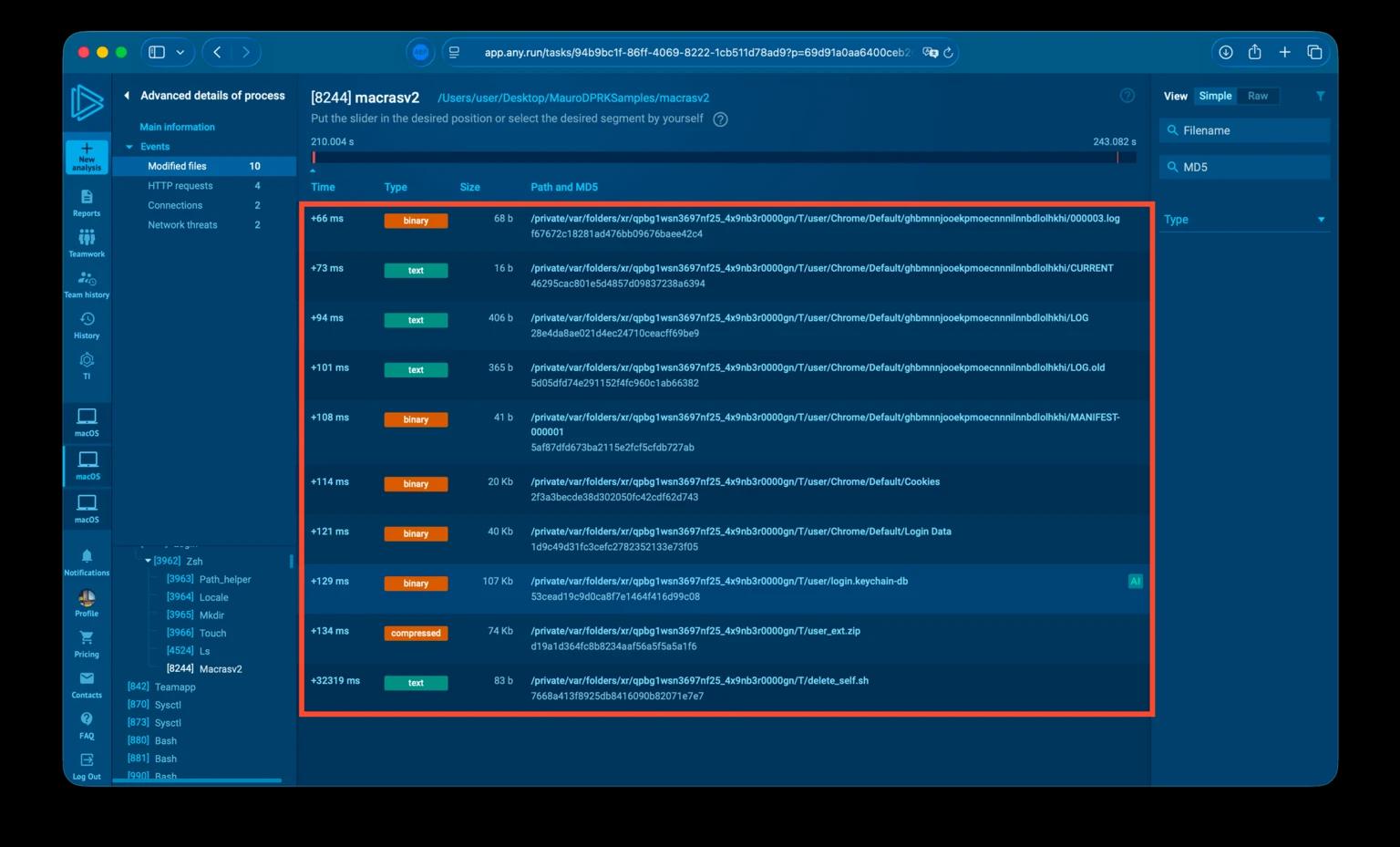

Giai đoạn cuối cùng của chiến dịch là một stealer được thiết kế để trích xuất dữ liệu tiện ích mở rộng trình duyệt, thông tin đăng nhập trình duyệt đã lưu, cookie, các mục trong macOS Keychain và các thông tin nhạy cảm khác từ các thiết bị bị nhiễm.

Sau khi thu thập, dữ liệu được lưu trữ vào một tệp zip và được gửi qua Telegram đến kẻ tấn công. Cuối cùng, tập lệnh tự xóa của phần mềm độc hại sẽ loại bỏ toàn bộ bộ công cụ bằng cách sử dụng lệnh rm của hệ thống, bỏ qua xác nhận và quyền của người dùng khi xóa tệp.

Bộ phần mềm độc hại mới này đã được chuyên gia bảo mật tái tạo thông qua khả năng phân tích macOS của công cụ sandbox phần mềm độc hại dựa trên đám mây Any.run.

Liên quan: CZ lên tiếng cảnh báo khi nhóm ‘SEAL’ phát hiện 60 nhân viên IT giả mạo liên kết với Triều Tiên

Vào đầu tháng 4, các tin tặc Triều Tiên đã sử dụng các kế hoạch kỹ thuật xã hội được hỗ trợ bởi AI để đánh cắp khoảng 100.000 USD tiền từ ví crypto Zerion, sau khi truy cập vào các phiên đăng nhập, thông tin đăng nhập của một số thành viên nhóm và khóa riêng của công ty, Cointelegraph đưa tin vào ngày 15 tháng 4.

Tạp chí: 53 dự án DeFi bị xâm nhập, 50 triệu token NEO có thể ‘được trả lại’: Asia Express