Sicherheitsforscher haben eine neue macOS-Malware-Kampagne mit der Lazarus-Gruppe in Verbindung gebracht, der mit Nordkorea verbundenen Hackeroperation, die für einige der größten Diebstähle in der Kryptoindustrie verantwortlich ist.

Das am Dienstag gemeldete neue Malware-Kit „Mach-O Man“ wird laut Mauro Eldritch, Experte für offensive Sicherheit und Gründer des Threat-Intelligence-Unternehmens BCA Ltd., über „ClickFix“-Social-Engineering-Schemata in traditionellen Unternehmen und Krypto-Firmen verbreitet.

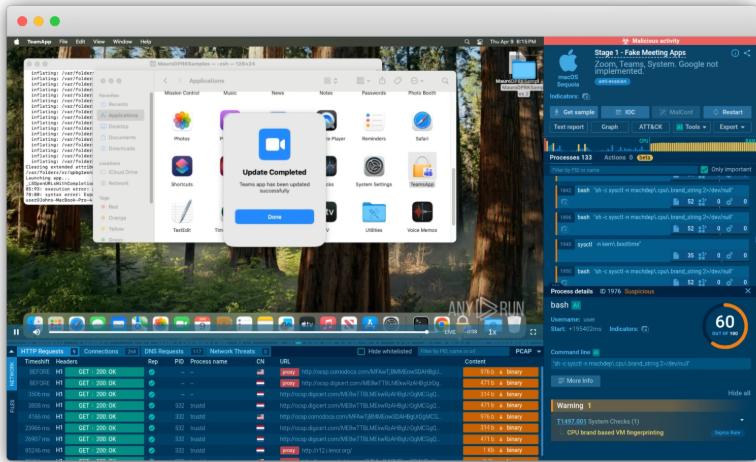

Opfer werden in einen gefälschten Zoom- oder Google Meet-Anruf gelockt, wo sie aufgefordert werden, Befehle auszuführen, die die Malware im Hintergrund herunterladen, wodurch Angreifer traditionelle Kontrollen unbemerkt umgehen können, um Zugang zu Anmeldeinformationen und Unternehmenssystemen zu erhalten, sagte der Sicherheitsforscher in einem Bericht vom Dienstag.

Forscher sagten, die Kampagne könne zu Kontoübernahmen, unbefugtem Infrastrukturzugriff, finanziellen Verlusten und der Offenlegung kritischer Daten führen, was unterstreicht, wie Lazarus seine Angriffsziele über krypto-native Unternehmen hinaus erweitert.

Die Lazarus-Gruppe ist der Hauptverdächtige bei einigen der größten Kryptowährungs-Hacks aller Zeiten, darunter der Hack der Bybit-Börse im Wert von 1,4 Milliarden US-Dollar im Jahr 2025, der bisher größte der Branche.

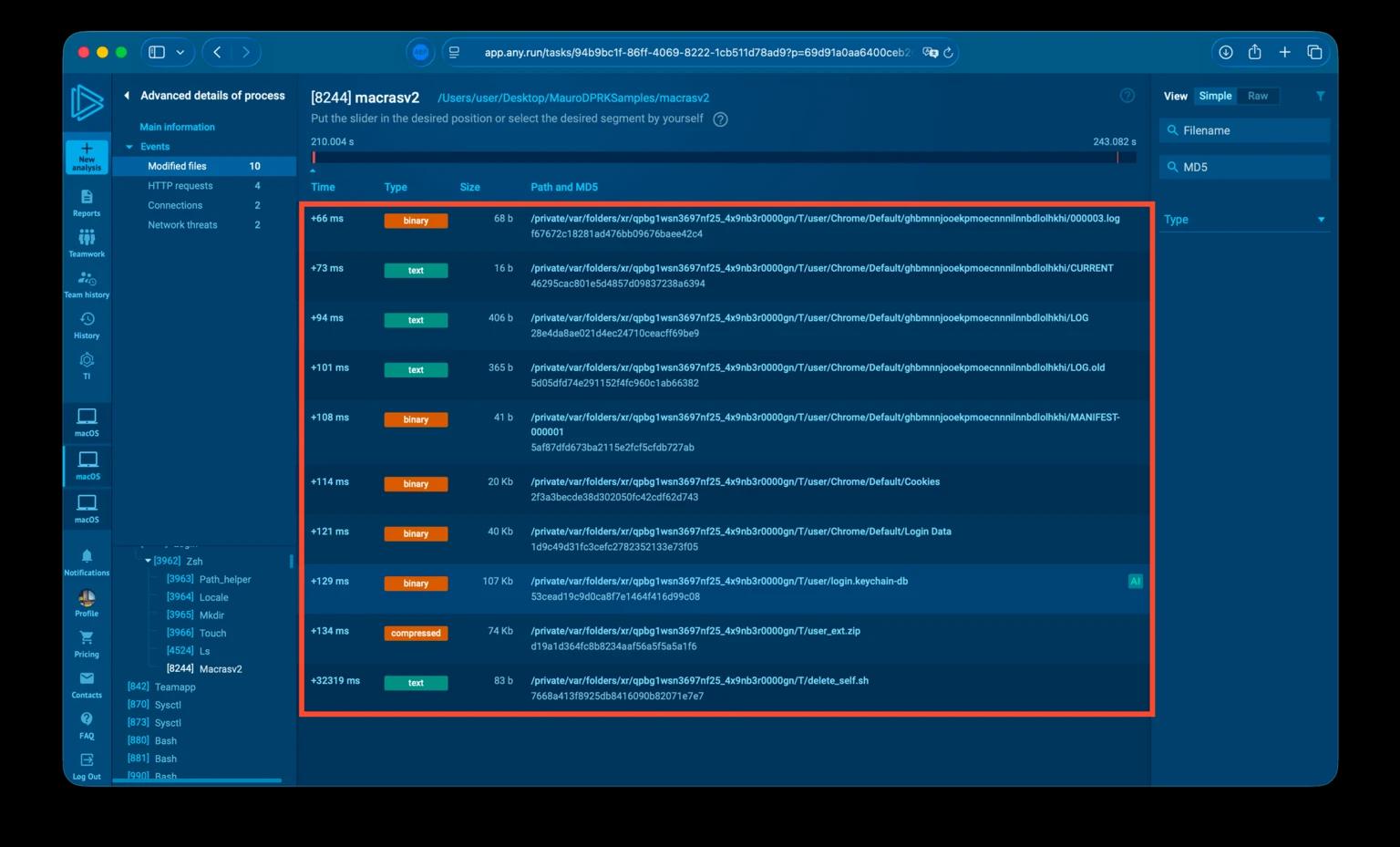

Die letzte Phase der Kampagne ist ein Stealer, der darauf ausgelegt ist, Browser-Erweiterungsdaten, gespeicherte Browser-Anmeldeinformationen, Cookies, macOS-Schlüsselbund-Einträge und andere sensible Informationen von infizierten Geräten zu extrahieren.

Nach der Sammlung werden die Daten in eine Zip-Datei archiviert und über Telegram an die Angreifer exfiltriert. Schließlich entfernt das Selbstlösch-Skript der Malware das gesamte Kit mithilfe des Systembefehls rm, der Benutzerbestätigungen und Berechtigungen beim Entfernen von Dateien umgeht.

Das neuartige Malware-Kit wurde vom Sicherheitsexperten mithilfe der macOS-Analysefunktionen der cloudbasierten Malware-Sandbox Any.run rekonstruiert.

Verwandt: CZ schlägt Alarm, als „SEAL“-Team 60 gefälschte, mit Nordkorea verbundene IT-Mitarbeiter aufdeckt

Anfang April nutzten nordkoreanische Hacker KI-gestützte Social-Engineering-Schemata, um etwa 100.000 US-Dollar aus der Krypto-Wallet Zerion zu stehlen, nachdem sie Zugang zu den angemeldeten Sitzungen, Anmeldeinformationen und den privaten Schlüsseln einiger Teammitglieder erhalten hatten, berichtete Cointelegraph am 15. April.

Magazin: 53 DeFi-Projekte infiltriert, 50 Mio. NEO-Token könnten „zurückgegeben“ werden: Asia Express