Nordkoreanische IT-Mitarbeiter haben sich laut einem Cybersicherheitsexperten seit mindestens sieben Jahren in Kryptounternehmen und dezentralen Finanzprojekten (DeFi) eingenistet.

„Viele IT-Mitarbeiter der DVRK haben die Protokolle, die Sie kennen und lieben, bis zurück zum DeFi-Sommer aufgebaut“, sagte Taylor Monahan, Entwickler und Sicherheitsforscher bei MetaMask, am Sonntag.

Monahan behauptete, dass nordkoreanische IT-Mitarbeiter auf über 40 DeFi-Plattformen, darunter einige bekannte Namen, an deren Protokollen gearbeitet haben.

Die „sieben Jahre Blockchain-Entwicklungserfahrung“ in ihren Lebensläufen seien „keine Lüge“, fügte sie hinzu.

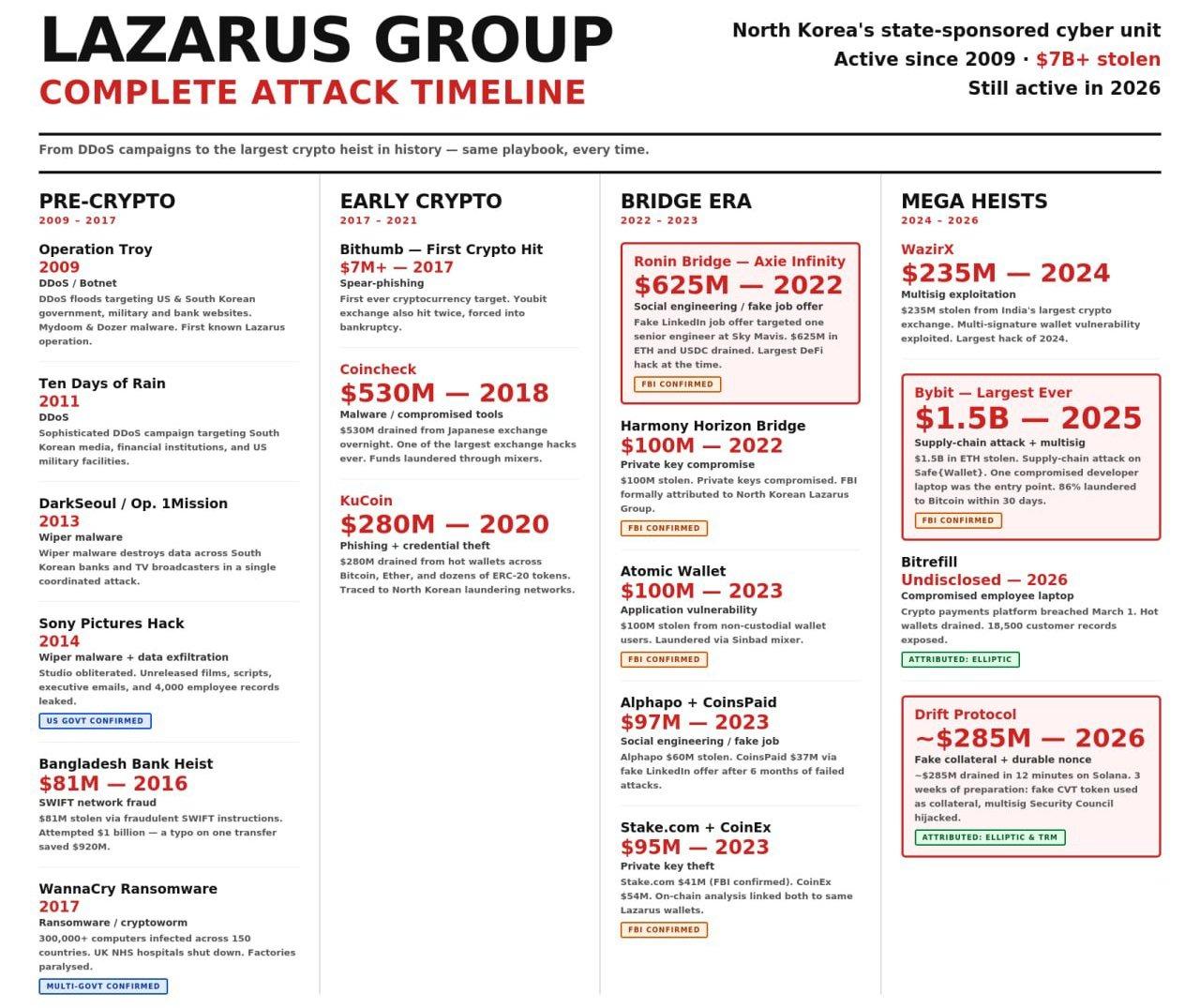

Die Lazarus Group ist ein nordkoreanisches Hacker-Kollektiv, das laut Analysten des Creator-Netzwerks R3ACH seit 2017 schätzungsweise 7 Milliarden US-Dollar in Krypto gestohlen hat.

Sie wurde mit den bekanntesten Hacks der Branche in Verbindung gebracht, darunter dem 625 Millionen US-Dollar schweren Ronin Bridge Exploit im Jahr 2022, dem 235 Millionen US-Dollar schweren WazirX Hack im Jahr 2024 und dem 1,4 Milliarden US-Dollar schweren Bybit-Diebstahl im Jahr 2025.

Monahans Kommentare kamen nur Stunden, nachdem das Drift Protocol erklärt hatte, es habe „mittelhohe Gewissheit“, dass der jüngste Exploit in Höhe von 280 Millionen US-Dollar gegen es von einer nordkoreanischen staatsnahen Gruppe durchgeführt wurde.

Tim Ahhl, Gründer der Titan Exchange, eines auf Solana basierenden DEX-Aggregators, sagte, dass sie bei einem früheren Job „jemanden interviewt haben, der sich als Lazarus-Agent herausstellte.“

Ahhl sagte, der Kandidat habe „Videoanrufe getätigt und sei extrem qualifiziert gewesen.“ Er lehnte ein persönliches Vorstellungsgespräch ab und sie entdeckten seinen Namen später in einem „Info-Dump“ von Lazarus.

Das US-Office of Foreign Assets Control (OFAC) verfügt über eine Website, auf der Kryptounternehmen Gegenparteien mit aktualisierten OFAC-Sanktionslisten abgleichen und auf Muster achten können, die auf Betrug durch IT-Mitarbeiter hindeuten.

Verwandt: Drift Protocol says $280M exploit took 'months of deliberate preparation'

Die Post-Mortem-Analyse des Drift Protocols zum Exploit der letzten Woche in Höhe von 280 Millionen US-Dollar wies ebenfalls auf nordkoreanisch-assoziierte Hacker als Angreifer hin.

Es hieß jedoch, dass die persönlichen Treffen, die letztendlich zu dem Exploit führten, nicht mit nordkoreanischen Staatsangehörigen stattfanden, sondern mit „Drittvermittlern“ mit „vollständig konstruierten Identitäten, einschließlich Beschäftigungsgeschichten, öffentlich zugänglichen Referenzen und beruflichen Netzwerken“.

„Jahre später, und es scheint, dass Lazarus jetzt Nicht-NKs [Nordkoreaner] für sich arbeiten lässt, um Menschen persönlich zu betrügen“, sagte Ahhl.

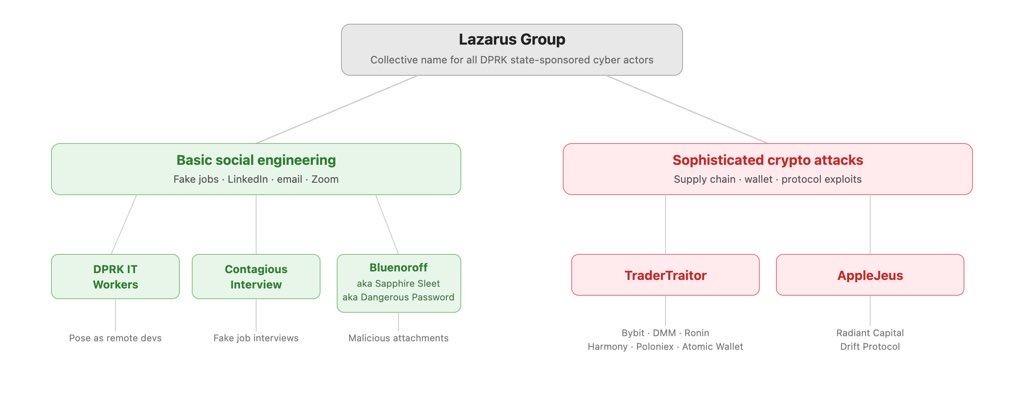

Die Lazarus Group ist der Sammelbegriff für „alle staatlich geförderten Cyber-Akteure der DVRK“, erklärte Blockchain-Ermittler ZachXBT am Sonntag.

„Das Hauptproblem ist, dass alle sie zusammenfassen, obwohl die Komplexität der Bedrohungen unterschiedlich ist“, fügte er hinzu.

ZachXBT sagte, dass Bedrohungen über Stellenausschreibungen, LinkedIn, E-Mail, Zoom oder Interviews „grundlegend und keineswegs ausgeklügelt sind … das Einzige daran ist, dass sie unerbittlich sind“.

„Wenn Sie oder Ihr Team im Jahr 2026 immer noch darauf hereinfallen, sind Sie sehr wahrscheinlich fahrlässig“, sagte er.

Magazin: No more 85% Bitcoin collapses, Taiwan needs BTC war reserve: Hodler’s Digest