資安研究人員已將一項新的 macOS 惡意軟體活動與 Lazarus(拉撒路)集團聯繫起來,該集團是與北韓有關的駭客組織,曾執行加密產業一些最大規模的竊盜案。

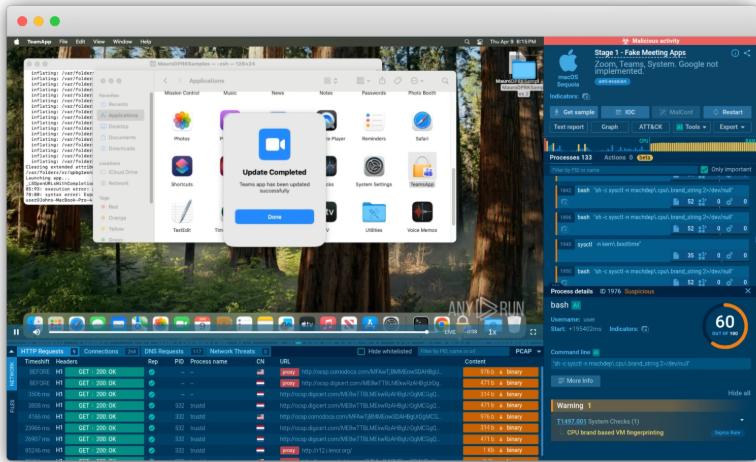

據威脅情報公司 BCA Ltd. 創辦人兼攻擊性安全專家 Mauro Eldritch 表示,週二被標記的新型「Mach-O Man」惡意軟體工具包透過「ClickFix」社交工程詐騙,散佈到傳統企業和加密公司。

這位資安研究人員在週二的一份報告中表示,受害者被誘騙進入虛假的 Zoom 或 Google Meet 通話,並被提示執行在後台下載惡意軟體的指令,使攻擊者能夠在不被偵測的情況下繞過傳統控制措施,從而獲取憑證和企業系統的存取權限。

研究人員表示,此次活動可能導致帳戶盜用、未經授權的基礎設施存取、財務損失和關鍵資料外洩,這突顯了 Lazarus 如何持續擴大其攻擊目標,不再僅限於原生加密貨幣公司。

Lazarus 集團是一些史上最大規模加密貨幣駭客攻擊的主要嫌疑人,其中包括 2025 年對 Bybit 交易所的 14 億美元駭客攻擊,這是迄今為止該產業最大規模的一次。

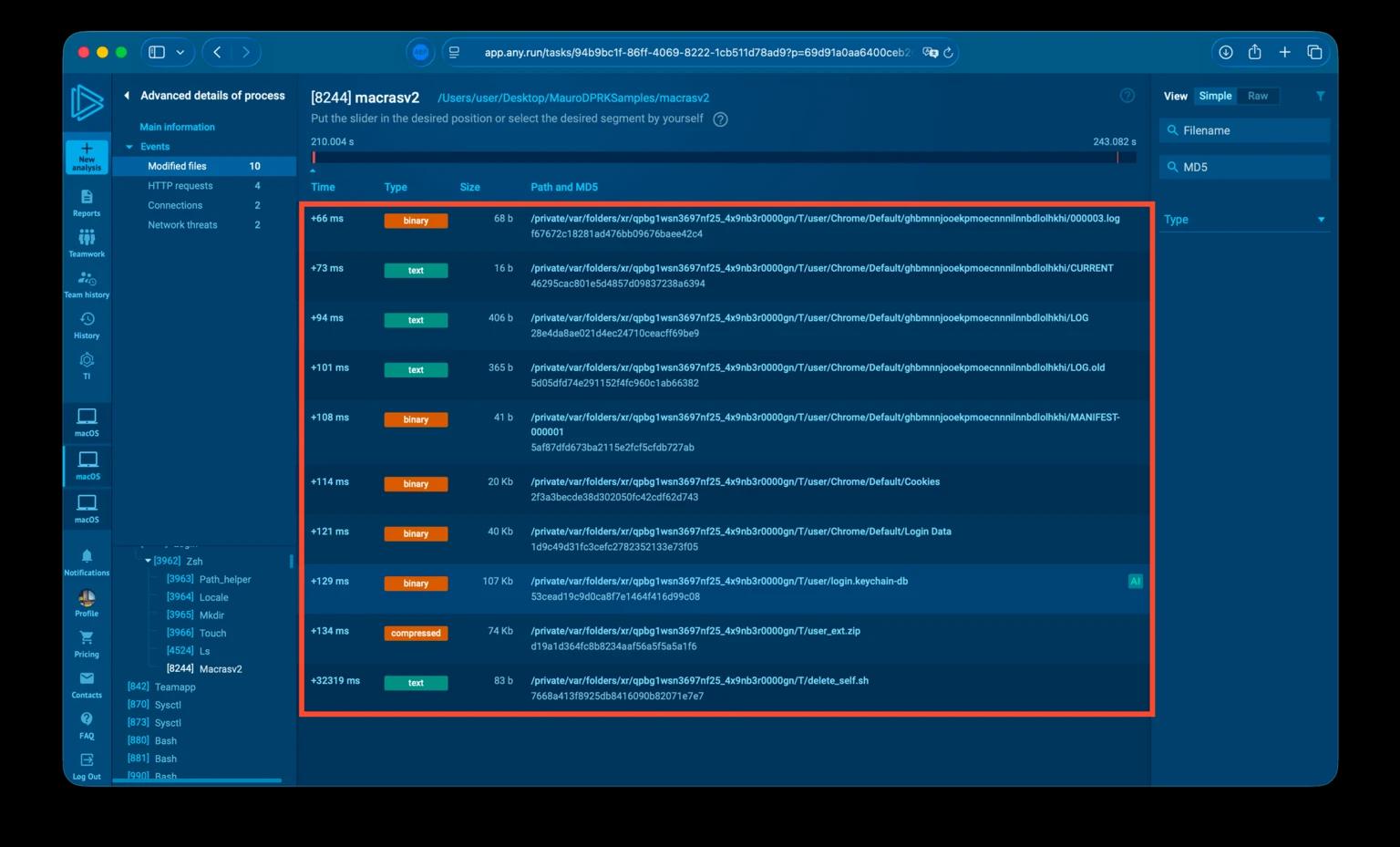

該活動的最後階段是一個竊密軟體,旨在從受感染設備中提取瀏覽器擴充功能資料、儲存的瀏覽器憑證、Cookie、macOS 鑰匙圈條目及其他敏感資訊。

資料收集後,會被壓縮成一個 zip 檔案,並透過 Telegram 滲透給攻擊者。最後,惡意軟體的自我刪除腳本會使用系統的 rm 命令移除整個工具包,該命令在移除檔案時會繞過使用者確認和權限。

這個新型惡意軟體工具包是由資安專家透過雲端惡意軟體沙箱 Any.run 的 macOS 分析功能重建的。

相關報導:CZ 發出警報,稱「SEAL」團隊發現 60 名與北韓相關的假冒 IT 人員

Cointelegraph 於 4 月 15 日報導,北韓駭客在 4 月初利用啟用 AI 的社交工程詐騙,從加密錢包 Zerion 竊取了約 10 萬美元的資金,此前他們取得了部分團隊成員的登入會話、憑證以及該公司的私鑰。

雜誌:53 個 DeFi 專案遭到入侵,5000 萬個 NEO 代幣可能被「歸還」:亞洲快訊