Theo một nhà phân tích an ninh mạng, các nhân viên IT Triều Tiên đã thâm nhập vào các công ty tiền điện tử và các dự án tài chính phi tập trung trong ít nhất bảy năm.

“Rất nhiều nhân viên IT của Triều Tiên đã xây dựng các giao thức mà bạn biết và yêu thích, từ thời DeFi summer,” nhà phát triển MetaMask và nhà nghiên cứu bảo mật Taylor Monahan cho biết vào Chủ Nhật.

Monahan tuyên bố rằng hơn 40 nền tảng DeFi, một số là những cái tên nổi tiếng, đã có các nhân viên IT Triều Tiên làm việc trên các giao thức của họ.

“Bảy năm kinh nghiệm phát triển blockchain” trong sơ yếu lý lịch của họ “không phải là lời nói dối,” cô ấy nói thêm.

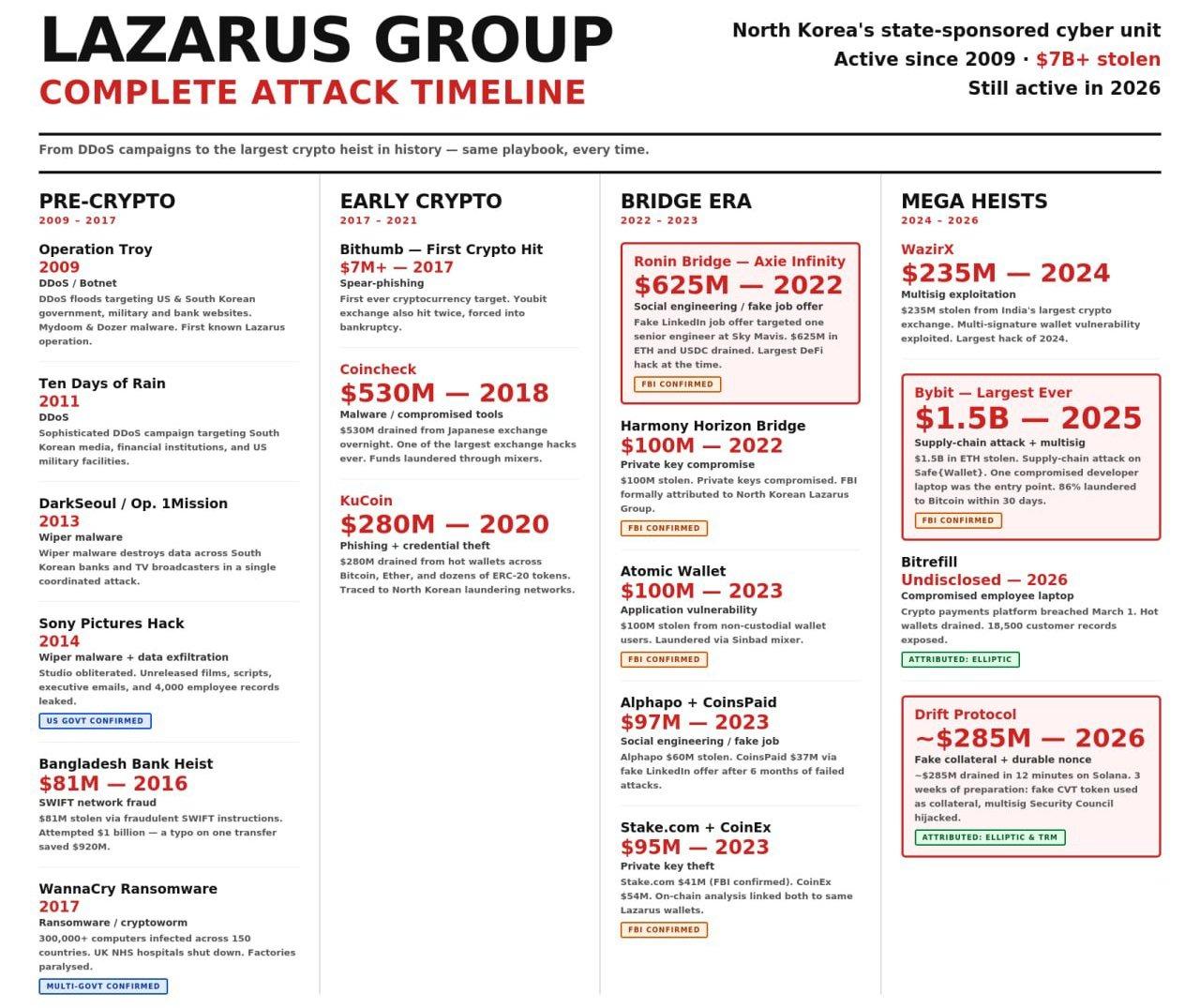

Lazarus Group là một nhóm tin tặc có liên hệ với Triều Tiên đã đánh cắp ước tính 7 tỷ USD tiền điện tử kể từ năm 2017, theo các nhà phân tích tại mạng lưới sáng tạo R3ACH.

Nhóm này có liên quan đến các vụ tấn công nổi bật nhất trong ngành, bao gồm vụ khai thác Ronin Bridge trị giá 625 triệu USD vào năm 2022, vụ tấn công WazirX trị giá 235 triệu USD vào năm 2024 và vụ trộm Bybit trị giá 1,4 tỷ USD vào năm 2025.

Bình luận của Monahan được đưa ra chỉ vài giờ sau khi Drift Protocol cho biết họ có “mức độ tin cậy từ trung bình đến cao” rằng vụ khai thác 280 triệu USD gần đây chống lại họ được thực hiện bởi một nhóm có liên hệ với nhà nước Triều Tiên.

Tim Ahhl, người sáng lập Titan Exchange, một công cụ tổng hợp DEX dựa trên Solana, cho biết trong một công việc trước đây, “chúng tôi đã phỏng vấn một người sau đó hóa ra là một đặc vụ của Lazarus.”

Ahhl cho biết ứng viên này “đã thực hiện các cuộc gọi video và cực kỳ có năng lực.” Anh ta từ chối một cuộc phỏng vấn trực tiếp và sau đó họ phát hiện tên của anh ta trong một “kho thông tin rò rỉ” của Lazarus.

Văn phòng Kiểm soát Tài sản Nước ngoài của Hoa Kỳ có một trang web nơi các doanh nghiệp tiền điện tử có thể sàng lọc các đối tác dựa trên danh sách trừng phạt OFAC được cập nhật và cảnh giác với các mẫu hình nhất quán với gian lận nhân viên IT.

Liên quan: Drift Protocol nói vụ khai thác 280 triệu USD cần 'nhiều tháng chuẩn bị có chủ đích'

Báo cáo phân tích sau sự cố của Drift Protocol về vụ khai thác 280 triệu USD vào tuần trước cũng chỉ ra các tin tặc có liên hệ với Triều Tiên là thủ phạm của cuộc tấn công.

Tuy nhiên, nó cho biết các cuộc họp trực tiếp cuối cùng dẫn đến vụ khai thác không phải với công dân Triều Tiên, mà là với “các bên trung gian thứ ba” với “danh tính được xây dựng hoàn chỉnh bao gồm lịch sử việc làm, thông tin xác thực công khai và mạng lưới chuyên nghiệp.”

“Nhiều năm sau, có vẻ như Lazarus giờ đây có những người không phải người Triều Tiên làm việc cho họ để lừa đảo mọi người trực tiếp,” Ahhl nói.

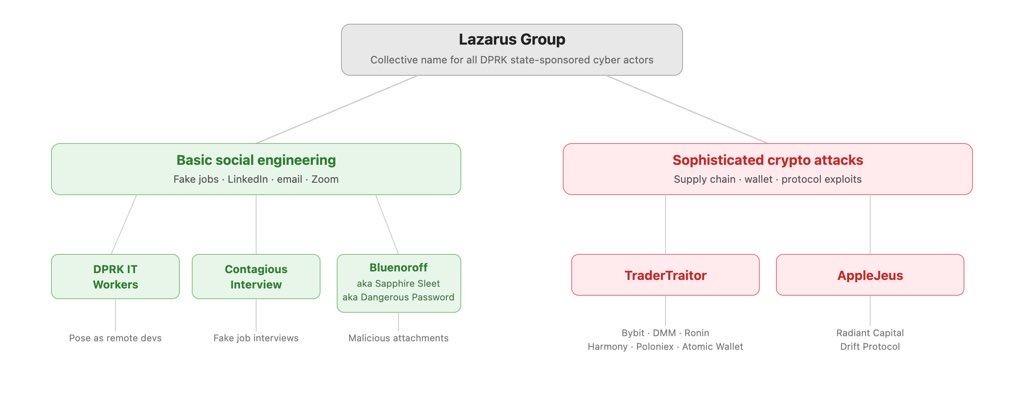

Lazarus Group là tên gọi chung cho “tất cả các tác nhân mạng do nhà nước Triều Tiên tài trợ,” nhà điều tra blockchain ZachXBT giải thích vào Chủ Nhật.

“Vấn đề chính là mọi người gộp tất cả chúng lại với nhau trong khi mức độ phức tạp của các mối đe dọa là khác nhau,” anh ấy nói thêm.

ZachXBT cho biết các mối đe dọa qua tin tuyển dụng, LinkedIn, email, Zoom hoặc phỏng vấn là “cơ bản và không hề tinh vi … điều duy nhất đáng nói là chúng không ngừng nghỉ.”

“Nếu bạn hoặc nhóm của bạn vẫn mắc bẫy chúng vào năm 2026, thì rất có thể bạn đã sơ suất,” anh ấy nói.

Tạp chí: Không còn các đợt sụp đổ 85% của Bitcoin, Đài Loan cần dự trữ BTC cho chiến tranh: Hodler’s Digest